Majoritatea echipelor de securitate scanează arhivele într-un mod greșit

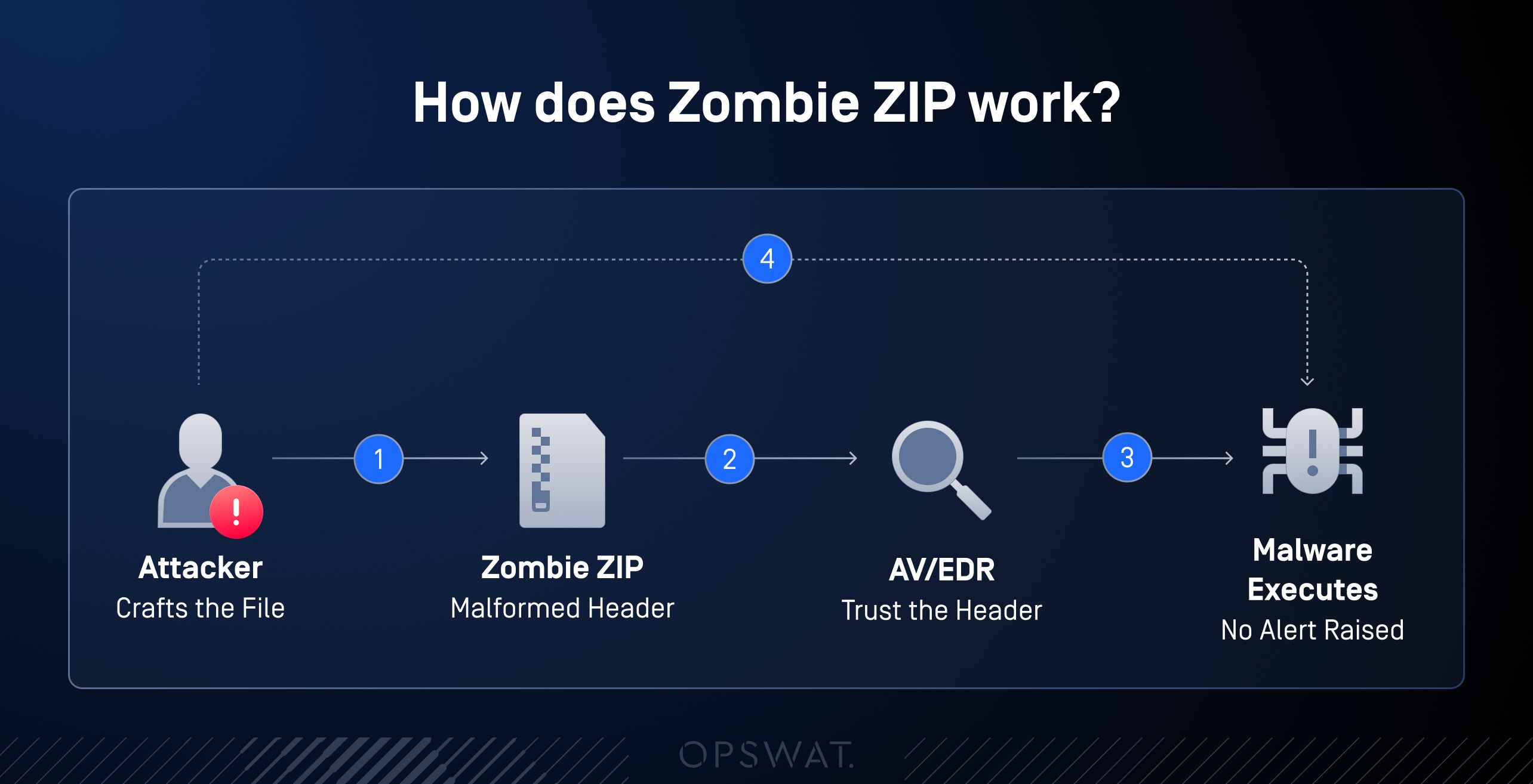

Dacă întrebi majoritatea echipelor de securitate cum gestionează fișierele ZIP primite, vei primi același răspuns: „Le scanăm”. Ceea ce vor să spună este că soluția lor anti-malware sau EDR citește antetul arhivei, extrage conținutul și îl scanează în căutarea amenințărilor cunoscute. Problema este că majoritatea motoarelor de scanare au încredere în informațiile pe care o arhivă le furnizează despre ea însăși. Atacatorii știu de ani buni cum să exploateze această presupunere.

La începutul anului 2026, cercetătorii au publicat detalii despre o tehnică denumită „Zombie ZIP” (înregistrată sub numărul de referință CERT/CC VU#976247 și CVE-2026-0866), demonstrând cum o arhivă ZIP modificată în mod intenționat poate ocoli 98% dintre motoarele anti-malware. Evitarea nu necesită exploatări zero-day sau instrumente la nivel de stat. Este nevoie doar de un editor hex și de o înțelegere a modului în care majoritatea instrumentelor de securitate analizează metadatele arhivelor.

Ce este Zombie ZIP

Zombie ZIP este o tehnică de eludare care exploatează o inconsistență structurală a formatului de arhivă ZIP. În loc să se bazeze pe o vulnerabilitate a unei aplicații sau a unui sistem de operare anume, aceasta abuzează de specificația ZIP însăși pentru a crea o discrepanță între structura declarată a arhivei și conținutul său real, permițându-i astfel să ocolească programele de scanare pe diverse platforme.

O arhivă ZIP standard utilizează un câmp de antet numit „Metoda de compresie” pentru a indica modul în care sunt codificate datele stocate. Valoarea Method=0 specifică faptul că datele sunt stocate necomprimate, în timp ce Method=8 indică compresia DEFLATE. Un fișier ZIP „zombie” setează în mod deliberat acest câmp la Method=0, chiar dacă conținutul rămâne comprimat cu DEFLATE. Suma de control CRC-32 este calculată pe baza datelor necomprimate, nu pe baza octeților comprimați stocați efectiv în arhivă.

Rezultatul este o arhivă a cărei structură declarată nu corespunde conținutului său real. Majoritatea instrumentelor de securitate nu dispun de un mecanism care să verifice această discrepanță.

Cum reușește Zombie ZIP să se sustragă

Atunci când un program de scanare a securității întâlnește un fișier ZIP de tip „zombie”, acesta citește metoda de compresie declarată din antet, tratează conținutul propriu-zis ca pe niște octeți necomprimați și scanează acești octeți în căutarea unor semnături cunoscute de tip malware. Deoarece conținutul este, de fapt, comprimat în format DEFLATE, programul de scanare citește date comprimate cu entropie ridicată care nu corespund niciunei semnături. Acesta returnează un verdict de „curat” și permite accesul la fișier.

Programul de încărcare al atacatorului de pe sistemul țintă funcționează diferit. Acesta ignoră câmpul metodei declarate, decomprimă forțat fluxul de date ca DEFLATE și recuperează încărcătura utilă în întregime.

- Atacatorul setează antetul ZIP la Method=0 (STORED), în timp ce încărcătura propriu-zisă rămâne comprimată în format DEFLATE. De asemenea, suma de control CRC-32 este modificată în mod intenționat.

- Scanerul AV sau EDR detectează „Method=0”, tratează conținutul ca pe niște octeți neprelucrați, întâlnește doar zgomot comprimat, nu găsește nicio semnătură și returnează un verdict „curat”.

- Un program de încărcare personalizat, controlat de atacator, ignoră metoda declarată, decomprimă forțat fluxul DEFLATE și recuperează întreaga sarcină utilă pentru a o executa.

- Sarcina utilă se instalează pe dispozitivul final — fie că este vorba de ransomware, RAT sau un program de colectare a datelor de autentificare — în timp ce toate sistemele de scanare a perimetrului au raportat că fișierul este curat. Nu se generează nicio alertă.

Majoritatea motoarelor de scanare au încredere oarbă în metadatele arhivelor. Acestea procesează informațiile pe care fișierul le declară despre sine, nu conținutul său real. Această presupunere se extinde mult dincolo de formatul ZIP și este ceea ce exploatează atacatorii în cazul mai multor formate de arhivă.

Formatul declarat nu corespunde cu formatul real

Zombie ZIP este un exemplu al unei categorii mai largi de atacuri cunoscută sub numele de „confuzie de format”. Atacatorii procedează în mod obișnuit astfel:

- Redenumirea fișierelor executabile cu extensii inofensive (de la .exe la .pdf, de la .js la .txt)

- Încorporați fișiere poliglot care sunt valabile simultan în două formate diferite

- Folosiți formate de arhivă mai puțin cunoscute sau învechite (RAR4, ACE, ARJ, 7z cu antete non-standard) pe care multe programe de scanare le ignoră complet

- Stochește arhive în interiorul altor arhive pentru a epuiza limitele de recursivitate ale scanerului

- Alternează metadatele doar atât cât să facă arhiva imposibil de scanat, determinând multe instrumente să ignore fișierul în tăcere, în loc să-l blocheze

Fiecare dintre aceste tehnici exploatează aceeași vulnerabilitate fundamentală: se bazează pe ceea ce declară fișierul că este, în loc să efectueze o verificare aprofundată a structurii sale reale.

Ce se întâmplă când trece

CERT/CC VU#976247 confirmă oficial că stratul de scanare a arhivelor prezintă o vulnerabilitate structurală care este deja exploatată în campaniile actuale de ransomware și RAT.

Un fișier ZIP de tip „zombie” care trece de inspecția perimetrală poate introduce pe un terminal un program de instalare a ransomware-ului, un instrument de acces la distanță sau un program de colectare a datelor de autentificare, fără a declanșa vreo alertă. În sectoarele în care fișierele trec constant granițele de încredere – cum ar fi serviciile financiare care procesează documente ale clienților, sistemele medicale care primesc formulare de asigurare și agențiile guvernamentale care gestionează documentele depuse de contractori – expunerea este continuă și rămâne invizibilă în cazul scanării convenționale.

Cum să depistezi și să previi fișierele ZIP „zombie”

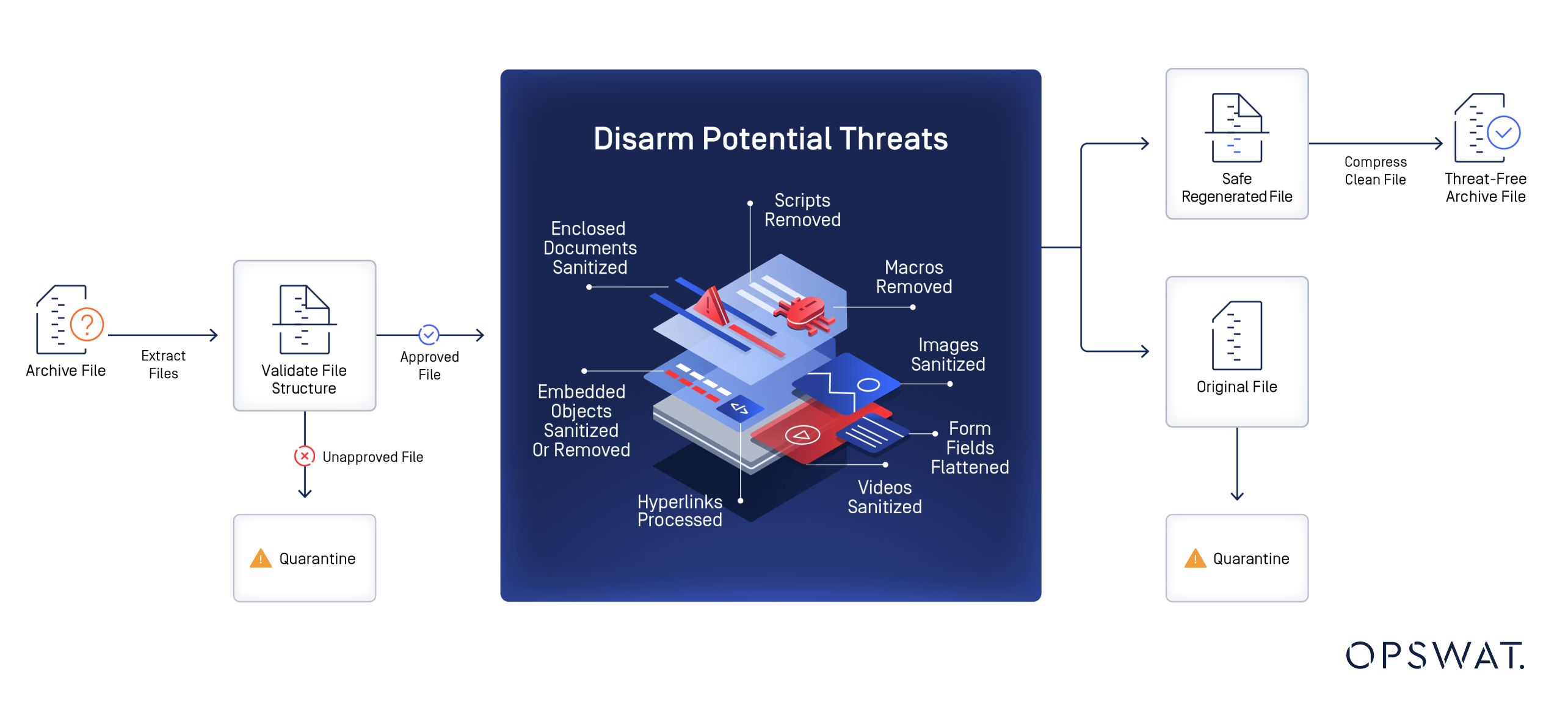

Identificarea unui fișier arhivat defect este utilă, dar detectarea în sine nu este suficientă. Cea mai eficientă măsură este reconstituirea fișierului arhivat ca parte a unui proces de curățare.

În loc să se bazeze pe arhiva primită așa cum este, platforma extrage conținutul acesteia într-un mediu controlat, verifică fiecare fișier extras și reconstruiește o arhivă curată pe baza conținutului verificat. Rezultatul este generat de la zero, cu metadate precise și corecte.

Această abordare elimină vectorul de atac „Zombie ZIP”. Nu există niciun antet defectuos care să inducă în eroare scanerul, deoarece antetul este creat de motorul de curățare. Faptul că arhiva originală a declarat Method=0 sau a utilizat compresia DEFLATE este irelevant, deoarece reconstituirea necesită mai întâi o extragere reușită. Dacă încărcătura utilă nu poate fi extrasă de un program de decompresie conform standardelor, aceasta este blocată, nu este acceptată.

Prevenire pe mai multe niveluri cu OPSWAT MetaDefender Core™

Pentru a contracara atacurile de tip „Zombie ZIP” și cele care creează confuzie privind formatul fișierelor este nevoie de mai mult decât o singură metodă de verificare. MetaDefender Core trei tehnologii în succesiune: detectarea tipului de fișier, extragerea arhivelor și tehnologia Deep CDR™. Fiecare dintre acestea abordează o dimensiune diferită a amenințării, iar împreună ele acoperă lacunele structurale pe care scanarea bazată pe semnături nu le poate acoperi.

Detectarea tipului de fișier reprezintă prima etapă de verificare. În loc să se bazeze pe extensia sau antetul declarat al fișierului, aceasta analizează structura reală a octeților fișierului folosind analiza octeților magici, parsarea adaptată formatului și un model de inteligență artificială antrenat să identifice tipurile falsificate sau neconcordante. În cazul unui fișier ZIP „zombie”, valoarea declarată Method=0 este incompatibilă din punct de vedere structural cu conținutul cu entropie ridicată al încărcăturii comprimate, iar această neconcordanță poate fi detectată încă din această etapă.

Procesul de extragere a arhivelor prelucrează fluxul real de date, în loc să se bazeze pe metadatele declarate. Acesta fie extrage cu succes conținutul pentru scanarea fiecărui fișier, fie marchează arhiva ca fiind imposibil de extras din cauza neconcordanței CRC. O politică configurabilă stabilește dacă eșecurile de extragere duc la blocarea procesului, în loc să fie ignorate.

Tehnologia Deep CDR™ curăță fiecare fișier extras și reconstruiește arhiva pe baza rezultatului verificat. Aceasta elimină conținutul activ potențial dăunător, inclusiv macro-urile, scripturile încorporate și codul de exploatare, păstrând în același timp funcționalitatea documentului. Arhiva livrată este generată în întregime de motorul de curățare, astfel încât nu există nicio structură defectuoasă moștenită de la original.

Principalele concluzii

- Verificați tipul fișierului înainte de a-l scana. Exploit-ul „Zombie ZIP” se bazează pe presupunerea că tipul declarat al fișierului corespunde cu tipul real al acestuia. Funcția de detectare a tipului de fișier identifică neconcordanța structurală înainte ca scanarea bazată pe semnături să fie lansată.

- Descompactați înainte de a lua o decizie. Scanarea unui fișier arhivat fără a-i descompacta conținutul înseamnă scanarea containerului, nu a conținutului propriu-zis. Descompactarea arhivei dezvăluie conținutul real al acesteia, permițând inspectarea fiecărui fișier în parte.

- Reconstruiți, nu vă limitați doar la a verifica. Tehnologia Deep CDR™ curăță fiecare fișier și reconstruiește arhiva de la zero. Fișierul rezultat nu conține structuri eronate, deoarece niciuna dintre metadatele arhivei originale nu este preluată.

- Tratează eșecul extragerii ca pe o situație care necesită blocare. Un fișier ZIP „zombie” care nu poate fi extras de un program de decomprimare conform standardelor trebuie blocat și marcat, nu ignorat pur și simplu ca fiind un fișier corupt.

- Configurați-vă platforma, nu doar semnăturile. Fișierele ZIP de tip „zombie” sunt concepute special pentru a eluda scanarea bazată pe semnături. Soluția constă în configurarea fluxului de lucru, care impune extragerea, verificarea tipului și curățarea fișierelor în fiecare punct în care acestea intră în mediu.