OPSWAT SBOM

Asigurați-vă securitatea și conformitatea în lanțul de aprovizionare cu software. Cu ajutorul OPSWAT (Software of Materials), dezvoltatorii pot identifica vulnerabilitățile cunoscute, pot valida licențele și pot genera un inventar al componentelor pentru software-ul open-source (OSS), dependențele de la terți și containerele.

- Transparența Supply Chain

- SBOM în CycloneDX și SPDX

- Informații privind vulnerabilitățile

OPSWAT se bucură de încredere din partea

Crearea automată a listei de componente software (SBOM) pentru

Formate CycloneDX și SPDX

Peste 7 milioane

Software de tip „

” open-source dezvoltate de terți

Integrarea procesului CI/CD cu

Informații privind licența

Conștientizarea vulnerabilităților

Dependențele ascunse pun Software pericol Software dumneavoastră

Lipsa vizibilității Software

Echipele de dezvoltare se bazează pe depozite open-source și pe componente de la terți. Fără un SBOM centralizat, organizațiile nu pot vedea ce software este integrat în aplicații sau containere.

Conformitate și cerințe de reglementare

Reglementări precum CRA a UE, Directiva NIS2, Ordinul Executiv 14028 și cadrele NIST impun organizațiilor să facă publice informații privind compoziția software-ului și riscurile asociate. Crearea manuală a listelor SBOM este un proces lent, inconsecvent și dificil de menținut în cadrul unor fluxuri de dezvoltare care evoluează rapid.

Vulnerabilități necunoscute și ne remediate

Atunci când apar noi vulnerabilități CVE, echipele care nu dispun de liste automatizate de componente software (SBOM) nu pot identifica rapid dependențele afectate. Acest lucru întârzie răspunsul la incidente, prelungește perioadele de expunere și sporește riscul de încălcare a securității de-a lungul lanțului de aprovizionare cu software.

Analizează, detectează, generează

Motorul „Țara de origine” analizează amprentele digitale ale fișierelor și metadatele pentru a determina originea geografică și pentru a declanșa acțiuni bazate pe politici.

Voi creați soluții. Noi gestionăm riscurile.

Identificarea și monitorizarea Software open-

Identifică automat componentele open-source și monitorizează actualizările critice de software și patch-urile pentru vulnerabilități din 5 milioane de biblioteci.

Structură standardizată SBOM (

) pentru interoperabilitatea instrumentelor de gestionare a lanțului de aprovizionare (

)

Susțineți standardizarea SBOM prin formatele SPDX și CycloneDX pentru a facilita generarea, partajarea și utilizarea acestora.

Identificarea vulnerabilităților din Software containerele de tip „

”

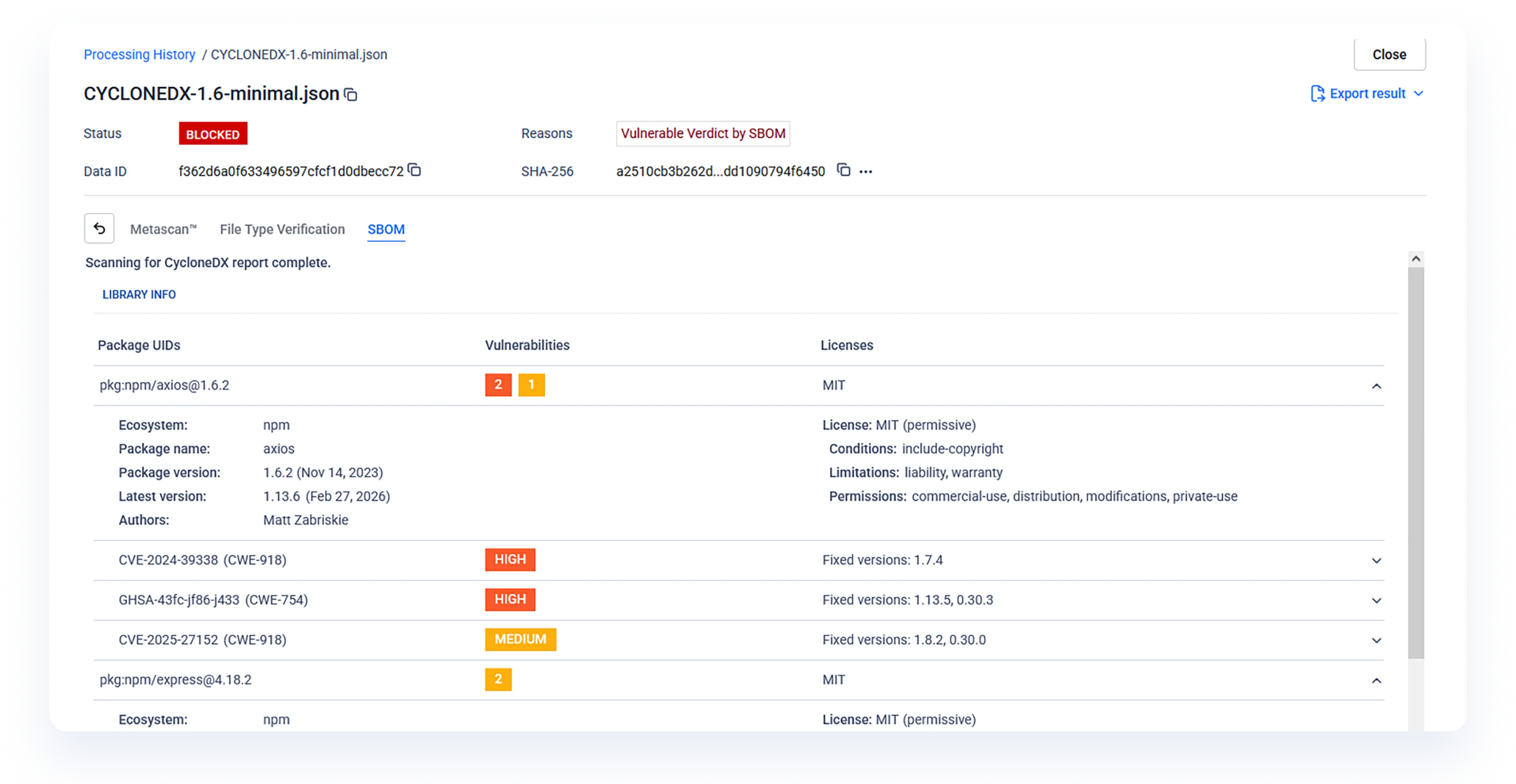

Identificați și reduceți expunerea la riscuri la nivelul codului sursă și al containerelor prin compararea componentelor software cu baze de date de încredere privind vulnerabilitățile, precum GHSA, CVE și EUVD.

Opriți infiltrarea amenințărilor în lanțul dvs. Software

Combinați-l cu Metascan™ Multiscanning Proactive DLP™ pentru a detecta în mod proactiv peste 99% din programele malware cunoscute și pentru a preveni exploatările ascunse.

Scanare flexibilă și automatizată a codurilor de bare de tip „

”

Evaluează în permanență normele de reglementare și liniile directoare interne privind securitatea prin intermediul unor rapoarte în timp real, adaptate pentru inginerii de securitate și echipele GRC (Guvernanță, Risc și Conformitate).

Evitați licențele care nu sunt conforme cu licența „Non-

”

Validați și utilizați licențele aprobate pentru software-ul cu sursă deschisă (OSS) și dependențele de la terți. Identificați licențele cu risc ridicat, precum GPL, AGPL, MIT și altele.

O soluție unificată pentru securizarea Software

Scanați codul și containerele, identificând simultan dependențele și vulnerabilitățile din componentele open-source, cu ajutorul

, o platformă unificată de securitate pentru dezvoltatori.

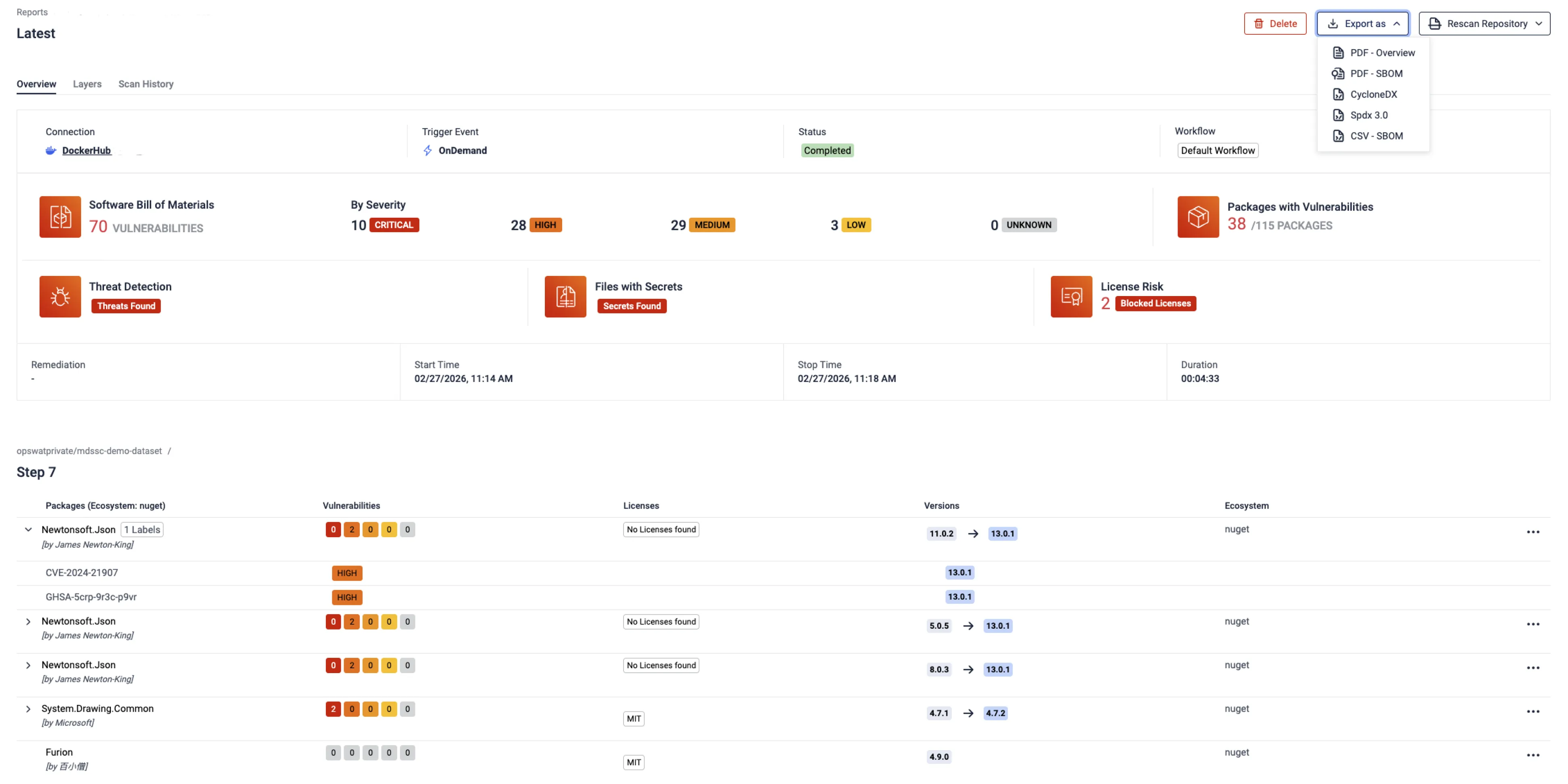

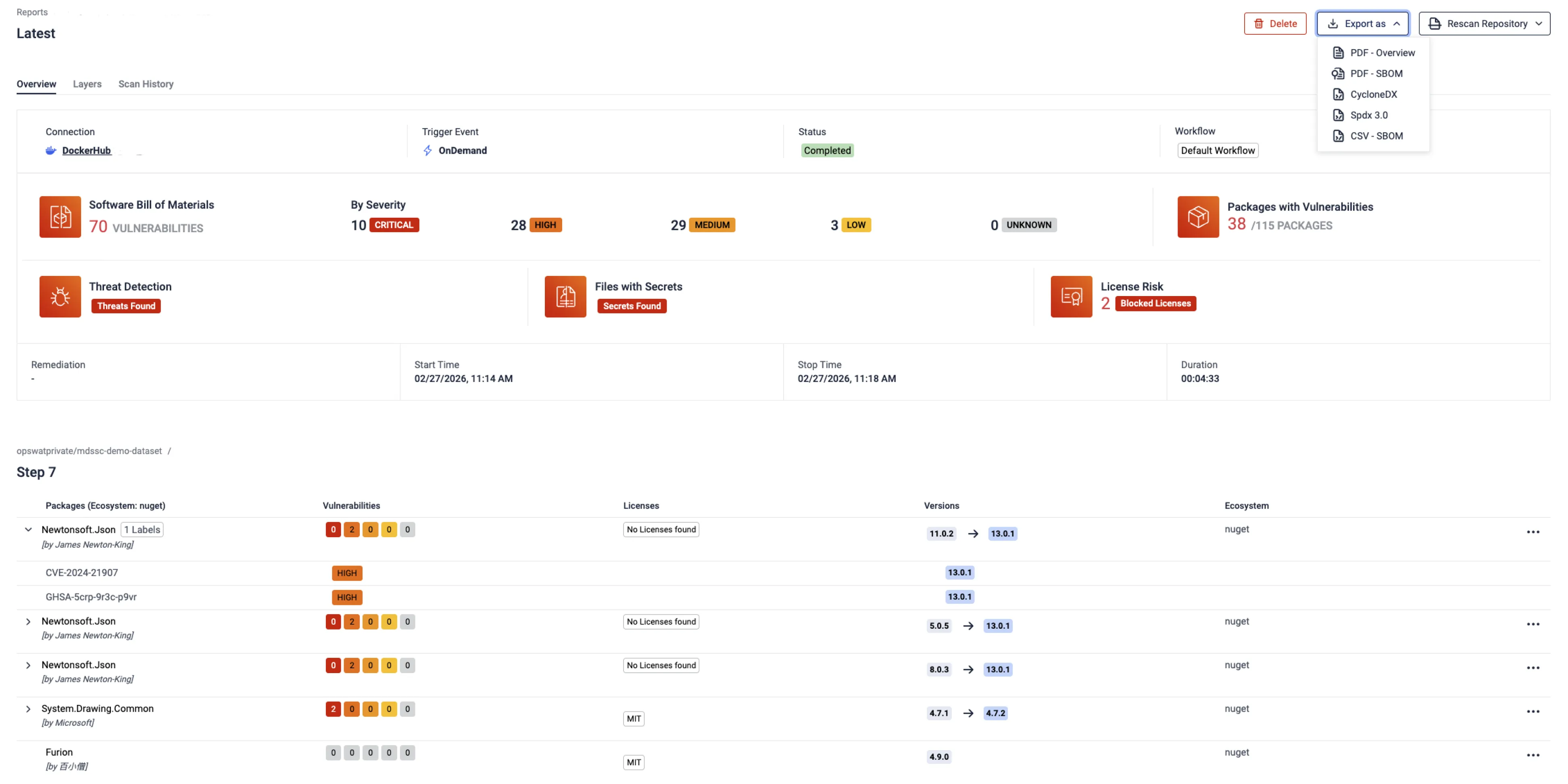

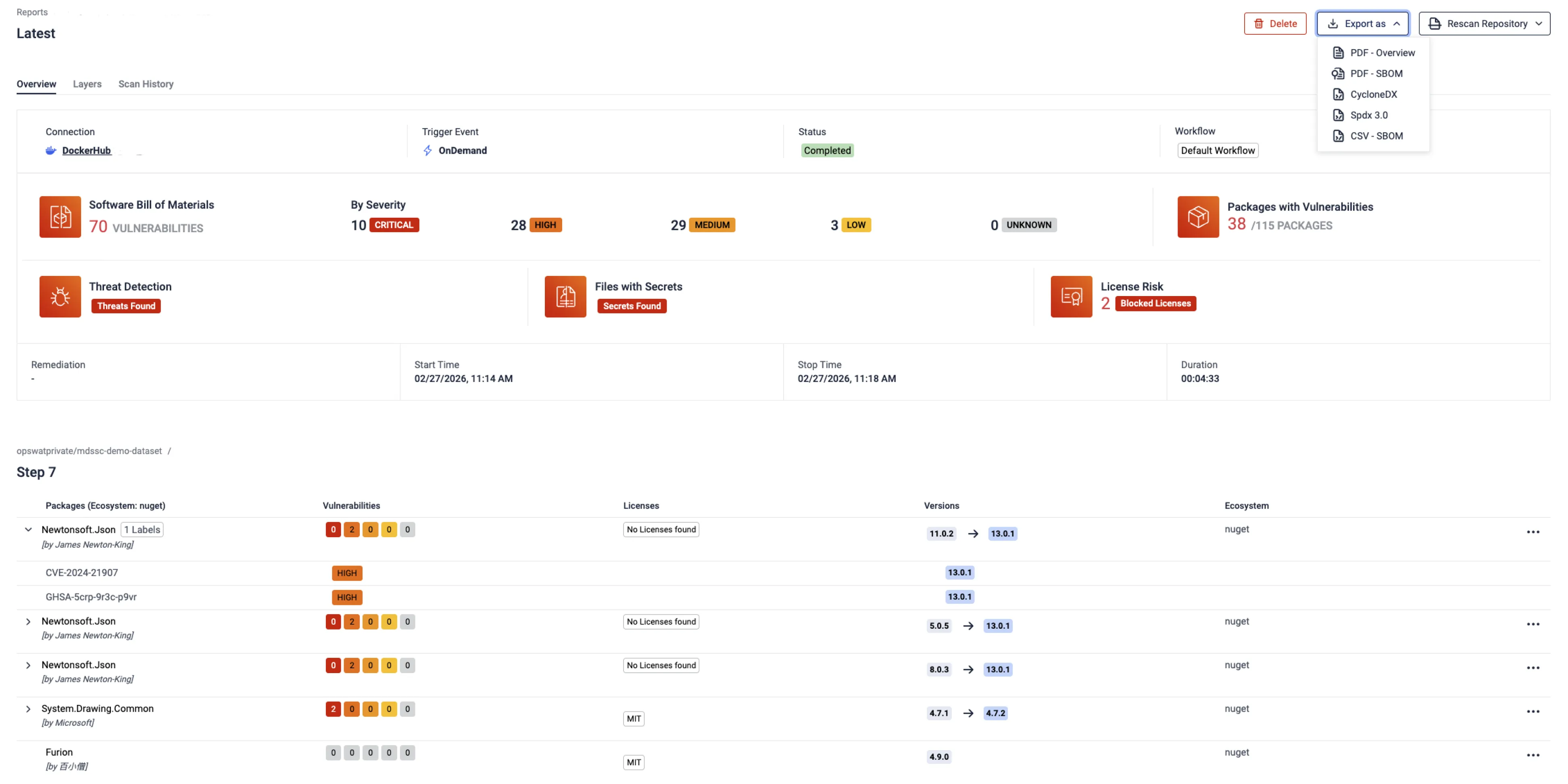

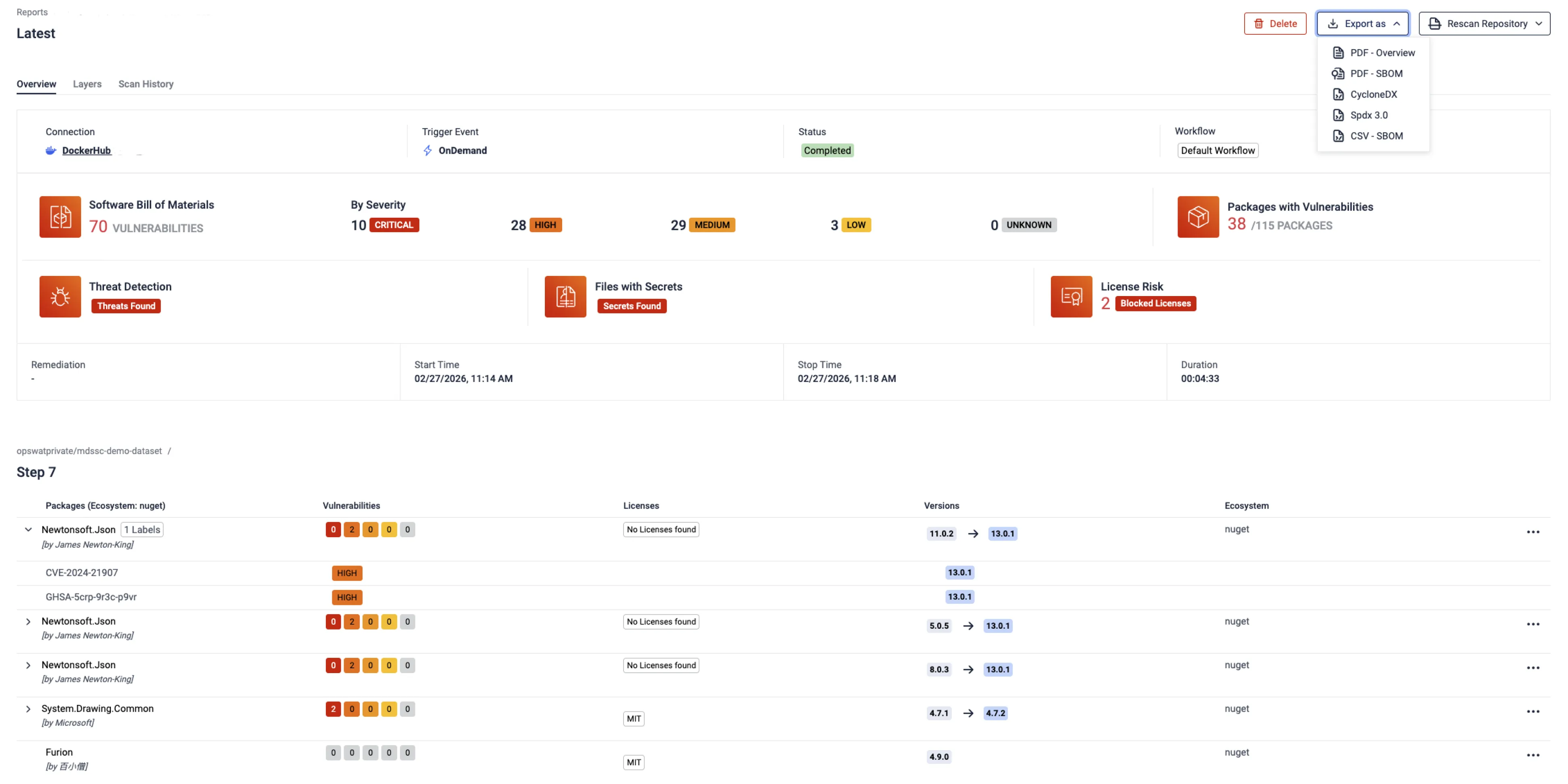

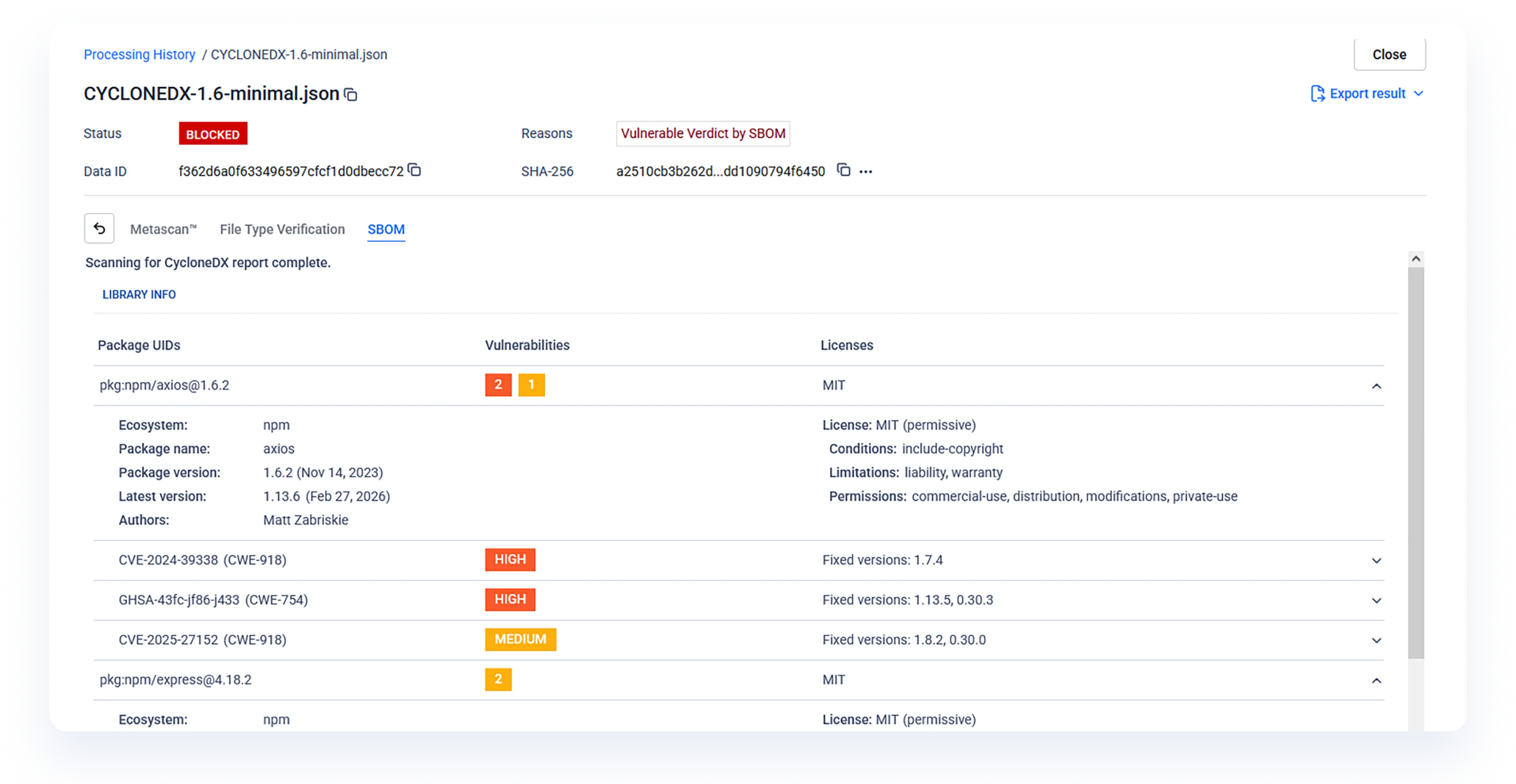

Oferă o imagine de ansamblu asupra tuturor componentelor software și a vulnerabilităților identificate în timpul scanării.

Afișează tipul de licență asociat fiecărui pachet, alături de versiunea detectată și de versiunile de actualizare disponibile.

Pachete cu cele mai importante informații care conțin vulnerabilități cunoscute, împreună cu o clasificare detaliată a codurilor CVE în funcție de gravitate, pentru a ajuta echipele să stabilească prioritățile în ceea ce privește remedierea.

Permite exportarea rezultatelor scanării în diverse formate de rapoarte și SBOM, inclusiv CycloneDX și SPDX.

Importați un raport SBOM existent pentru a-i verifica acuratețea și pentru a identifica automat vulnerabilitățile CVE lipsă pe baza informațiilor actualizate privind amenințările.

Încărcați orice fișier pentru generarea instantanee a listei de componente software (SBOM) și analiza vulnerabilităților — nu este necesară integrarea cu un depozit de cod.

Integrări și limbi acceptate

Cazuri de utilizare

SBOM pentru cod

Permiteți dezvoltatorilor să identifice, să prioritizeze și să abordeze vulnerabilitățile de securitate și problemele legate de licențiere ale dependențelor open-source.

SBOM pentru containere

Analizează imaginile containerului și generează SBOM pentru numele pachetului, informații despre versiune și vulnerabilități potențiale.

SBOM pentru securitatea Supply Chain

Secure lanțul de aprovizionare cu software de pe o singură platformă pentru a spori securitatea, a reduce riscurile și a furniza software sigur.