Introducere

Acest blog prezintă o analiză tehnică a CVE-2025-59718 și CVE-2025-59719, două vulnerabilități critice de ocolire a autentificării care afectează mai multe produse Fortinet atunci când este activată funcția FortiCloud Single Sign-On (SSO).

Ambele vulnerabilități decurg din verificarea necorespunzătoare a semnăturilor criptografice (CWE-347) în timpul procesării răspunsurilor SAML. În anumite condiții, un răspuns SAML special creat poate fi acceptat ca fiind valid, permițând unui atacator neautentificat să ocolească autentificarea FortiCloud SSO.

La momentul desfășurării acestei cercetări, informațiile tehnice publice erau limitate și nu exista nicio dovadă de concept verificabilă independent care să demonstreze o exploatare reală. OPSWAT 515 OPSWAT a efectuat o analiză aprofundată pentru a stabili dacă aceste vulnerabilități puteau fi exploatate în practică și pentru a evalua impactul lor în lumea reală.

Domeniul de aplicare al vulnerabilității și impactul tehnic

Vulnerabilitățile CVE-2025-59718 și CVE-2025-59719 afectează mai multe produse Fortinet, printre care FortiOS, FortiWeb, FortiProxy și FortiSwitchManager, atunci când se utilizează FortiCloud Single Sign-On (SSO) pentru autentificarea administrativă.

Cauza principală a ambelor vulnerabilități este verificarea necorespunzătoare a semnăturilor criptografice (CWE-347) în timpul procesării răspunsurilor SAML. În consecință, în anumite condiții, răspunsurile SAML incorecte sau manipulate pot fi procesate ca date de autentificare legitime.

Atunci când funcția FortiCloud SSO este activată, această vulnerabilitate poate duce la o ocolire completă a procesului de autentificare. O exploatare reușită permite unui atacator neautentificat să obțină acces la interfețele administrative protejate fără a deține date de autentificare valide. În funcție de configurația implementării și de gradul de expunere a accesului, acest lucru poate duce, în cele din urmă, la compromiterea completă a dispozitivului afectat.

Conform avizului publicat de FortiGuard Labs, aceste vulnerabilități au fost identificate la nivel intern. Mecanismele detaliate de exploatare și scenariile practice de atac nu au fost făcute publice la momentul publicării.

Evaluarea cererilor de despăgubire pentru exploatarea bunurilor publice

După dezvăluirea acestor informații, mai multe arhive publice și articole de blog tehnice au susținut că oferă exploatări de tip „proof-of-concept” pentru CVE-2025-59718 și CVE-2025-59719. Pentru a evalua cu precizie gradul de exploatabilitate în condiții reale al acestor vulnerabilități, Unit 515 a efectuat o analiză sistematică și o validare practică a materialelor disponibile public într-un mediu controlat.

Materialele analizate includeau mai multe depozite GitHub care pretindeau că demonstrează ocolirea procesului de autentificare prin intermediul unor răspunsuri SAML special create pe dispozitivele Fortinet. Cu toate acestea, în urma validării tehnice, Unitatea 515 a constatat că aceste implementări nu erau funcționale.

Mai precis, analiza noastră a arătat că prototipurile publicate:

- Nu reușește să ocolească autentificarea SSO FortiCloud

- Se bazează pe ipoteze care nu reflectă comportamentul real al procesării SAML în produsele afectate

- Nu se poate stabili o sesiune autentificată validă sau nu se poate obține acces administrativ

În consecință, niciunul dintre prototipurile disponibile public nu a reușit să exploateze în practică vulnerabilitățile CVE-2025-59718 sau CVE-2025-59719.

Validare tehnică independentă realizată de Unitatea 515

Având în vedere nivelul de gravitate „critic” atribuit vulnerabilităților CVE-2025-59718 și CVE-2025-59719, precum și lipsa oricărei exploatări publice confirmate, OPSWAT 515 OPSWAT a efectuat o investigație tehnică independentă pentru a stabili dacă aceste vulnerabilități puteau fi exploatate în practică în condiții reale.

Testarea a fost efectuată într-un mediu de laborator controlat, utilizând dispozitive Fortinet vulnerabile, configurate cu FortiCloud SSO pentru autentificarea administrativă. Cercetarea s-a concentrat pe analiza logicii de gestionare a răspunsurilor SAML, a comportamentului de verificare a semnăturilor și a ipotezelor de încredere formulate pe parcursul procesului de autentificare.

În urma acestei investigații, Unitatea 515 a reușit să reproducă în mod fiabil comportamentul vulnerabil și să confirme că o verificare criptografică insuficientă în timpul procesării SAML poate fi, în anumite condiții, exploatată pentru a ocoli controalele de autentificare. Comportamentul rezultat demonstrează că vulnerabilitățile nu sunt doar teoretice și pot fi exploatate în mod repetat atunci când sunt îndeplinite condițiile necesare.

Această validare confirmă faptul că CVE-2025-59718 și CVE-2025-59719 reprezintă vulnerabilități reale de ocolire a autentificării, cu un impact semnificativ asupra securității, și nu simple defecte de implementare care apar doar în cazuri marginale.

Declarație privind cercetarea responsabilă

Toate testele au fost efectuate exclusiv în mediile noastre izolate, care nu sunt destinate producției, în scopuri de cercetare defensivă. Niciun sistem al clienților și niciun mediu extern nu au fost afectate.

Recomandare

Măsuri de atenuare Fortinet

În decembrie 2025, Fortinet a publicat avizul FortiGuard FG-IR-25-647, care viza două vulnerabilități de ocolire a autentificării în cadrul sistemului FortiCloud Single Sign-On (SSO), CVE-2025-59718 și CVE-2025-59719. Ca parte a răspunsului inițial, Fortinet a furnizat versiuni actualizate de firmware pentru toate familiile de produse afectate și a recomandat clienților să actualizeze dispozitivele afectate și să revizuiască configurațiile de acces administrativ care implică FortiCloud SSO.

La sfârșitul lunii ianuarie 2026, Fortinet a primit sesizări din partea unui număr restrâns de clienți care au semnalat activități neașteptate de conectare administrativă, foarte asemănătoare cu problema semnalată anterior. Este important de menționat că mai multe sisteme afectate rulau deja cea mai recentă versiune de firmware disponibilă la momentul respectiv, ceea ce indică faptul că comportamentul observat a fost cauzat de o cale de atac distinctă, și nu de o remediere incompletă a vulnerabilităților inițiale.

În urma unor investigații suplimentare, Fortinet a identificat o vulnerabilitate de ocolire a autentificării prin utilizarea unei căi sau a unui canal alternativ (CWE-288), care afecta mai multe produse atunci când era activată autentificarea FortiCloud SSO. Această vulnerabilitate a primit codul CVE-2026-24858 și a fost documentată în avizul FortiGuard FG-IR-26-060.

Pentru a atenua acest risc recent identificat, Fortinet a lansat actualizări suplimentare de firmware și a implementat măsuri de aplicare mai stricte la nivelul serviciului FortiCloud. Începând cu data de 27 ianuarie 2026, autentificarea FortiCloud SSO este permisă numai pentru dispozitivele care rulează versiuni de firmware compatibile și actualizate și care dețin un abonament FortiCloud activ. Dispozitivele care nu îndeplinesc aceste cerințe nu se pot autentifica prin FortiCloud SSO, ceea ce blochează efectiv exploatarea prin căile de autentificare afectate.

Aceste măsuri combinate vizează atât vulnerabilitățile inițiale de ocolire a autentificării unice (SSO) din FortiCloud, cât și calea alternativă de autentificare identificată ulterior, reducând semnificativ riscul accesului administrativ neautorizat prin intermediul SSO-ului FortiCloud.

Firewall și soluția OPSWAT Diode

Acest tip de atac evidențiază un risc arhitectural critic: atunci când un firewall este compromis sau subminat, nu mai poate fi considerat o barieră de securitate fiabilă. Odată ce se întâmplă acest lucru, atacatorii pot obține acces persistent la segmente de rețea de încredere, iar fiecare sistem protejat exclusiv de firewall devine vulnerabil.

Firewall-urile rămân o componentă esențială a securității rețelei, dar sunt mecanisme de control bazate pe software care funcționează pe baza unor presupuneri de încredere. Atunci când aceste presupuneri se dovedesc eronate – fie din cauza abuzurilor de autentificare, a defectelor logice sau a canalelor de administrare compromise – firewall-ul poate facilita involuntar mișcările atacatorului, în loc să le împiedice. În această etapă, măsurile tradiționale de consolidare a securității și ajustarea politicilor oferă o utilitate limitată, deoarece perimetrul în sine a fost deja breșat.

Importanța unei apărări pe mai multe niveluri, dincolo de Firewall

Arhitecturile de securitate reziliente se bazează pe ipoteza că va avea loc o breșă de securitate. Firewall-urile, serviciile de identitate și alte mecanisme de control bazate pe software sunt toate expuse vulnerabilităților și eșecurilor de încredere. Odată ce un firewall este compromis, orice sistem care se bazează pe acesta ca unic punct de control devine extrem de vulnerabil, indiferent de măsurile interne de securizare.

Pentru a reduce acest risc, organizațiile trebuie să adopte o strategie de apărare pe mai multe niveluri, care să includă cel puțin o măsură de control capabilă să limiteze o breșă de securitate chiar și după ce bariera de securitate a firewall-ului cedează. Acest lucru presupune trecerea de la aplicarea bazată pe politici la izolarea fizică.

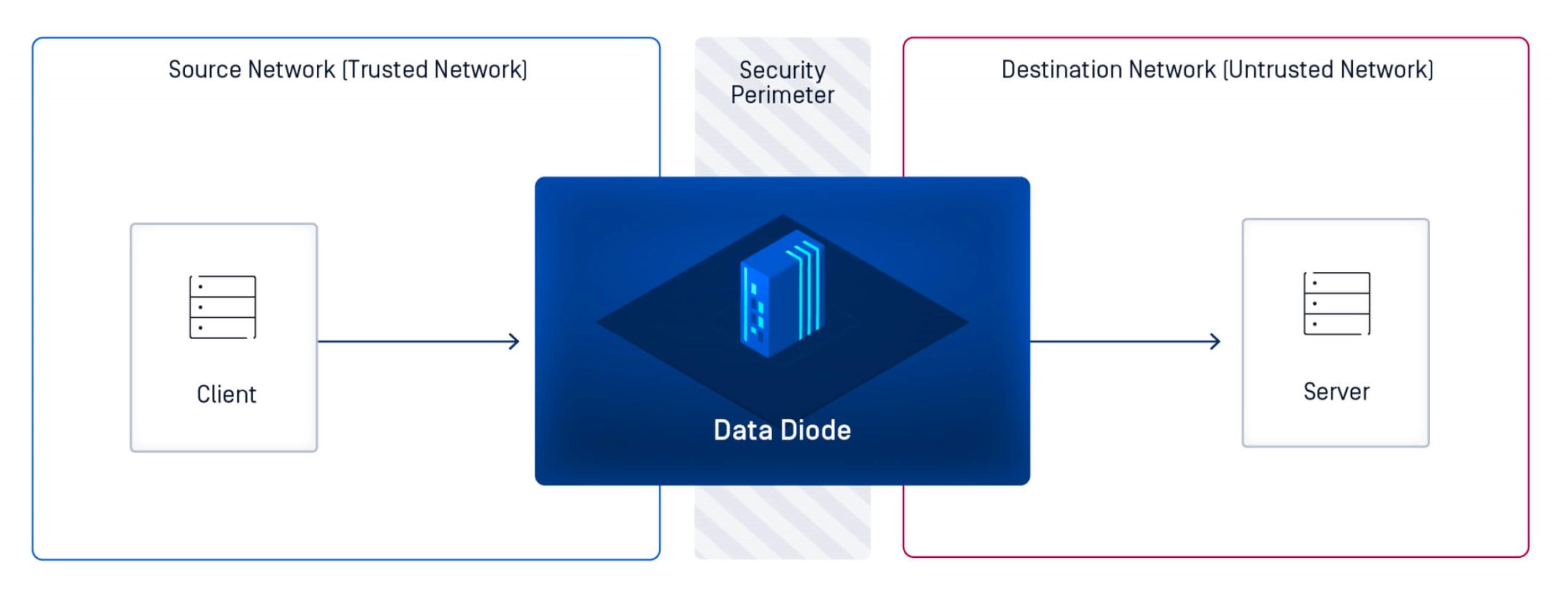

Diodele de date ca măsură de securitate deterministă

O diodă de date impune un flux de date unidirecțional la nivel fizic, garantând că informațiile se pot deplasa într-o singură direcție, fără posibilitatea unui trafic de retur. Spre deosebire de firewall-uri, care se bazează pe politici software, gestionarea sesiunilor și ipoteze de încredere, o diodă de date asigură izolarea la nivel hardware. Calea de intrare nu există, ceea ce face ca accesul la distanță, injectarea de comenzi și comunicarea inversă să fie imposibile din punct de vedere structural.

Această abordare schimbă radical modelul de securitate. În loc să încerce să detecteze sau să blocheze activitățile rău intenționate, dioda de date elimină complet calea de atac. Chiar dacă măsurile de control din amonte sunt compromise, atacatorul nu dispune de niciun mecanism prin care să interacționeze cu sistemele protejate.

Optical DiodeMetaDefender : O soluție cuprinzătoare pentru diodele de date

Atunci când protecțiile oferite de firewall nu mai sunt suficiente pentru a garanta segmentarea, organizațiile au nevoie de un mecanism de control care să poată menține limitele de securitate independent de aplicarea politicilor sau de încrederea bidirecțională. OPSWAT MetaDefender Optical Diode este conceput pentru a răspunde acestei nevoi, oferind cele mai înalte standarde de izolare a rețelei, integritate a datelor și conformitate cu reglementările pentru medii în care eșecul nu este o opțiune.

Conceput pentru a oferi protecție împotriva amenințărilor cibernetice moderne care vizează infrastructurile critice și mediile de tehnologie operațională (OT), MetaDefender Optical Diode un mecanism de încredere pentru menținerea comunicațiilor sigure fără a expune rețelele protejate. În loc să înlocuiască firewall-urile, acesta le completează prin impunerea unui flux fizic unidirecțional de date, asigurându-se că sistemele critice rămân izolate chiar și în cazul în care controalele tradiționale de perimetru sunt compromise.

Odată cu recenta achiziție a companiei FEND OPSWAT,Optical Diode MetaDefender Optical Diode acoperă acum toate nivelurile de implementare și toate scenariile de utilizare – de la soluții compacte pentru instalații situate la distanță sau la marginea rețelei până la platforme de mare capacitate pentru medii industriale de amploare. Fie că este vorba de securizarea unei rafinării, a unei centrale electrice, a unui nod de transport, a unei unități de producție sau a unui sistem de apărare, organizațiile pot implementa un dispozitiv MetaDefender Optical Diode pentru cerințele lor operaționale.

Prin combinarea izolării fizice unidirecționale cu prevenirea avansată a amenințărilor, MetaDefender Optical Diode rețelelor critice să comunice în siguranță, fără a fi expuse vreodată la riscuri provenite din exterior. Aceasta oferă organizațiilor certitudinea că, chiar și în medii cu miză mare, schimbul de date esențiale poate avea loc fără a compromite securitatea.

MetaDefender Optical Diode mai mult decât un dispozitiv de securitate cibernetică – oferă liniște sufletească în mediile în care limitele de încredere trebuie să rămână intacte, chiar și atunci când alte măsuri de control nu reușesc să o facă.