Amenințările persistente avansate (APT) funcționează diferit față de atacurile cibernetice obișnuite. În locul campaniilor de amploare, acestea se bazează pe țintirea precisă, pe momeli elaborate cu atenție și pe programe malware concepute să se integreze în fluxurile de lucru cotidiene. Atacatorii folosesc adesea documente ca arme, ascund încărcături dăunătoare în instrumente legitime și concep atacuri special pentru a eluda sistemele tradiționale de apărare bazate pe semnături.

Pentru a demonstra că aceste amenințări pot fi în continuare depistate, am analizat cinci exemple reale de atacuri APT care au vizat sectoarele guvernamental, al apărării, financiar și al producției din Orientul Mijlociu, Iran, Pakistan și Asia de Sud. În fiecare dintre aceste cazuri, MetaDefender a detectat și analizat atacurile folosind fluxul său unificat de detectare a vulnerabilităților zero-day, care combină informații privind reputația amenințărilor, tehnologia de izolare adaptivă (adaptive sandboxing), evaluarea gradului de risc al amenințărilor și căutarea similitudinilor bazată pe învățare automată.

De ce sunt importante atacurile APT direcționate

Campaniile APT țintite sunt concepute pentru a se infiltra în anumite organizații, mai degrabă decât pentru a se răspândi pe scară largă. Aceste atacuri cibernetice vizează adesea instituții guvernamentale, infrastructuri critice, instituții financiare și sectoare industriale în care informațiile sustrase sau perturbarea activității pot avea o valoare strategică.

Spre deosebire de malware-ul obișnuit, atacurile APT sunt concepute cu atenție pentru a eluda sistemele tradiționale de apărare. Atacatorii apelează frecvent la documente de tip spear-phishing, la livrarea eșalonată a încărcăturii utile și la tehnici menite să ocolească sistemele de detectare bazate pe semnături sau sistemele de analiză automată.

Această sofisticare tot mai mare este unul dintre motivele pentru care organizațiile acordă prioritate inspecției comportamentale și detectării amenințărilor de tip zero-day. Echipele de securitate au nevoie din ce în ce mai mult de vizibilitate asupra modului în care se comportă fișierele în timpul executării, nu doar asupra aspectului lor în timpul inspecției statice, pentru a descoperi amenințările concepute în mod intenționat să rămână ascunse.

Cinci exemple concrete de atacuri APT

Atac nr. 1: Campanie de spear-phishing îndreptată împotriva organizațiilor guvernamentale

Context

APT34, cunoscut și sub numele de OilRig, este un grup de amenințare suspectat a avea legături cu statul iranian, activ de mai bine de un deceniu. Grupul este cunoscut pentru campaniile de spionaj cibernetic țintite împotriva organizațiilor guvernamentale, energetice și financiare din Orientul Mijlociu, folosind adesea e-mailuri de spear-phishing elaborate cu atenție pentru a obține accesul inițial.

Rapoartele privind informațiile despre amenințări arată că APT34 utilizează frecvent documente rău intenționate pentru a distribui programe malware personalizate și pentru a-și menține accesul pe termen lung la mediile victimelor. Aceste campanii sunt concepute astfel încât să pară obișnuite pentru destinatar, în timp ce instalează în secret instrumente de supraveghere și colectare a datelor.

Prezentare generală a atacului

În acest caz, atacatorii au distribuit un document Microsoft Word rău intenționat printr-un e-mail de tip spear-phishing care viza organizații guvernamentale și maritime. Fișierul avea un titlu în limba arabă și se referea la starea de pregătire a navelor militare, ceea ce sugerează că a fost conceput pentru a părea relevant pentru destinatarii din mediul militar sau diplomatic din regiune.

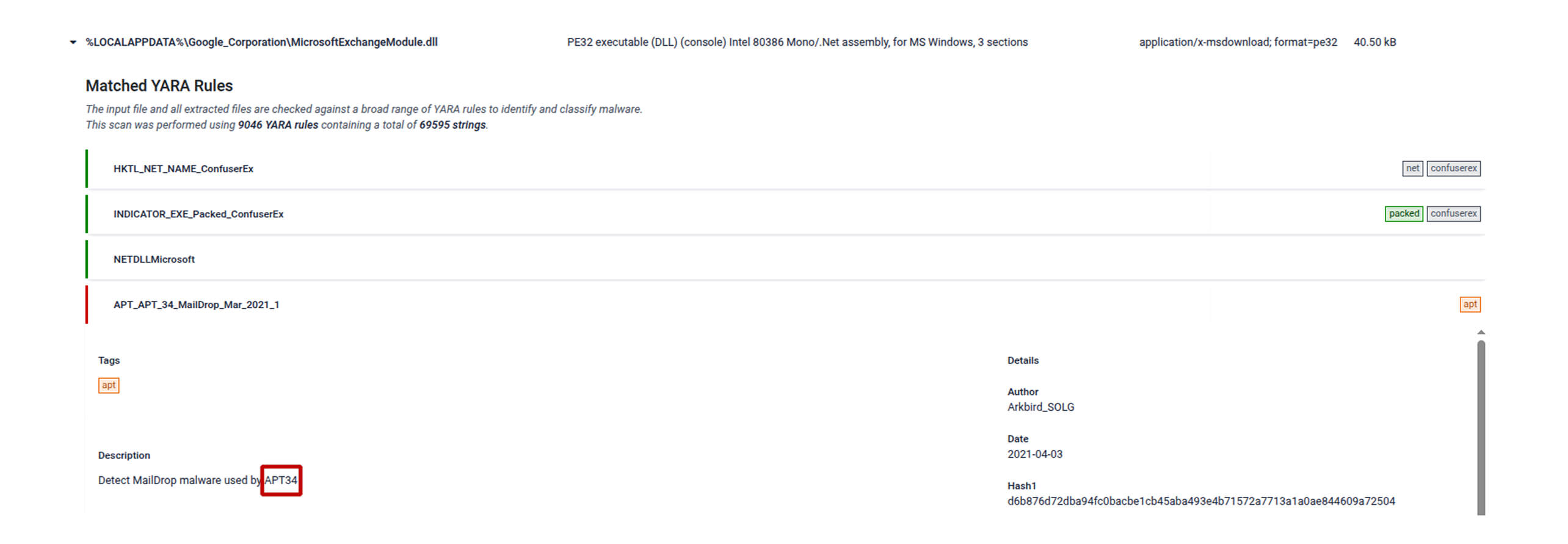

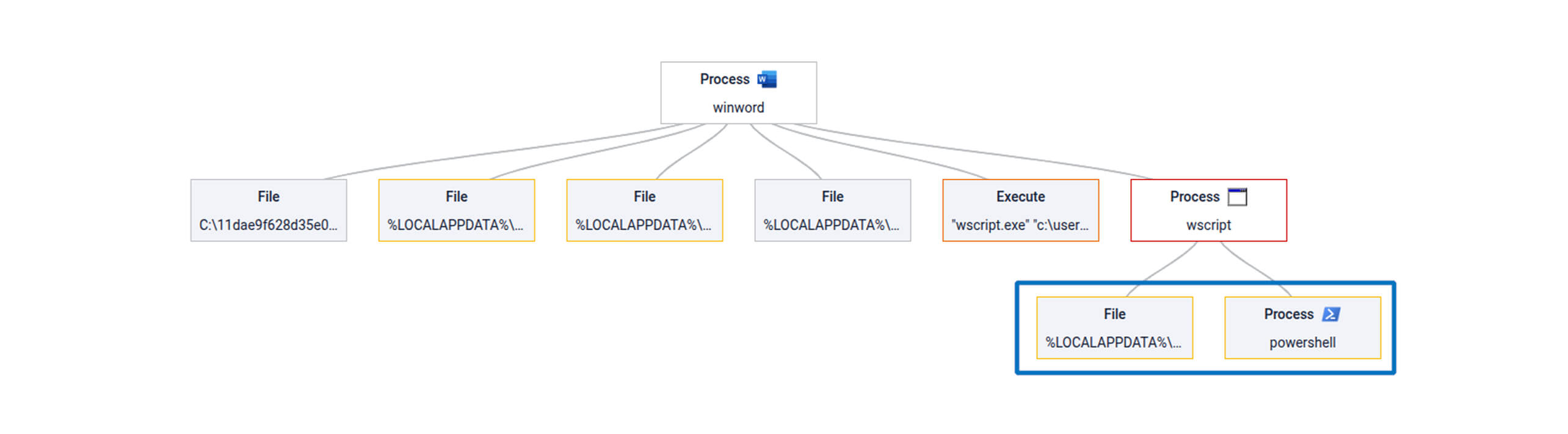

La deschidere, documentul solicita utilizatorului să activeze macro-urile. Odată activate, macro-ul crea un director deghizat într-un dosar legitim legat de Google și introducea fișiere suplimentare în sistem. Apoi, macro-ul executa un mic script VBA care folosea PowerShell și reflecția .NET pentru a încărca două fișiere DLL care constituiau încărcătura utilă a familiei de malware Karkoff.

Avertisment pentru sectorul industrial

Acest atac evidențiază utilizarea în continuare a atacurilor de tip spear-phishing bazate pe documente pentru a pătrunde în medii sensibile. Agențiile guvernamentale, organizațiile diplomatice și entitățile maritime rămân ținte frecvente, deoarece informațiile pe care le dețin pot avea o valoare strategică din punct de vedere al informațiilor.

Echipele de securitate din aceste sectoare ar trebui să trateze amenințările bazate pe documente ca pe un vector principal de intruziune. Chiar și un singur fișier rău intenționat transmis prin e-mail poate servi drept punct de intrare pentru o campanie de spionaj de amploare.

Pentru a afla mai multe despre acest atac și a consulta analiza completă, accesați raportulOPSWAT .

Atac nr. 2: Campanie de spear-phishing care utilizează macro-uri protejate

Context

APT-C-35, cunoscut sub numele de Donot, este un grup de amenințare cu o lungă istorie, recunoscut pentru campaniile de spear-phishing țintite împotriva organizațiilor guvernamentale și strategice. Cercetătorii în domeniul securității au observat că grupul utilizează momeli sub formă de documente și cadre de malware personalizate pentru a se infiltra în sistemele unor victime specifice, în loc să lanseze atacuri la scară largă.

Rapoartele recente evidențiază, de asemenea, dezvoltarea continuă a instrumentelor grupului, inclusiv îmbunătățirile aduse cadrului Jaca, care susține activitățile de spionaj și de colectare a datelor. Aceste campanii demonstrează modul în care grupul își adaptează tehnicile pentru a eluda analizele automate și a-și menține accesul în mediile vizate.

Prezentare generală a atacului

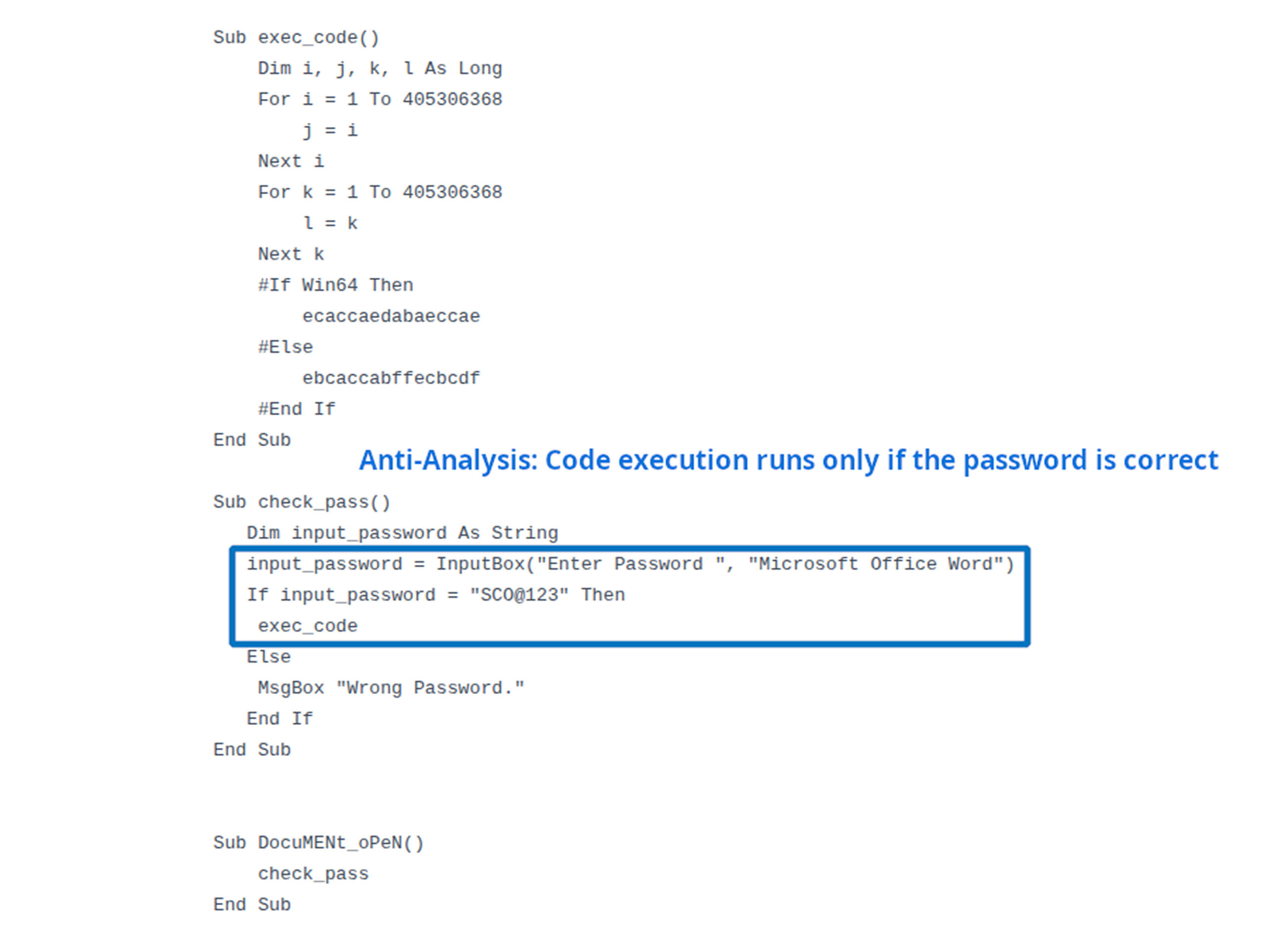

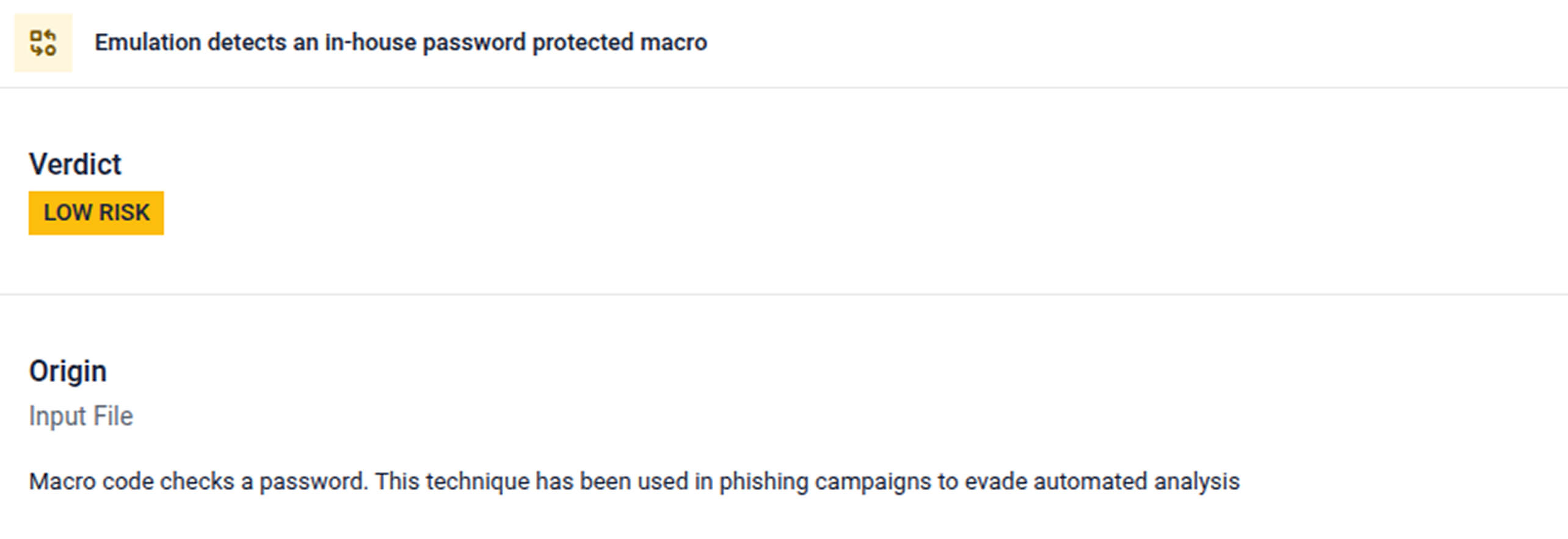

În acest exemplu, atacatorii au distribuit un document Microsoft Office rău intenționat printr-un e-mail de tip spear-phishing care viza organizații din sectoarele producției și al administrației publice din Asia de Sud. Documentul conținea o macro protejată cu parolă, parola corectă fiind furnizată în mod convenabil chiar în e-mail, pentru a încuraja victima să activeze execuția acesteia.

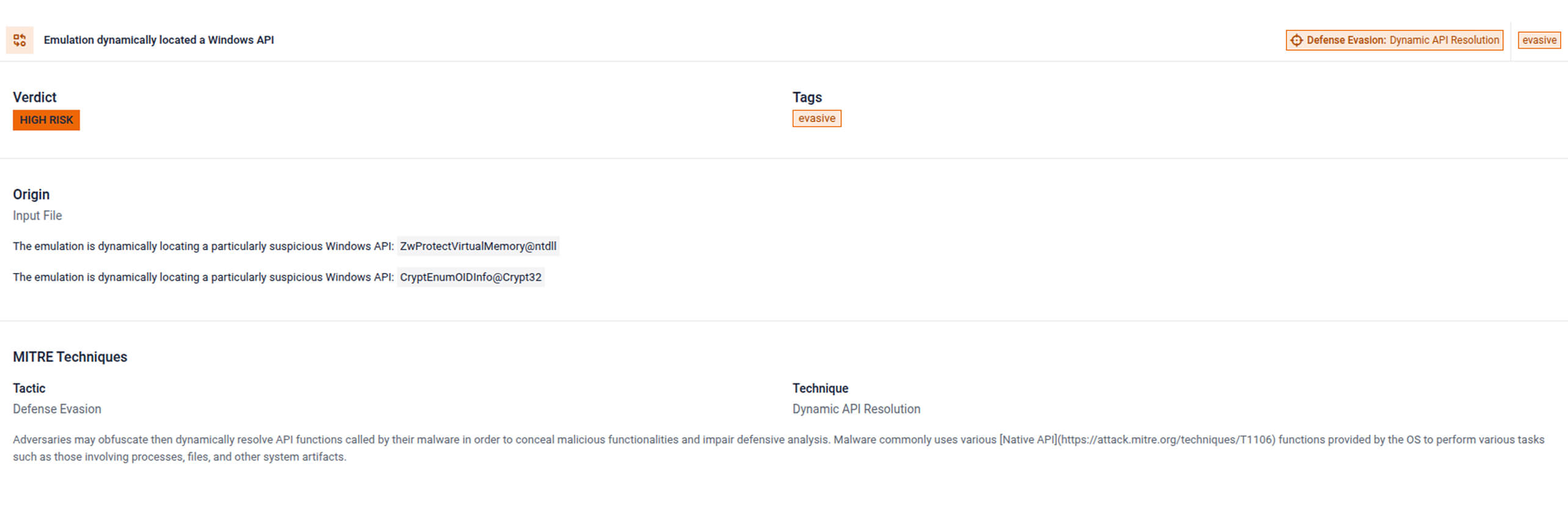

Odată introdusă parola corectă, macrocomanda a executat o logică malicioasă ascunsă, concepută pentru a eluda analizele automate. Codul includea bucle fără sens menite să epuizeze resursele de analiză, cod shell generat dinamic și, în final, a executat încărcătura prin mecanismul API Windows CryptEnumOIDInfo, permițând atacului să ocolească tehnicile tradiționale de detectare.

Avertisment pentru sectorul industrial

Acest atac demonstrează modul în care campaniile extrem de țintite folosesc adesea mici trucuri tehnice pentru a eluda sistemele de apărare automatizate. Companiile din sectorul producției, instituțiile guvernamentale și sectoarele industriale conectate la lanțurile de aprovizionare regionale sunt ținte frecvente, deoarece atacatorii se așteaptă ca angajații să facă schimb de documente și fișiere tehnice în mod curent.

Echipele de securitate din aceste sectoare ar trebui să trateze cu o prudență deosebită documentele protejate prin parolă și fișierele care acceptă macro-uri. Chiar și fișierele aparent legitime primite prin e-mail pot ascunde tehnici sofisticate de intruziune menite să ocolească instrumentele tradiționale de verificare.

Pentru a afla mai multe despre acest atac și a consulta analiza completă, accesați raportulOPSWAT .

Atac nr. 3: Document destinat furtului datelor de autentificare care vizează infrastructura critică

Context

Campaniile de spionaj cibernetic vizează adesea organizații legate de guvern și de infrastructuri critice. Activitățile amenințătoare asociate Iranului s-au concentrat în repetate rânduri pe intruziuni țintite, menite să colecteze date de autentificare, documente interne și informații din rețele sensibile.

Rapoartele privind informațiile despre amenințări arată, de asemenea, că aceste campanii acordă adesea prioritate furtului datelor de autentificare ca punct de intrare inițial. Datele de autentificare furate le permit atacatorilor să-și extindă în mod discret accesul și să-și mențină prezența în mediile vizate pe termen lung.

Prezentare generală a atacului

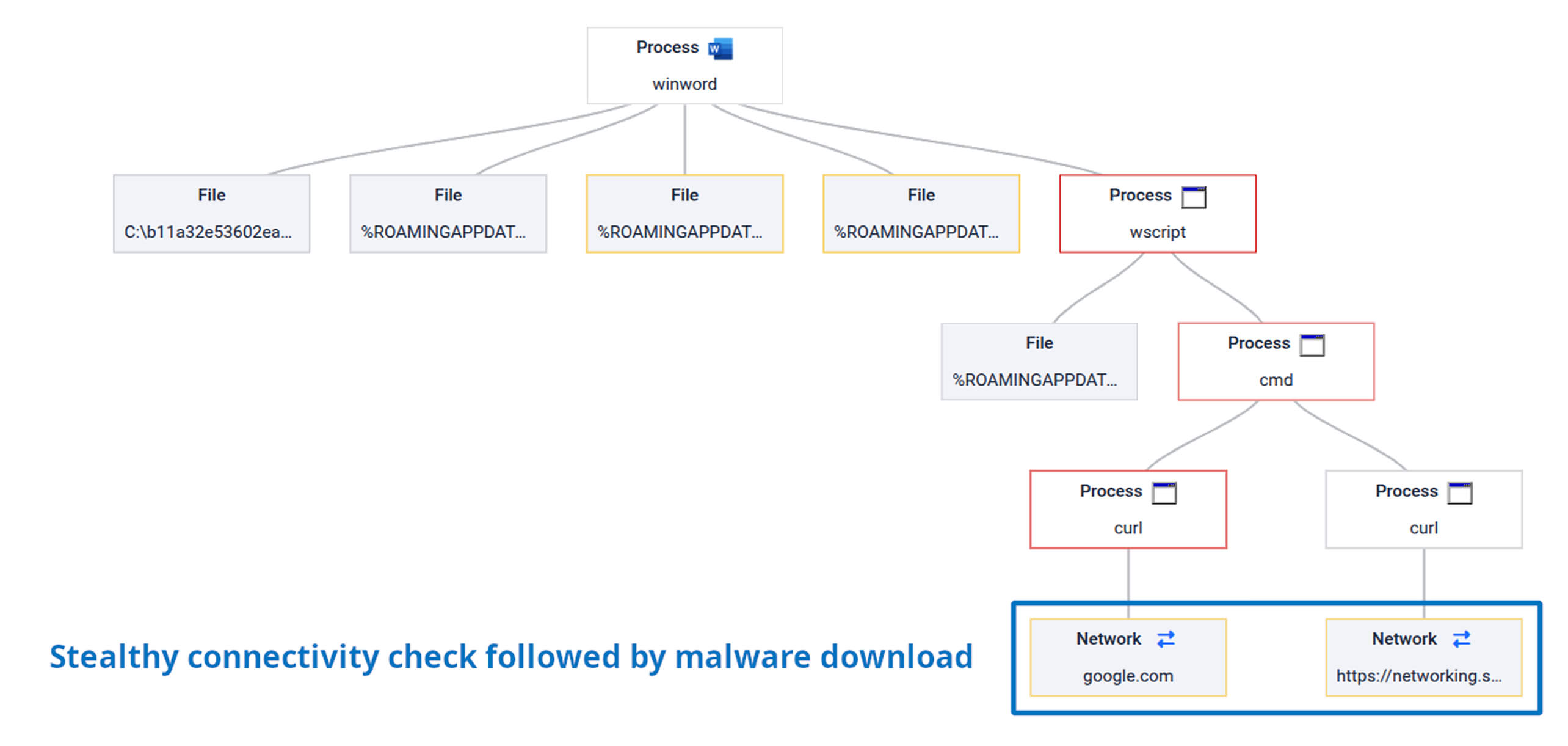

În acest exemplu, atacatorii au distribuit un document Office rău intenționat, conținând text în limba persană, conceput pentru a viza organizații din Iran. Documentul a fost creat pentru a colecta informații sensibile, precum date de autentificare și documente interne, precum și pentru a realiza capturi de ecran de pe sistemul infectat.

După ce și-a asigurat persistența, programul malware a efectuat o verificare discretă a conexiunii la un domeniu de încredere, precum google.com, înainte de a-și continua activitatea. Această etapă a asigurat că sistemul dispunea de o conexiune stabilă la internet înainte de a iniția comunicări ulterioare sau o eventuală sustragere de date.

Avertisment pentru sectorul industrial

Acest exemplu ilustrează modul în care amenințările de furt al datelor de autentificare sunt frecvent utilizate în atacurile țintite asupra infrastructurilor critice. Aceste sectoare funcționează adesea în rețele controlate, în care atacatorii trebuie să verifice conectivitatea înainte de a încerca colectarea datelor.

Organizațiile responsabile de sisteme critice ar trebui să monitorizeze cu atenție comportamentul suspect al documentelor și verificările neașteptate ale rețelei declanșate de fișierele deschise recent. Acești indicatori timpurii pot semnala începutul unei campanii de intruziune de amploare.

Pentru a afla mai multe despre acest atac și a consulta analiza completă, accesați raportulOPSWAT .

Atac nr. 4: Documentul de spear-phishing al MuddyWater intitulat „Linii directoare privind securitatea cibernetică”

Context

MuddyWater este un grup de amenințare despre care s-a scris pe larg, asociat cu activități de spionaj cibernetic iranian. Cercetătorii au constatat că acest grup vizează organizații diplomatice, de telecomunicații, financiare și guvernamentale din Orientul Mijlociu, folosind e-mailuri de tip spear-phishing și documente maligne.

Rapoarte recente arată că grupul distribuie un implant bazat pe Rust, cunoscut sub numele de RustyWater, prin e-mailuri de tip phishing care conțin documente Word cu macro-uri activate, deghizate în ghiduri de securitate cibernetică. Campania vizează organizații din Orientul Mijlociu și se bazează pe momeli convingătoare pentru a declanșa executarea macro-urilor.

Prezentare generală a atacului

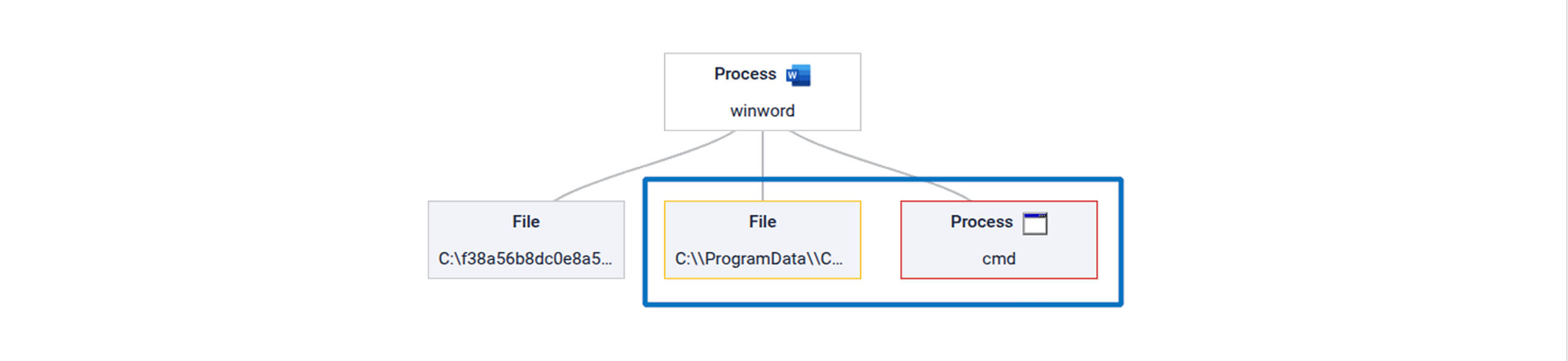

În acest exemplu, atacatorii au trimis un e-mail de tip spear-phishing intitulat „Linii directoare privind securitatea cibernetică” de pe un cont legitim asociat unui mobile regional mobile . E-mailul conținea un document Word rău intenționat, conceput să pară o politică de rutină sau un aviz de securitate.

Odată ce macro-urile au fost activate, documentul a extras o sarcină utilă codificată în format hexazecimal, încorporată în fișier, și a reconstruit-o sub forma unui fișier executabil pentru Windows. Malware-ul a fost scris pe disc și lansat folosind o logică ofuscată care reconstruia șiruri-cheie în timpul execuției, pentru a îngreuna analiza macro-ului.

Fișierul executabil introdus a instalat un implant bazat pe Rust, care includea funcții anti-depanare, șiruri de caractere operaționale criptate și verificări ale instrumentelor de securitate instalate înainte de a stabili o conexiune de comandă și control.

Avertisment pentru sectorul industrial

Acest atac demonstrează că campaniile de phishing țintite se bazează adesea pe teme realiste legate de politici sau de securitate pentru a spori probabilitatea ca destinatarii să deschidă atașamentele. Organizațiile diplomatice, furnizorii de servicii de telecomunicații și instituțiile financiare rămân ținte frecvente ale acestor campanii.

Echipele de securitate din aceste sectoare ar trebui să trateze cu prudență documentele care conțin macro-uri, în special atunci când sunt primite prin e-mailuri neașteptate. Chiar și fișierele care par să conțină îndrumări obișnuite privind securitatea cibernetică pot ascunde programe malware concepute pentru a asigura accesul neautorizat pe termen lung.

Pentru a afla mai multe despre acest atac și a consulta analiza completă, accesați raportulOPSWAT .

Atac nr. 5: Malware-ul CraftyCamel Polyglot vizează sectorul aviației și al transporturilor

Context

Campaniile extrem de țintite împotriva organizațiilor din domeniul aviației și al transporturilor au crescut în intensitate, pe măsură ce atacatorii caută modalități de a accesa medii operaționale sensibile. Aceste sectoare gestionează adesea sisteme și lanțuri de aprovizionare complexe, ceea ce le face ținte atractive pentru spionaj și intruziuni pe termen lung.

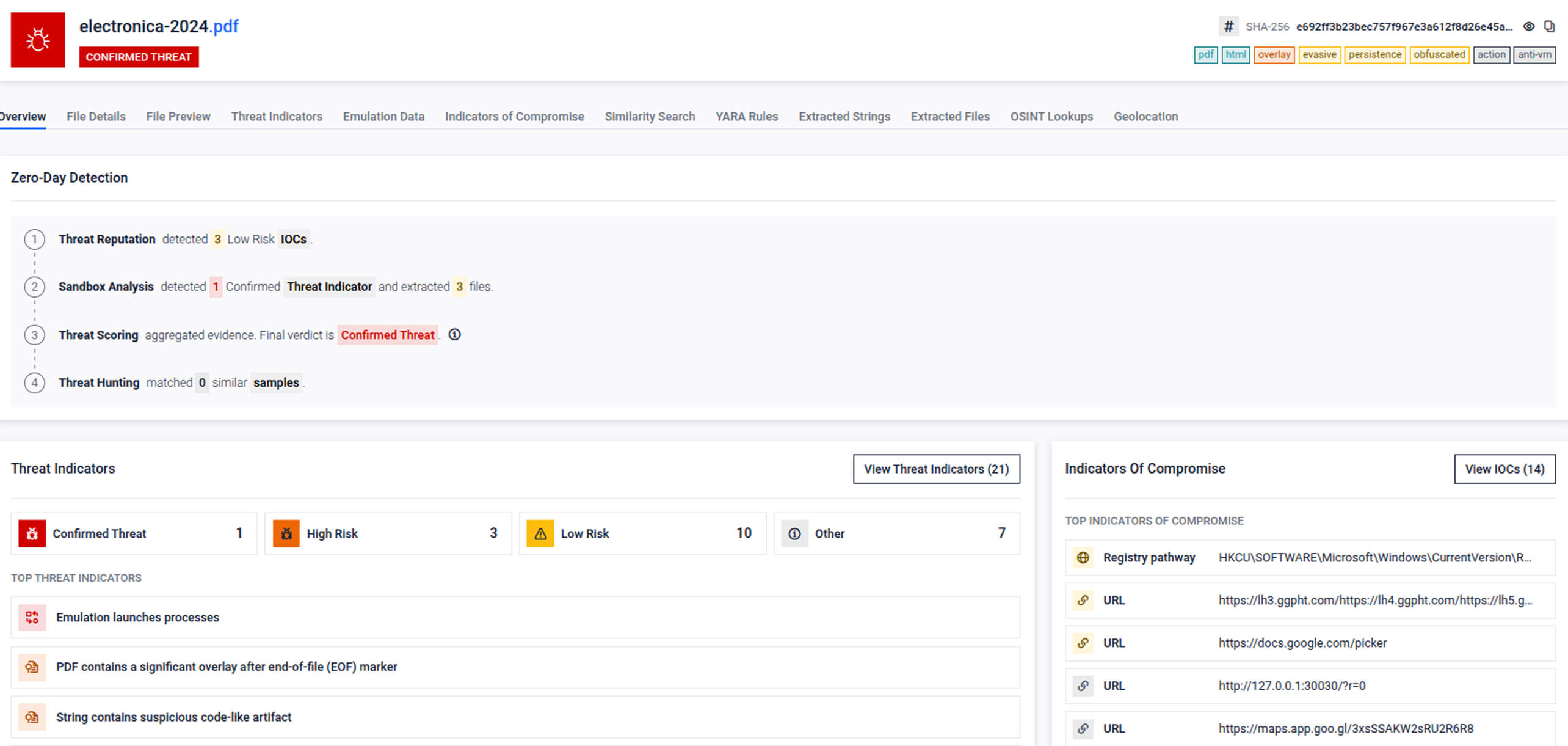

Rapoarte recente descriu o campanie cunoscută sub numele de CraftyCamel, care a utilizat fișiere poliglot capabile să funcționeze simultan în mai multe formate. Aceste fișiere au fost concepute pentru a ocoli instrumentele tradiționale de inspecție, vizând în același timp mediile din sectorul aviației și al tehnologiilor operaționale.

Prezentare generală a atacului

În acest exemplu, atacatorii au trimis un e-mail de phishing elaborat cu atenție, provenind de la o companie legitimă compromisă, pentru a spori credibilitatea. Mesajul conținea o arhivă ZIP cu fișiere care păreau a fi documente legitime, dar care erau de fapt concepute pentru a executa cod ascuns.

În cadrul arhivei, atacatorii au folosit fișiere de tip „polyglot”, printre care un document Excel fals care era, de fapt, o comandă rapidă Windows (LNK), precum și combinații suplimentare de fișiere PDF/HTA și PDF/ZIP. Aceste fișiere au exploatat utilitare Windows de încredere, precum mshta.exe, pentru a executa scripturi ascunse și, în final, pentru a încărca încărcătura malware finală, deghizată într-o imagine.

Avertisment pentru sectorul industrial

Acest atac demonstrează modul în care campaniile moderne de intruziune se bazează din ce în ce mai mult pe structuri complexe de fișiere pentru a eluda instrumentele tradiționale de detectare. Organizațiile din domeniile aviației, sateliților, telecomunicațiilor și transporturilor sunt expuse în mod special, deoarece fac schimb în mod regulat de documente tehnice și fișiere operaționale.

Echipele de securitate din aceste sectoare trebuie să fie conștiente de faptul că fișierele care par a fi documente inofensive pot ascunde multiple formate încorporate sau căi de execuție ascunse. Detectarea acestor amenințări necesită o inspecție aprofundată, capabilă să dezvăluie comportamentul rău intenționat ascuns în structurile complexe ale fișierelor.

Pentru a afla mai multe despre acest atac și a consulta analiza completă, accesați raportulOPSWAT .

Cum a detectat MetaDefender toate cele cinci

Aceste exemple evidențiază un tipar comun: atacatorii se bazează pe fișiere create cu atenție, menite să eludeze metodele tradiționale de verificare. Documentele cu macro-uri activate, scripturile protejate și fișierele poliglot sunt toate concepute pentru a ocoli scanarea bazată pe semnături și analiza statică de bază.

MetaDefender răspunde acestei provocări printr-un flux unificat de detectare a amenințărilor de tip zero-day, care analizează fiecare fișier folosind mai multe straturi complementare. În loc să se bazeze pe o singură tehnică de detectare, sistemul evaluează semnalele legate de reputație, comportament și similitudine pentru a genera un singur verdict de încredere pentru echipele de securitate.

Conducta este alcătuită din patru straturi care funcționează în ansamblu:

- Verificări ale reputației amenințărilor pe baza informațiilor globale care conțin miliarde de indicatori

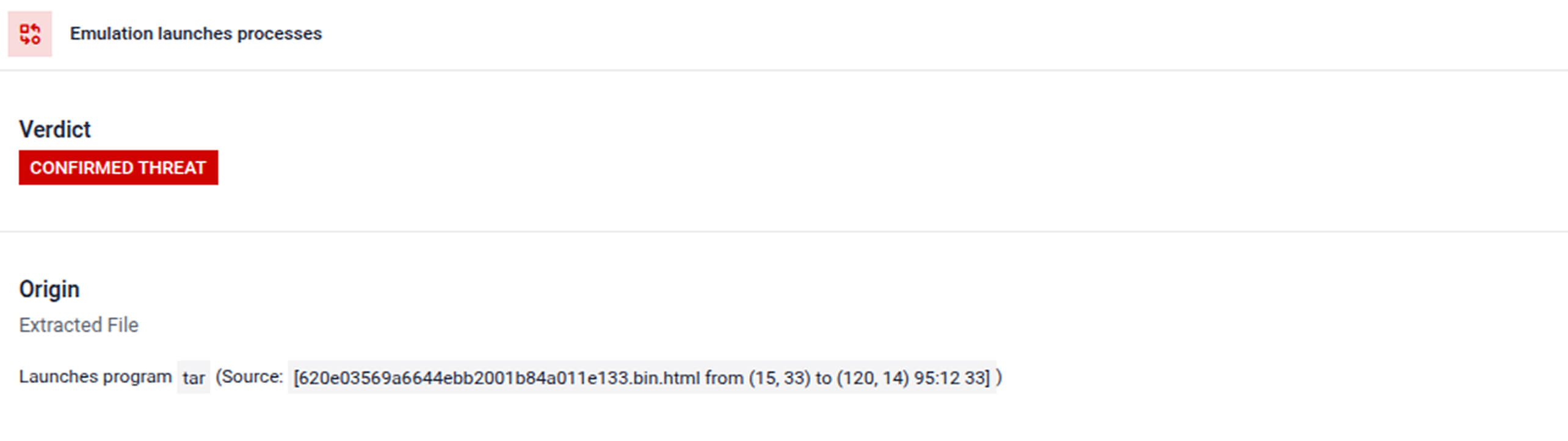

- Sandboxing adaptiv la nivel de instrucțiuni, care emulează comportamentul procesorului și al sistemului de operare pentru a identifica activitățile rău intenționate în timpul execuției

- Evaluarea gradului de risc care corelează indicatorii comportamentali, datele privind reputația și rezultatele analizelor într-o evaluare unificată a riscurilor

- Funcția „Threat Hunting” utilizează o căutare bazată pe similitudine prin învățare automată, care identifică variantele de malware conexe și tiparele campaniilor

Împreună, aceste straturi scot la iveală comportamente evazive, precum executarea de macrocomenzi ascunse, livrarea în etape a încărcăturii utile și tehnici de evitare a analizei. Rezultatul este un verdict unic și concret pentru fiecare fișier, care permite echipelor de securitate să detecteze rapid atacurile țintite, reducând în același timp zgomotul din procesul de investigare.

Ce demonstrează aceste cazuri

Aceste cinci exemple ilustrează modul în care atacurile APT moderne sunt concepute pentru a eluda măsurile tradiționale de securitate. Fiecare campanie s-a bazat pe tehnici precum documente de tip spear-phishing, macrocomenzi protejate, livrarea de încărcături în mai multe etape sau fișiere poliglot pentru a ascunde comportamentul rău intenționat în fișiere aparent obișnuite.

În ansamblu, aceste cazuri demonstrează că MetaDefender poate detecta în mod constant amenințări specifice anumitor regiuni, tipare de atac adaptate la anumite sectoare de activitate și programe malware evazive, în scenarii de intruziune extrem de diverse:

1. Atacurile țintite se bazează în mare măsură pe tehnici de infiltrare bazate pe fișiere.

Documentele de tip spear-phishing, atașamentele camuflate și structurile complexe de fișiere rămân puncte de acces frecvente în mediile confidențiale.

2. Atacatorii creează din ce în ce mai des programe malware menite să evite analizele automate.

Tehnici precum macro-urile protejate, livrarea etapizată a încărcăturii utile și verificările anti-analiză au scopul de a eluda instrumentele tradiționale de inspecție.

3. Detectarea trebuie să rămână consecventă în cazul diferitelor tehnici de atac.

Echipele de securitate nu se pot baza pe o singură metodă de detectare atunci când campaniile utilizează mai multe formate de fișiere și strategii de distribuire.

4. Inspecția comportamentală este esențială pentru identificarea amenințărilor ascunse.

Observarea modului în care se comportă un fișier în timpul executării poate dezvălui activități rău intenționate pe care o inspecție statică ar putea să le omită.

Prin corelarea datelor privind reputația, a analizei comportamentale, a evaluării amenințărilor și a detectării similitudinilor, MetaDefender asigură o detectare consecventă și repetabilă chiar și atunci când atacatorii își camuflează instrumentele, încărcăturile sau metodele de livrare. Cel mai important, aceste cazuri demonstrează că campaniile țintite, concepute pentru a ocoli sistemele tradiționale de apărare, pot fi totuși detectate înainte de a-și atinge obiectivul.

De ce este important acest lucru pentru mediile reglementate și cele cu risc ridicat

Atacurile APT țintite vizează rareori victime aleatorii. Acestea se concentrează asupra organizațiilor în cazul cărora informațiile furate, perturbarea activității operaționale sau accesul pe termen lung pot genera un avantaj strategic.

Agențiile guvernamentale, organizațiile din domeniul apărării, instituțiile financiare și producătorii se confruntă cu o problemă comună: amenințările țintite bazate pe fișiere, concepute pentru a ocoli sistemele tradiționale de verificare. Aceste medii depind de schimbul securizat de documente, de actualizările de software și de continuitatea operațională, ceea ce face ca un singur fișier rău intenționat să reprezinte un punct de intrare cu consecințe grave.

MetaDefender răspunde acestor cerințe prin furnizarea unei soluții unificate de detectare a vulnerabilităților de tip „zero-day”, concepută special pentru medii reglementate și cu risc ridicat. Procesul său de detectare oferă informații contextuale, vizibilitate la nivel de investigație criminalistică, raportare orientată către conformitate și un singur verdict de încredere pentru fiecare fișier. Acest lucru ajută organizațiile să desfășoare activități proactive de identificare a amenințărilor, menținând în același timp conformitatea cu cadrele de reglementare precum NERC CIP, NIS2, IEC 62443, SWIFT CSP și CMMC.

Organizațiile care activează în aceste sectoare nu pot presupune că atacurile sofisticate vor înceta să evolueze. Însă, prin combinarea inspecției comportamentale cu analiza bazată pe informații, echipele de securitate pot descoperi amenințările țintite înainte ca acestea să compromită sistemele critice.

Descoperiți exemple reale de atacuri APT detectate de MetaDefender .

Aflați mai multe despre MetaDefender și despre detectarea unificată a vulnerabilităților de tip zero-day.