Uniunea Europeană și-a consolidat semnificativ capacitatea în materie de securitate cibernetică odată cu adoptarea Regulamentului (UE) 2024/2847, cunoscut și sub denumirea de CRA (Cyber Resilience Act). Fiind primul regulament orizontal privind securitatea cibernetică pentru PDE (produse cu elemente digitale), CRA stabilește cerințe de securitate obligatorii din punct de vedere juridic atât pentru echipamentele hardware, cât și pentru cele software introduse pe piața UE.

În 2024, regulamentul a introdus oficial obligații obligatorii în materie de securitate cibernetică pe întreaga durată a ciclului de viață al produsului, de la dezvoltarea securizată și verificarea prealabilă a componentelor furnizate de terți până la gestionarea vulnerabilităților și raportarea incidentelor.

Începând din septembrie 2026, producătorii vor avea obligația de a raporta vulnerabilitățile exploatate în mod activ și incidentele grave de securitate. Până în decembrie 2027, conformitatea deplină devine obligatorie, incluzând documentația, măsurile de securitate pe durata ciclului de viață al produsului șiBill of Materials (SBOM) Software Bill of Materials (SBOM) .

Pentru directorii IT (CIO), directorii responsabili cu securitatea informațiilor (CISO), responsabilii cu securitatea produselor și echipele de conformitate, CRA are implicații operaționale, financiare și de natură normativă. Organizațiile trebuie să fie pregătite să demonstreze că aplică practici de securitate integrată încă din faza de proiectare, să implementeze o monitorizare continuă a vulnerabilităților, să mențină documentația SBOM pregătită pentru audit și să asigure transparența lanțului de aprovizionare atât pentru componentele proprietare, cât și pentru cele open-source.

Acest articol oferă un ghid practic pentru conformitatea cu CRA, abordând obligațiile legate de lanțul de aprovizionare cu software, cerințele privind SBOM, responsabilitățile pe durata ciclului de viață al produsului, precum și măsurile strategice pe care organizațiile ar trebui să le ia încă de pe acum pentru a se pregăti pentru punerea în aplicare a legii.

Prezentare generală a cerințelor Legii privind reziliența cibernetică

Ce este Legea privind reziliența cibernetică și de ce a fost adoptată?

CRA instituie primul cadru orizontal de securitate cibernetică la nivelul UE pentru produsele care conțin elemente digitale.

Regulamentul are următoarele obiective:

- Reducerea vulnerabilităților sistemice ale produselor conectate

- Îmbunătățirea transparenței în lanțurile de aprovizionare cu software

- Asigurarea gestionării vulnerabilităților pe durata ciclului de viață

- Transferarea responsabilității către producători

Cine trebuie să respecte aceste prevederi?

- Software

- Hardware care integrează software

- Importatori și distribuitori

- Dezvoltatorii care integrează componente de la terți sau open-source

- Furnizori de produse digitale esențiale sau importante

Supply Chain Software în temeiul CRA

Verificarea riguroasă a componentelor

Producătorii trebuie să efectueze verificări prealabile cu privire la componentele furnizate de terți, inclusiv evaluarea vulnerabilităților cunoscute și monitorizarea actualizărilor de securitate.

Responsabilitatea pentru vulnerabilități pe întregul lanț

Producătorii rămân responsabili pentru vulnerabilitățile existente la nivelul tuturor componentelor integrate, indiferent de originea acestora.

Secure și Secure

Produsele trebuie livrate cu configurații implicite sigure și proiectate astfel încât securitatea cibernetică să fie integrată încă din faza inițială.

Monitorizarea și raportarea vulnerabilităților

Vulnerabilitățile exploatate în mod activ și incidentele grave trebuie raportate începând cu septembrie 2026.

Documentație tehnică și păstrarea documentelor

Documentația privind securitatea, inclusivSoftware de componenteSoftware (SBOM), trebuie păstrată timp de 10 ani de la introducerea produsului pe piață.

Cerințele privind SBOM în conformitate cu CRA

CRA impune producătorilor să documenteze componentele software utilizate în produsele care conțin elemente digitale, de obicei prin intermediul listelor SBOM (Software Bill of Materials) menținute ca parte a documentației tehnice a produsului. Deși regulamentul nu prescrie câmpuri specifice pentru listele SBOM, listele SBOM conforme cu standardele din industrie includ, în general, identificatori ai componentelor, informații privind versiunea, detalii despre furnizor sau origine, relații de dependență și date privind integritatea, precum hash-uri criptografice.

Lista componentelor software (SBOM) trebuie să îndeplinească următoarele cerințe:

- Citibil de către mașini

- Păstrat ca parte a documentației tehnice

- Se pune la dispoziția autorităților UE la cerere motivată

Cum OPSWAT Supply Chain Software CRA

1. Transparența Software

- Denumirea componentei, versiunea și datele de identificare ale furnizorului

- Corelarea dependențelor directe și tranzitive

- Identificatori unici și validare criptografică

- Gestionarea centralizată a SBOM

2. Transparență și detectarea riscurilor

- Vulnerability detection bazelor de date publice

- Scanarea în căutarea programelor malware în cadrul pachetelor software

- Identificarea riscurilor ascunse înainte de lansare

- Monitorizarea continuă a noilor vulnerabilități CVE

3. Documentația și pregătirea pentru audit

- Generarea de liste de componente software (SBOM) în format lizibil de către mașini (CycloneDX, SPDX)

- Rapoarte care pot fi exportate

- Secure și partajare controlată

Alinierea Software la obligațiile CRA

| Tipul componentei | Exemplu | Vizibilitate necesară | Responsabilitate |

|---|---|---|---|

| Aplicație principală | Platformă SaaS pentru întreprinderi | Lista completă a componentelor la nivel de produs (SBOM) | Producător |

| Core | OpenSSL | Monitorizarea la nivel înalt și a vulnerabilităților | Producător |

| Middleware/Mediu de execuție | Server web sau mediu de execuție pentru containere | Validarea dependențelor | Producător + Furnizor |

| Biblioteci de la terți | SDK-uri, API-uri | Includerea tranzitivă în SBOM | Producător |

Un ghid practic pentru conformitatea cu CRA

1. Efectuați o evaluare a gradului de pregătire

Evaluează:

- Practicile actuale privind inventarierea software-ului

- Generarea actuală a listei de componente software (SBOM)

- Nivelul de maturitate al monitorizării vulnerabilităților

- Procesele de păstrare a documentelor

2. Stabilirea unui sistem de guvernanță internă

Stabiliți roluri clare pentru:

- Dezvoltatori

- Echipele DevOps

- Echipele de securitate

- Aspecte juridice/conformitate

- Achiziții publice

3. Automatizarea generării SBOM

Instrumentele ar trebui să:

- Generați liste de componente software (SBOM) pentru fiecare versiune și actualizare

- Integrare cu fluxurile de lucru CI/CD

- Generare în formatele CycloneDX și SPDX

- Validați câmpurile obligatorii

4. Integrarea SBOM pe tot parcursul ciclului de viață al dezvoltării software-ului (SDLC)

Maturitatea SBOM evoluează pe parcursul mai multor etape:

- Proiectarea SBOM (componente prevăzute)

- Generare SBOM (artefacte compilate)

- SBOM analizat (verificare după compilare)

- SBOM implementat (mediu de producție)

- SBOM în timp real (monitorizare activă)

5. Asigurarea conformității și monitorizării continue

- Monitorizați în permanență bazele de date cu vulnerabilități

- Actualizați listele SBOM atunci când se modifică componentele

- Stabilirea procedurilor de raportare a vulnerabilităților

- Pregătiți documentația necesară pentru solicitările autorităților

Formate SBOM acceptate în cadrul CRA

CycloneDX

Orientat către securitate, optimizat pentru gestionarea vulnerabilităților.

SPDX

Axat pe licențe, utilizat pe scară largă pentru documentația de conformitate.

Cum să evaluezi soluțiile de conformitate compatibile cu CRA

Atunci când alegeți furnizori sau instrumente, luați în considerare următoarele:

- Generarea SBOM în formatele acceptate

- Integrare cu DevOps și registrele de containere

- Monitorizarea continuă a vulnerabilităților

- Funcții de scanare a programelor malware

- Raportare conformă cu cerințele de audit

- Stocarea și partajarea Secure

Întrebați furnizorii:

- Cât de des sunt actualizate listele SBOM?

- Cum gestionați dependențele tranzitive?

- Cum se integrează informațiile privind vulnerabilitățile?

- Cum sprijiniți fluxurile de lucru legate de raportarea reglementară?

Cele mai bune practici pentru o implementare fără probleme a CRA

- Integrați generarea SBOM încă din faza inițială („shift left”)

- Automatizarea mapării dependențelor

- Solicitați furnizorilor să transmită datele SBOM

- Instruiți echipele cu privire la responsabilitățile CRA

Greșeli frecvente de evitat

| Greșeală | Risc | Atenuare |

|---|---|---|

| Tratarea SBOM ca fișier static | Expunere la vulnerabilități învechite | Automatizarea actualizărilor continue |

| Ignorarea dependențelor tranzitive | Riscuri ascunse în lanțul de aprovizionare | Utilizați maparea recursivă a dependențelor |

| Procesele manuale de gestionare a SBOM | Incoerență și eșecul auditului | Implementarea instrumentelor automatizate |

Aspecte specifice fiecărui sector

- Integrați generarea SBOM încă din faza inițială („shift left”)

- Automatizarea mapării dependențelor

- Solicitați furnizorilor să transmită datele SBOM

- Instruiți echipele cu privire la responsabilitățile CRA

Produse esențiale și importante

Sistemele de operare, hipervizorii, firewall-urile și componentele fundamentale ale infrastructurii fac obiectul unei atenții sporite.

Servicii financiare

Organizațiile trebuie să-și alinieze conformitatea cu CRA la cadrele mai ample ale UE în materie de securitate cibernetică (de exemplu, DORA).

Industrial IoT

Software-ul încorporat trebuie să asigure păstrarea pe termen lung a documentației și monitorizarea vulnerabilităților.

OPSWAT SBOM

OPSWAT oferă echipelor următoarele:

- Inventare precise ale componentelor software

- Generarea SBOM pentru codul sursă și containere

- Corelarea vulnerabilităților

- Vizibilitatea licențelor

SBOM pentru Software și artefacte

Identificați, prioritizați și remediați riscurile asociate software-ului open-source fără a încetini procesul de dezvoltare.

SBOM pentru imagini Container

Generați liste de componente software (SBOM) la fiecare nivel al containerului și detectați vulnerabilitățile înainte de implementare.

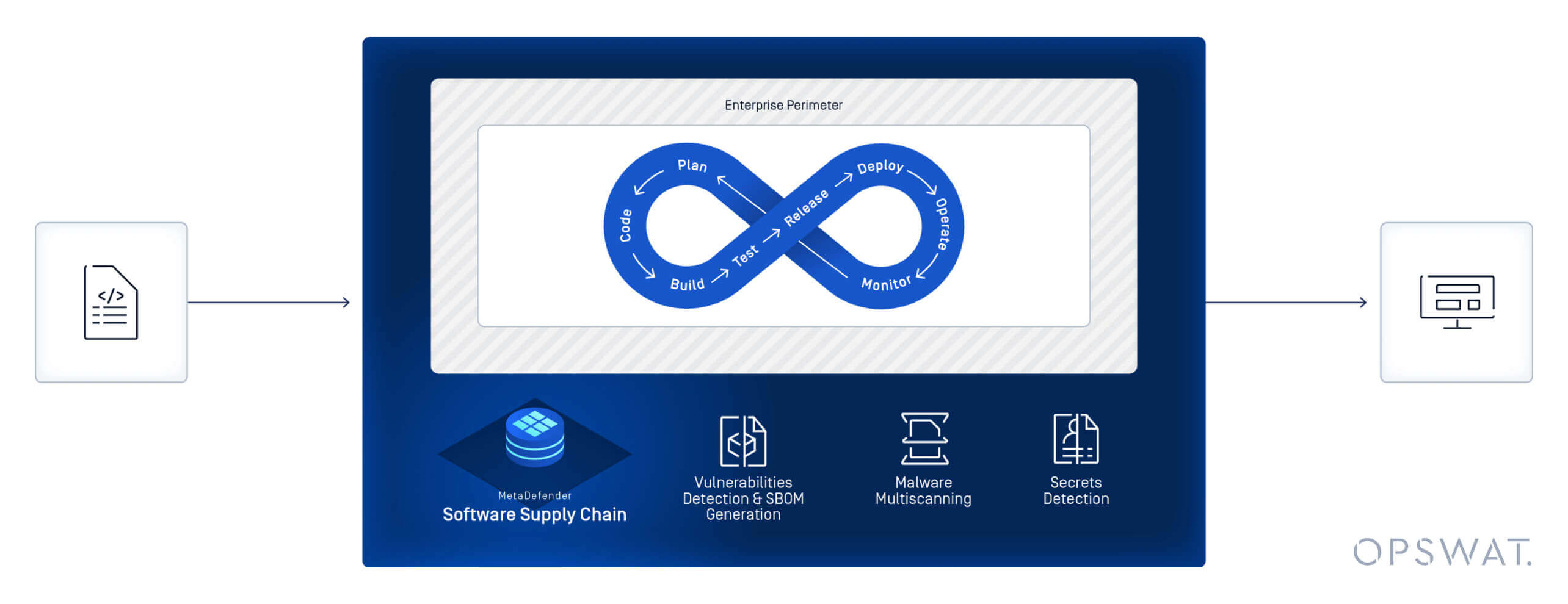

MetaDefender Software Supply Chain™

Nu vă limitați la documentație și abordați amenințările complexe la adresa lanțului de aprovizionare.

MetaDefender Software Chain™ integrează inspecția de tip „zero-trust” în ciclul de viață al dezvoltării software-ului (SDLC), combinând scanarea multiplă cu peste 30 de motoare antivirus, detectarea secretelor hard-codate, analiza aprofundată a stratului de containere, identificarea vulnerabilităților și integrări native cu depozitele de cod și fluxurile CI/CD, pentru a preveni malware-ul, expunerea datelor de autentificare și riscurile legate de dependențe, sprijinind în același timp conformitatea cu cadrele legislative precum Legea UE privind reziliența cibernetică.

Întrebări frecvente

În ce situații se aplică CRA?

Obligațiile de raportare intră în vigoare în septembrie 2026. Aplicarea deplină a prevederilor începe în decembrie 2027.

Este obligatoriu ca listele SBOM să fie publice?

Nu. Acestea trebuie furnizate autorităților la cerere motivată.

Componentele open-source se iau în considerare?

Da. Toate componentele integrate se află în responsabilitatea producătorului.

Care sunt sancțiunile în caz de nerespectare?

Până la 15 milioane de euro sau 2,5 % din cifra de afaceri anuală globală.

Este necesară automatizarea?

Deși nu este prevăzută în mod explicit, automatizarea este esențială pentru îndeplinirea cerințelor de monitorizare pe durata ciclului de viață.

Ce urmează? Pregătirea pentru măsurile de executare ale CRA

CRA impune securitatea lanțului de aprovizionare cu software ca o condiție pentru desfășurarea activității pe piața UE, solicitând asumarea responsabilității pe întreaga durată de viață a produsului, monitorizarea continuă a vulnerabilităților și documentația structurată privind lista componentelor software (SBOM). Organizațiile care încep să-și alinieze încă de pe acum procesele de dezvoltare și de securitate pot reduce riscurile legate de conformitatea cu reglementările, consolidând în același timp reziliența generală.

OPSWAT punerea în practică a cerințelor CRA prin integrarea automatizării SBOM, a informațiilor privind vulnerabilitățile, a scanării multiple și a inspecției de tip zero-trust direct în fluxurile de lucru de dezvoltare, ajutând producătorii să-și consolideze lanțurile de aprovizionare cu software, menținând în același timp conformitatea cu cerințele de audit.

Aflați cum OPSWAT să vă ajute organizația să pună în practică cerințele CRA și să consolideze securitatea lanțului de aprovizionare cu software.