Amenințările cibernetice avansate pot eluda instrumentele tradiționale de securitate, evoluând mai rapid decât se pot adapta sistemele de detectare bazate pe semnături și fluxurile de informații privind reputația. Atacatorii modifică în mod obișnuit variantele de malware, schimbă indicatorii de activitate rău intenționată și ascund comportamentul dăunător în fișiere aparent legitime.

Pentru a detecta aceste amenințări, echipele de securitate au nevoie de informații care să coreleze mai mulți indicatori, precum indicatorii de reputație, elementele comportamentale și relațiile dintre variantele de malware.

Threat Intelligence din spatele MetaDefender răspunde acestei provocări prin corelarea datelor privind reputația, a indicatorilor de compromis (IOC) generați în mediul sandbox și a căutării similitudinilor amenințărilor bazate pe învățarea automată. Acest lucru ajută echipele de securitate să descopere amenințările de tip zero-day și să identifice legăturile dintre modelele și activitățile maligne cunoscute.

Atunci când este implementată prin MetaDefender for Core, această informație de securitate funcționează direct în mediile locale și în cele izolate. Organizațiile pot analiza fișierele suspecte folosind analiza dinamică bazată pe emulare, îmbogățind în același timp rezultatele cu informații de securitate corelate, pentru a identifica amenințările evazive și cele necunoscute până în prezent.

De ce Threat Intelligence bazate exclusiv pe reputație Threat Intelligence suficiente

Platformele tradiționale de informații privind amenințările se bazează pe indicatori de reputație, precum hash-uri de fișiere, adrese IP, domenii și adrese URL. Acești indicatori pot ajuta la identificarea amenințărilor cunoscute, dar oferă un context limitat atunci când atacatorii modifică programele malware sau schimbă indicatorii rău intenționați, cum ar fi domeniile sau adresele IP.

Limitările Threat Intelligence privind Threat Intelligence bazate pe reputație

| Limitările informațiilor bazate pe reputație | Impactul asupra echipelor de securitate |

|---|---|

| Indicatorii bazați pe hash se modifică ușor | Fișierele dăunătoare pot ocoli detectarea bazată pe reputație atunci când indicatorii se modifică |

| Indicatorii nu țin cont de contextul comportamental | Analiștii nu pot observa cum se comportă un fișier în timpul executării |

| Indicatorii apar separat | Este dificil de stabilit dacă există activități rău intenționate asociate |

| Sursele de informații sunt dispersate | Analiștii trebuie să alterneze între diferite instrumente pentru a investiga amenințările |

Threat Intelligence rezolvă această limitare prin corelarea mai multor tipuri de informații. În loc să se bazeze doar pe indicatori statici, motorul combină datele privind reputația cu elementele comportamentale extrase din analiza dinamică și din căutarea similitudinilor între amenințări în cadrul eșantioanelor conexe.

Această abordare permite echipelor de securitate să depășească stadiul indicatorilor izolați și să detecteze tipare care identifică variante de malware necunoscute până atunci, prin corelarea acestora cu tipare maligne cunoscute.

Modul în care Threat Intelligence corelează indicatorii

Prin analizarea atât a indicatorilor statici, cât și a artefactelor comportamentale, sistemul poate identifica relațiile dintre fișierele dăunătoare, indicatorii asociați și activitățile dăunătoare cunoscute. Threat Intelligence funcționează ca parte a unui flux de detectare a vulnerabilităților zero-day cu patru niveluri, care analizează fișierele care intră în mediu. Fiecare nivel contribuie cu un tip diferit de informații care consolidează verdictul final.

1. Reputația amenințării

Prima etapă evaluează fișierele și indicatorii de compromis (IOC) aferenți în raport cu indicatorii globali de informații privind amenințările. Fișierele, adresele URL, domeniile și adresele IP sunt comparate cu indicatorii de activitate rău intenționată cunoscuți, pentru a identifica rapid amenințările observate anterior.

2. Analiza dinamică

Atunci când fișierele nu pot fi clasificate doar pe baza verificărilor de reputație, acestea sunt rulate într-un mediu de analiză dinamică bazat pe emulare. Această etapă generează indicii comportamentale, precum fișiere create, modificări ale registrului, lanțuri de execuție și apeluri de rețea, care dezvăluie modul în care se comportă fișierul în timpul execuției.

3. Evaluarea gradului de risc

Elementele comportamentale identificate în urma analizei dinamice sunt corelate cu indicatorii de reputație pentru a evalua activitățile suspecte.

4. Căutare după similitudinea amenințărilor

Etapa finală utilizează o căutare a similitudinilor amenințărilor bazată pe învățarea automată pentru a detecta similitudini structurale și comportamentale între eșantioane. Acest lucru permite motorului să identifice fișiere necunoscute până atunci, prin corelarea acestora cu modele maligne cunoscute.

Împreună, aceste funcții de analiză transformă indicatorii izolați în informații corelate privind amenințările. Echipele de securitate obțin o imagine mai clară asupra comportamentului fișierelor, a legăturilor acestora cu atacurile cunoscute și a faptului dacă acestea reprezintă o nouă variantă a unei amenințări existente.

Threat Intelligence pentru MetaDefender Core

Atunci când este implementat prin intermediul MetaDefender for Core, Threat Intelligence funcționează direct în cadrul mediilor de securitate locale. Acest lucru permite organizațiilor să analizeze fișierele suspecte fără a trimite date către servicii externe, aspect esențial pentru mediile reglementate sau izolate fizic.

Motorul funcționează în paralel cu funcțiile de analiză dinamică bazate pe emulare ale MetaDefender . Fișierele care intră în mediu sunt executate într-un mediu de analiză controlat, în care sistemul monitorizează comportamentul fișierelor și extrage indicatorii de compromis (IOC).

Aceste artefacte comportamentale sunt apoi corelate de către Threat Intelligence . Indicatorii de reputație oferă informații contextuale despre indicatorii de activitate rău intenționată cunoscuți, în timp ce indicatorii generați de mediul de testare (sandbox) dezvăluie modul în care se comportă fișierul în timpul execuției. Căutarea similitudinilor între amenințări compară caracteristicile comportamentale și structurale ale fișierelor cu eșantioanele analizate anterior.

Semnalele de informații utilizate de Threat Intelligence

| Semnal de informații | Sursa | Ce ne dezvăluie |

|---|---|---|

| Indicatori de reputație | Motor de evaluare a reputației amenințărilor | Indicatori cunoscuți de activitate rău intenționată |

| Artefacte comportamentale | Analiza dinamică | Cum se comportă fișierul în timpul executării |

| Caracteristici structurale | Verificarea fișierelor | Structură sau format de arhivare suspectă |

| Căutarea similitudinilor între amenințări | Analiza similitudinii prin învățare automată | Asemănări structurale și comportamentale între fișierele analizate |

Deoarece motorul funcționează în același mediu ca șiCore MetaDefender Core , organizațiile pot integra această analiză direct în fluxurile existente de procesare a fișierelor. Fișierele suspecte transmise prin gateway-uri de e-mail, platforme de transfer de fișiere, scanarea spațiilor de stocare sau alte puncte de inspecție pot fi analizate și corelate cu informațiile privind amenințările înainte de a ajunge în sistemele interne.

Această arhitectură integrează analiza comportamentală și informațiile privind amenințările direct înCore MetaDefender Core . Astfel, organizațiile pot identifica amenințările evazive, păstrând în același timp controlul deplin asupra datelor sensibile.

Provocările în materie de securitate și modul în care Threat Intelligence le abordează

Echipele de securitate se bazează adesea pe instrumente separate pentru a detecta amenințările, a analiza comportamentul programelor malware și a investiga atacurile asociate. Această fragmentare încetinește investigațiile și îngreunează corelarea indicatorilor între diferitele etape ale unui atac.

Threat Intelligence răspunde acestor provocări prin corelarea indicatorilor de reputație, a elementelor comportamentale și a eșantioanelor asociate în cadrul unui flux unificat de informații.

Context limitat pe baza datelor privind reputația

Atunci când atacatorii modifică variantele de malware, indicatorii de reputație nu sunt întotdeauna suficienți pentru a dezvălui adevărata amenințare. Prin corelarea elementelor comportamentale extrase în timpul analizei dinamice cu indicatorii de reputație și cu căutarea similitudinilor de amenințări, Threat Intelligence oferă un context mai detaliat pentru evaluarea fișierelor suspecte și identificarea variantelor de malware necunoscute până atunci.

Silo-uri de investigație

În multe medii, analiza în mediu izolat, verificarea reputației și căutarea similitudinilor între amenințări se desfășoară în instrumente separate. Analiștii trebuie să alterneze între sisteme pentru a stabili dacă un fișier suspect face parte dintr-un atac mai amplu.

Threat Intelligence corelează automat acești indicatori de compromis (IOC), permițând analiștilor să vizualizeze elemente comportamentale, indicatori asociați și fișiere analizate în cadrul unui singur proces de investigare. Acest lucru reduce durata investigației și îi ajută pe analiști să stabilească dacă un fișier este asociat cu o activitate rău intenționată cunoscută sau reprezintă o nouă amenințare.

Vizibilitate în medii restricționate sau izolate fizic

Multe organizații care gestionează infrastructuri critice nu se pot baza pe analiza amenințărilor bazată pe cloud. MetaDefender for Core Threat Intelligence să funcționeze direct în mediile locale, facilitând analiza fișierelor suspecte fără a fi necesară o conexiune la internet.

Indicatori de compromitere de înaltă precizie

Analiza dinamică generează artefacte comportamentale, precum fișiere plasate, apeluri de rețea, modificări ale registrului și lanțuri de execuție. Atunci când sunt corelate cu indicatorii de reputație și cu căutarea similitudinilor amenințărilor, aceste artefacte furnizează indicatori de incident (IOC) de înaltă precizie, care permit o investigare și o reacție mai rapide.

Rolul Threat Intelligence înCore MetaDefender

În multe organizații, fișierele suspecte pătrund în mediul de lucru prin diverse canale, precum atașamentele de e-mail, transferurile de fișiere, încărcările și suporturile amovibile. Echipele de securitate au nevoie de o metodă de a analiza aceste fișiere fără a perturba fluxurile normale de lucru și fără a expune datele sensibile către sisteme externe.

Atunci când este implementat prin MetaDefender for Core, Threat Intelligence devine parte integrantă a fluxului de inspecție a fișierelor din cadrul MetaDefender Core. Fișierele suspecte pot fi analizate pe măsură ce trec prin controalele de securitate existente, permițând organizațiilor să identifice amenințările înainte ca fișierele să ajungă în sistemele interne.

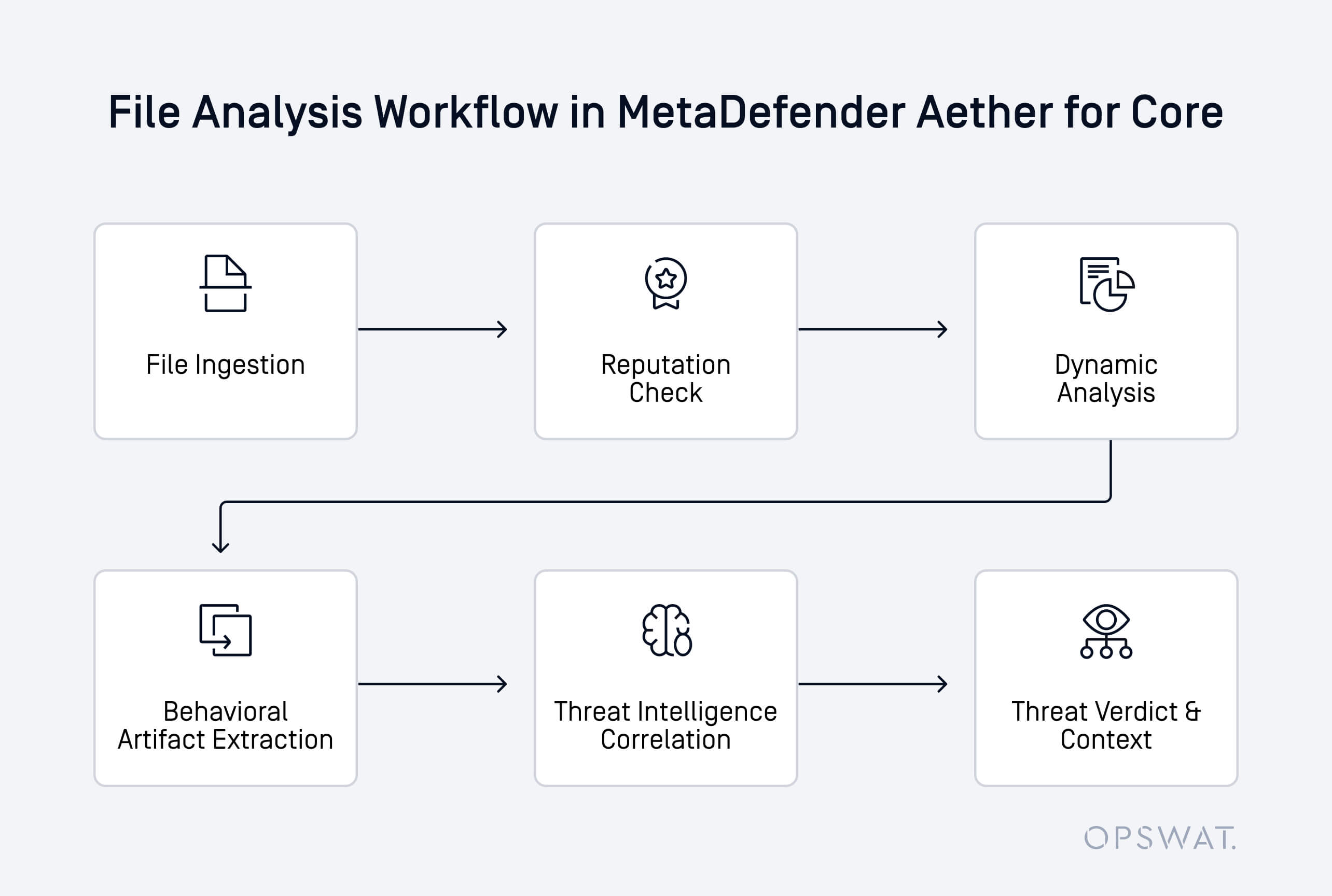

În cadrulCore MetaDefender Core , procesul de analiză urmează, de obicei, o secvență structurată:

- Un fișier intră în sistem prin intermediul unui canal de conținut, cum ar fi e-mailul, încărcarea sau transferul de fișiere

- Inspecția statică și verificările de reputație evaluează dacă fișierul corespunde amenințărilor cunoscute

- Fișierele suspecte sau necunoscute sunt rulate într-un mediu de analiză dinamică bazat pe emulare

- Sunt extrase elemente comportamentale precum fișierele abandonate, modificările din registru, lanțurile de execuție și apelurile de retur de rețea

- Threat Intelligence corelează aceste elemente cu datele privind reputația și rezultatele căutării de similitudini ale amenințărilor

- Sistemul generează o concluzie finală bazată pe informații contextuale, care îi ajută pe analiști să înțeleagă riscul

Deoarece motorul funcționează direct înCore MetaDefender Core , organizațiile pot aplica această inteligență la mai multe puncte de inspecție. Fișierele care intră prin gateway-uri de e-mail, sisteme de transfer de fișiere, platforme de stocare și alte fluxuri de lucru cu conținut pot beneficia toate de aceeași analiză corelată.

Această integrare permite echipelor de securitate să aplice informații privind amenințările bazate pe comportament direct în cadrul fluxurilor de lucru operaționale, ajutându-le să detecteze mai repede fișierele suspecte și să mențină în același timp o inspecție uniformă la nivelul întregului mediu.

De ce Threat Intelligence centrate pe comportament Threat Intelligence esențiale pentru detectarea vulnerabilităților de tip zero-day

Programele malware se bazează rareori pe un singur indicator static. Prin urmare, echipele de securitate au nevoie de informații care să se concentreze pe comportament și pe relațiile dintre atacuri, mai degrabă decât pe indicatori izolați.

Informațiile privind amenințările centrate pe comportament răspund acestei provocări prin corelarea mai multor indicatori care relevă modul în care se comportă fișierele rău intenționate. În loc să se bazeze exclusiv pe datele privind reputația, Threat Intelligence analizează comportamentul la execuție, indicatorii de compromis (IOC) asociați și similitudinile dintre fișierele analizate, pentru a ajuta la evaluarea caracterului lor suspect.

Această abordare îmbunătățește detectarea prin:

- Identificarea amenințărilor fără precedent prin analiza indiciilor comportamentale

- Identificarea legăturilor dintre variantele de malware care prezintă modele de execuție similare

- Corelarea fișierelor suspecte cu activitățile rău intenționate conexe și cu indicatorii de compromis (IOC) asociați

- Furnizarea de informații contextuale care ajută analiștii să înțeleagă scopul unui fișier

În cadrul MetaDefender for Core, aceste funcționalități funcționează în paralel cu analiza dinamică bazată pe emulare. Mediul de tip sandbox scoate la iveală comportamentele ascunse, în timp ce Threat Intelligence corelează rezultatele obținute cu indicatorii de reputație și cu eșantioanele analizate anterior.

Prin combinarea acestor indicii comportamentale, organizațiile pot detecta malware-ul de tip zero-day care, în caz contrar, ar scăpa de sub controlul sistemelor de detectare bazate pe semnături sau de cel al fluxurilor de reputație. Acest lucru permite echipelor de securitate să identifice mai repede amenințările necunoscute până atunci și să reacționeze înainte ca atacurile să se răspândească în mediul de lucru.

Identificați mai rapid amenințările necunoscute cu ajutorul Threat Intelligence bazate pe comportament

Atunci când este implementat prin MetaDefender for Core, Threat Intelligence funcționează direct în mediul organizației. Echipele de securitate pot analiza fișierele suspecte folosind analiza dinamică bazată pe emulare, corelând în același timp rezultatele cu informațiile privind amenințările pentru a descoperi fișiere necunoscute până atunci și activități rău intenționate asociate.

Prin integrarea corelării informațiilor privind amenințările direct înCore MetaDefender Core , organizațiile pot analiza fișierele într-o etapă mai timpurie a procesului de inspecție și pot obține o vizibilitate mai bună asupra activităților suspecte înainte ca amenințările să ajungă la sistemele interne.

Consolidați-vă strategia de detectare a vulnerabilităților de tip „zero-day” cu ajutorul informațiilor de securitate bazate pe comportament. Discutați cu experții noștri pentru a afla cum Threat Intelligence poate îmbunătăți detectarea în cadrulCore MetaDefender Core .