Network Access Control

Protejați-vă rețelele cu vizibilitate completă a Endpoint

Țineți dispozitivele riscante departe de resursele de rețea cu ajutorul vizibilității în timp real a rețelei

De ce ar trebui să implementați Network Access Control?

Odată cu creșterea numărului și a tipului de dispozitive care accesează rețeaua dumneavoastră, este important să asigurați vizibilitatea tuturor dispozitivelor și a locului în care acestea se află în rețea. Acest lucru împiedică dispozitivele neconforme sau riscante să acceseze rețeaua sau aplicațiile dumneavoastră. NAC soluțiile permit gestionarea completă a politicilor și a ciclului de viață al dispozitivelor.

Ce se întâmplă dacă nu implementez o soluție de Network Access Control ?

Fără un NAC, este dificil să ai încredere că știi tot ce se află în rețeaua ta, că poți bloca accesul neautorizat și că toate dispozitivele sunt sigure. De asemenea, este mult mai dificil să demonstrați conformitatea cu politicile interne și cu reglementările externe.

Cum funcționează Network Access Control ?

Profilarea și vizibilitatea dispozitivelor

Descoperă dispozitivele utilizatorului și dispozitivele IoT (Internet of Things) în timp ce încearcă să acceseze rețeaua. Dispozitivele pot fi profilate într-o manieră pasivă sau pot fi puse în carantină până când dispozitivul este cunoscut în mod explicit, folosind modele bogate și euristici avansate.

Accesul în rețea pentru invitați și BYOD

Controlați accesul pentru orice tip de dispozitiv (BYOD, dispozitive gestionate, dispozitive IOT). Portalul captiv permite diferite niveluri de autorizare și de acces în funcție de grupurile de utilizatori, inclusiv oaspeții.

Conformitate profundă a Endpoint și verificare în timp real a poziției

Asigurați-vă că fiecare dispozitiv este conform cu o gamă largă de politici. Se integrează cu tehnologia OESIS Framework, care este cea mai utilizată tehnologie din industrie pentru verificarea securității și conformității dispozitivelor.

Incidență Răspuns

Primește informații despre amenințări de la un IDS/IPS și acționează în cazul amenințărilor grave pentru a bloca instantaneu dispozitivele compromise.

Integrare perfectă

valorificați informațiile despre dispozitiv, inclusiv ID-ul utilizatorului, adresele IP și MAC, rolul, locația, ora și proprietatea dispozitivului. Aceste informații se numesc informații contextuale și pot fi publicate în multe soluții de securitate, cum ar fi firewall-urile și sistemele de monitorizare a incidentelor și evenimentelor de securitate (SIEM).

De încredere pentru organizații din întreaga lume

Cazuri de utilizare Network Access Control

Securitatea BYOD

Soluția noastră NAC vă protejează organizația de riscurile asociate dispozitivelor BYOD, oferind un suport larg pentru sistemul de operare BYOD, precum și o verificare robustă și rapidă a conformității, a programelor malware și a vulnerabilităților și segmentarea rețelei, rezolvând astfel o problemă de gestionare dificilă pentru multe organizații.

Securitate pentru oaspeți

Vă permitem să le oferiți oaspeților acces restricționat la rețea și diferite autorizații și niveluri de acces pentru oaspeți și contractori terți.

Securitatea IOT

Noi detectăm și identificăm orice dispozitiv IOT din rețeaua dumneavoastră, clasificăm dispozitivele și le plasăm în domenii de securitate separate pentru a permite sau bloca accesul manual sau automat.

Conformitate cu reglementările

Nucleul standardelor de conformitate cu reglementările se bazează pe cunoașterea cine, ce, când și unde pentru dispozitivele și utilizatorii din rețeaua dvs. și pe controlul accesului la datele pe care compania dvs. trebuie să le păstreze în siguranță. NAC abordează specificațiile de securitate din GDPR, HIPAA, PCI DSS, GLBA, SOX și altele.

Integrarea platformei de securitate

NAC pot partaja informații precum identitatea utilizatorului, rolul, tipul de dispozitiv, locația și proprietatea cu alte soluții de securitate pentru a consolida securitatea și conformitatea generală.

Beneficiile Network Access Control

Vizibilitate maximă

Vizibilitate completă pentru fiecare dispozitiv din rețeaua dumneavoastră. OPSWAT adună informații din mai multe surse, inclusiv LDAP/Active Directory, RADIUS Accounting, DHCP, NetFlow și SFlow pentru a furniza nu numai adresa IP, adresa MAC, ID-ul și rolul utilizatorului, ci și tipul de dispozitiv, locația și ora de acces, proprietatea și conformitatea. Această vizibilitate puternică permite autentificarea pentru a se asigura că numai resursele aprobate pot accesa rețeaua.

Verificarea aprofundată a conformității în timp real

Efectuați evaluări ale posturii dispozitivului atât înainte de admitere, cât și după admitere, prin verificare continuă. Această capacitate poate verifica intrările din registru, executabilele, aplicațiile și multe altele pentru a vă asigura că organizația dumneavoastră este conformă. Asigură conformitatea alimentată de programul de certificare a controlului accesului OPSWAT și incluzând evaluări ale vulnerabilității endpoint-urilor și detectarea avansată a programelor malware.

Instalare simplificată și întreținere continuă

Unicitatea SafeConnect este capacitatea de a oferi servicii gestionate de la distanță, cu un proces în cinci pași dovedit în timp pentru a facilita implementarea. Asistența continuă este disponibilă 24 de ore din 24, 7 zile din 7, cu monitorizare proactivă, permițând suportului să intervină imediat în cazul unei probleme. Copiile de rezervă ale configurației și noile tipuri de dispozitive sunt actualizate în fiecare noapte. Actualizările sunt incluse și se instalează automat. Experimentați libertatea și liniștea sufletească cu această soluție.

Resurse recomandate

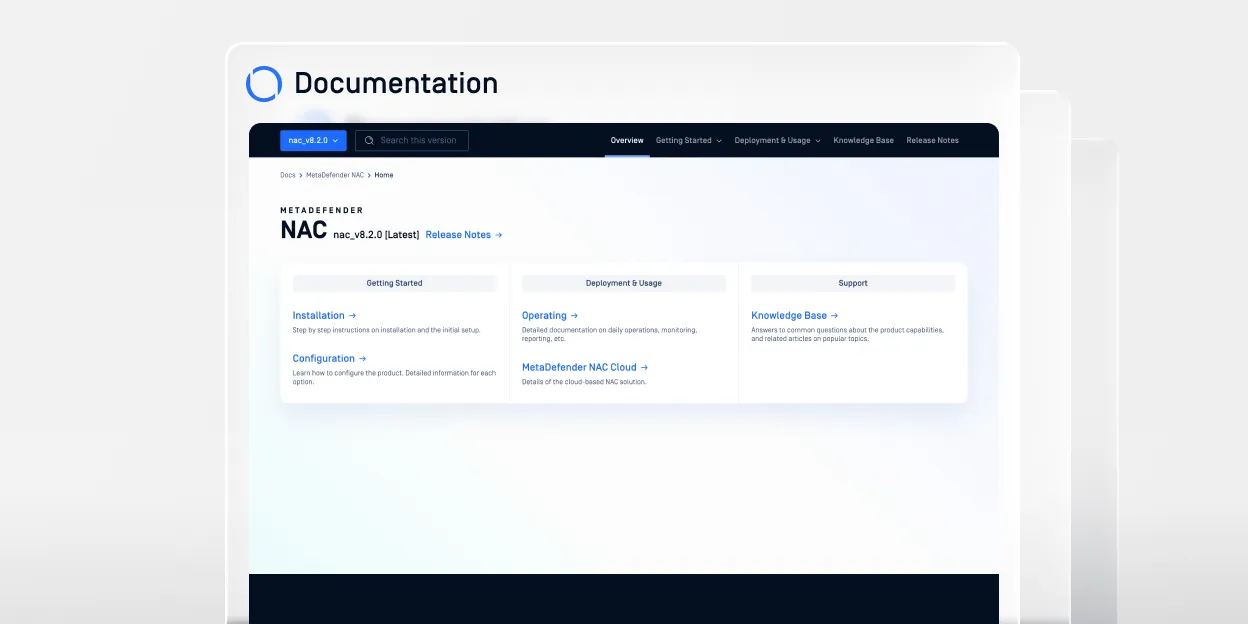

MetaDefender NAC Documentație

MetaDefender NAC