- Ce trebuie să știți despre viitorul transferului Secure de Secure

- Cum transformă inteligența artificială detectarea amenințărilor în Managed File Transfer

- Ce înseamnă calculul cuantic pentru securitatea transferurilor de fișiere în întreprinderi

- Cum criptarea cuantică sigură și distribuția cuantică a cheilor modelează următoarea generație de securitate a transferului de fișiere

- De ce Zero Trust este esențial pentru transferul Secure în era AI și a amenințărilor cuantice

- Cum pot CISO-urile să protejeze Managed File Transfer amenințărilor AI și cuantice

- Ce aspecte legate de conformitate și reglementare sunt importante atunci când se adoptă soluții de transfer de fișiere sigure din punct de vedere cuantic și bazate pe inteligență artificială

- Întrebări frecvente

- Este organizația dvs. pregătită pentru viitorul transferurilor Secure de Secure ?

Ce trebuie să știți despre viitorul transferului Secure de Secure

Transferul Secure intră într-una dintre cele mai disruptive ere tehnologice de la introducerea criptografiei cu cheie publică. Pe măsură ce inteligența artificială accelerează viteza și sofisticarea atacurilor cibernetice, iar calculul cuantic se pregătește să spargă sistemele de criptare utilizate pe scară largă, CISO-urile trebuie să regândească modul în care protejează datele în mișcare.

Până la jumătatea anilor 2010, profesioniștii din domeniul securității operau pornind de la premisa că transferurile de fișiere criptate folosind RSA și AES erau în mod inerent sigure împotriva tuturor vectorilor de atac cunoscuți. Această premisă nu mai este valabilă în era calculatoarelor cuantice și a amenințărilor bazate pe inteligența artificială.

Atacatorii utilizează malware bazat pe inteligență artificială, mimetism comportamental și atacuri automate asupra datelor de autentificare. În același timp, actorii statali colectează deja date criptate cu intenția de a le decripta odată ce calculul cuantic va ajunge la maturitate, ceea ce se numește amenințarea „colectează acum, decriptează mai târziu”.

Convergența dintre IA, calculul cuantic și arhitecturile din ce în ce mai distribuite a făcut ca transferul securizat de fișiere să devină o prioritate strategică pentru CISO. Potrivit sondajului Gartner 2024 CISO Survey, 68% dintre liderii din domeniul securității au identificat transferul de fișiere rezistent la calculul cuantic ca fiind una dintre cele trei priorități principale în materie de infrastructură pentru următoarele 24 de luni. Cei care acționează acum își pot asigura mediile de schimb de date pentru viitor.

De ce securitatea tradițională a transferului de fișiere nu mai este suficientă

Începând cu anii 1990, transferul securizat de fișiere s-a bazat în mare măsură pe algoritmi de criptare, inclusiv RSA (introdus în 1977) și ECC (Elliptic Curve Cryptography, standardizat la începutul anilor 2000), autentificarea bazată pe perimetru și modele de încredere statice.

Algoritmii de criptare tradiționali, considerați odată de neînvins, sunt acum vulnerabili la algoritmi cuantici precum algoritmul Shor. Metodele de autentificare care depind de credențiale statice pot fi ocolite prin atacuri de tip credential stuffing bazate pe inteligență artificială sau atacuri de identitate sintetică. Modelele bazate pe perimetru, concepute pentru rețele centralizate, nu oferă o protecție semnificativă în medii multi-cloud și la distanță.

Pe măsură ce actorii amenințărilor continuă să evolueze, CISO nu mai pot să se bazeze pe MFT tradiționale MFT . Ei trebuie să treacă la arhitecturi care presupun compromisul, validează continuu și rămân rezistente chiar și atunci când standardele de criptare se schimbă.

Cum AI, Quantum și Zero Trust remodelează transferurile de fișiere

AI transformă atât capacitățile de atac, cât și cele de apărare. AI permite detectarea anomaliilor în timp real, clasificarea conținutului și evaluarea predictivă a amenințărilor, îmbunătățind semnificativ inspecția la nivel de fișier. În schimb, atacatorii utilizează AI pentru a ascunde malware-ul, a genera sarcini polimorfice și a imita comportamentul utilizatorilor.

Calculul cuantic introduce o a doua schimbare, mai importantă. Odată ce computerele cuantice vor atinge aproximativ 4.000 de qubiți logici stabili (un prag pe care cercetătorii estimează că îl vor atinge în 10-15 ani), acestea vor putea sparge criptarea RSA de 2048 biți și ECC de 256 biți folosind algoritmul lui Shor. Criptografia post-cuantică (sigură din punct de vedere cuantic) și QKD (distribuția cheilor cuantice) reprezintă pasul evolutiv necesar.

Zero Trust leagă aceste elemente între ele prin aplicarea verificării continue, a accesului cu privilegii minime și a microsegmentării în fluxurile de lucru de transfer de fișiere. Este coloana vertebrală arhitecturală necesară pentru a rezista atât amenințărilor bazate pe inteligența artificială, cât și celor bazate pe tehnologia cuantică.

Cum transformă inteligența artificială detectarea amenințărilor în Managed File Transfer

Inteligența artificială revoluționează detectarea amenințărilor în MFT , oferind o vizibilitate mai profundă, timpi de răspuns mai rapizi și o detectare mult mai precisă a atacurilor sofisticate. În timp ce instrumentele tradiționale se bazează pe semnături statice, IA analizează comportamentul, structura conținutului și modelele din diferite medii pentru a identifica anomaliile.

Pentru CISO, IA oferă avantaje operaționale tangibile:

- Identificarea în timp real a comportamentului anormal al fișierelor

- Evaluarea predictivă a amenințărilor pentru a evalua riscul transferului de fișiere înainte de livrare

- Clasificarea conținutului care reduce expunerea în fluxurile de lucru reglementate

- Acțiuni de răspuns automatizate care izolează, pun în carantină sau blochează transferurile rău intenționate

- Vizibilitate în medii hibride și multi-cloud, unde monitorizarea perimetrului eșuează

Care sunt cele mai noi tehnici AI pentru detectarea amenințărilor legate de transferul de fișiere?

Detectarea amenințărilor bazată pe inteligență artificială în MFT include acum trei categorii principale:

- ML (Machine Learning) – Detectează abaterile de la valorile de referință cunoscute pentru transferul de fișiere, semnalând anomalii precum dimensiuni neobișnuite ale fișierelor, durate de transfer sau destinații.

- Analiza comportamentală – Monitorizează comportamentul utilizatorilor, al sistemului și al fișierelor în timp pentru a detecta amenințările interne, conturile compromise și fluxurile de lucru suspecte.

- Modele de învățare profundă – Identifică modele complexe de malware ascunse în documente, fișiere media, arhive comprimate sau încărcături criptate, inclusiv cele concepute pentru a evita motoarele antivirus.

Conform unui studiu realizat în 2024 de Institutul SANS, sistemele de detectare bazate pe inteligență artificială au îmbunătățit precizia cu 43% în analiza amenințărilor necunoscute sau polimorfice, comparativ cu metodele de detectare bazate pe semnături, reducând falsele negative de la 28% la 16%.

Cum pot fi integrate instrumentele de securitate bazate pe inteligență artificială cu Managed File Transfer ?

CISO-urile care evaluează soluțiile de transfer de fișiere îmbunătățite cu AI trebuie să se asigure că AI se integrează în fiecare etapă a fluxului de lucru:

- Scanare înainte de transfer folosind evaluarea amenințărilor bazată pe ML

- Monitorizarea comportamentului în timp real integrată cu SIEM/SOAR

- Validarea post-transfer pentru detectarea amenințărilor latente sau în evoluție

- Automatizarea politicilor care se adaptează în funcție de semnalele de risc

- Semnalele de identitate Zero Trust pentru îmbunătățirea deciziilor privind controlul accesului

Cele mai bune practici de integrare includ:

- Selectarea MFT cu AI încorporat sau opțiuni de integrare native

- Asigurarea faptului că API-urile acceptă automatizarea, telemetria comportamentală și corelarea evenimentelor de securitate

- Alinierea instrumentelor AI cu ecosistemele IAM, DLP și SIEM

Cum ajută AI Secure transferurilor Secure în mediiCloud hibride?

Cloud complică monitorizarea tradițională, dar IA oferă o soluție scalabilă. Analize moderne bazate pe IA:

- Detectează mișcările anormale ale fișierelor între chiriașii cloud

- Identificați API sau conturile de serviciu compromise

- Monitorizați mișcarea laterală între resursele cloud

- Aplicați politici de acces contextual bazate pe comportamentul utilizatorului și identitatea dispozitivului

- Îmbunătățiți înregistrarea conformității oferind informații în timp real în sistemele distribuite

MetaDefender File Transfer™ (MFT) acceptă transferul securizat și conform al fișierelor în arhitecturi complexe, multi-cloud, prin integrarea inteligenței și a controalelor Zero Trust în fluxurile de lucru de schimb de fișiere.

Ce înseamnă calculul cuantic pentru securitatea transferurilor de fișiere în întreprinderi

Calculul cuantic reprezintă cea mai mare revoluție în domeniul criptografiei din ultimele decenii. Deși încă în fază incipientă, sistemele cuantice vor reuși în cele din urmă să spargă criptografia asimetrică care stă la baza transferului securizat de fișiere în prezent.

Chiar dacă atacurile cuantice practice sunt încă la ani distanță, actorii amenințători capturează deja date criptate pentru decriptarea viitoare. Agenția Națională de Securitate a SUA (NSA) și Centrul Național de Securitate Cibernetică al Regatului Unit (NCSC) au emis avertismente publice cu privire la actorii statali care desfășoară campanii de tip „recoltează acum, decriptează mai târziu”, vizând comunicațiile criptate și transferurile de fișiere. Orice date sensibile transferate astăzi folosind criptografie vulnerabilă sunt expuse unui risc pe termen lung.

Amenințările cuantice fac pregătirea timpurie esențială.

Cât de repede va afecta calculul cuantic securitatea transferului de fișiere în întreprinderi?

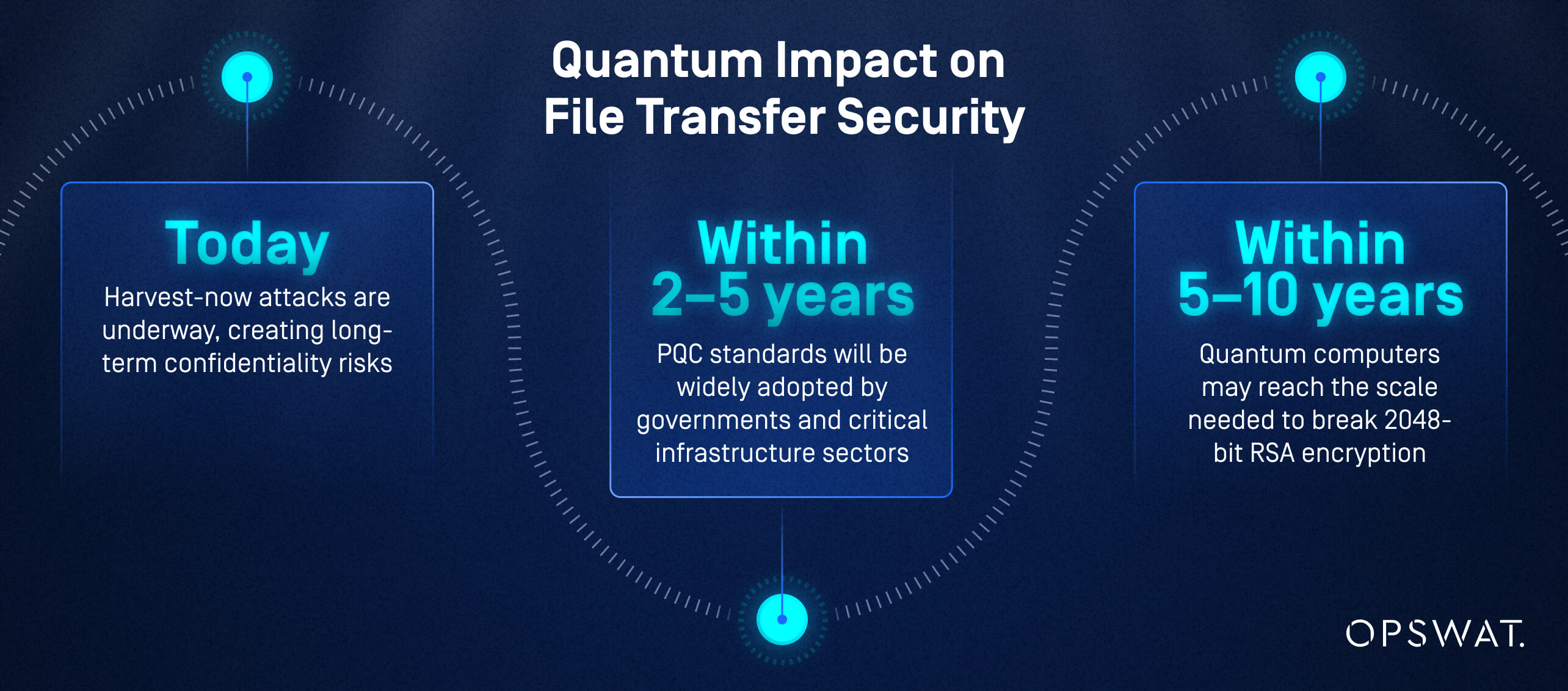

Deși estimările variază, NIST, Global Risk Institute și cercetătorii de frunte în domeniul calculului cuantic de la IBM și Google sunt de acord asupra mai multor repere:

- Astăzi: Atacurile de tip „Harvest-now” sunt în plină desfășurare, creând riscuri pe termen lung în ceea ce privește confidențialitatea.

- În termen de 2-5 ani: standardele PQC vor fi adoptate pe scară largă de către guverne și sectoarele de infrastructură critică.

- În decurs de 5-10 ani: computerele cuantice ar putea atinge nivelul necesar pentru a sparge criptarea RSA de 2048 biți.

CISO nu se pot baza pe termene îndepărtate; planificarea migrației trebuie să înceapă acum.

Care sunt Core ale criptării tradiționale a transferului de fișiere împotriva atacurilor cuantice?

Algoritmii cuantici amenință în mod direct:

- Criptarea RSA (vulnerabilitate de factorizare)

- Criptografia cu curbe eliptice (ECC) (vulnerabilitate logaritmică discretă)

- Schimbul de chei Diffie–Hellman

- Protocoale TLS care utilizează negocierea cheilor bazate pe RSA/ECC

Fișierele criptate transferate astăzi folosind aceste algoritmi ar putea fi decriptate retroactiv, expunând potențial informații reglementate, clasificate sau proprietare.

Cum pot organizațiile să evalueze expunerea lor la amenințările generate de tehnologia cuantică?

O evaluare practică condusă de CISO include:

- Păstrarea inventarului tuturor fluxurilor de lucru de transfer de fișiere care se bazează pe RSA/ECC

- Identificarea datelor cu durată lungă de viață, cum ar fi înregistrările medicale, financiare sau guvernamentale

- Evaluarea ecosistemelor partenerilor pentru pregătirea cuantică

- Evaluarea dependențelor de criptare în cadrul MFT , API și punctelor finale TLS

- Modelarea riscului „recoltare acum, decriptare mai târziu” pentru sarcini sensibile

Cum criptarea cuantică sigură și distribuția cuantică a cheilor modelează următoarea generație de securitate a transferului de fișiere

Criptarea cuantică sigură și QKD reprezintă tehnologiile fundamentale pentru transferul securizat de fișiere în viitor. Acestea asigură confidențialitatea pe termen lung chiar și în prezența adversarilor care dețin capacități cuantice.

Care sunt principalele standarde de criptografie post-cuantică pentru Managed File Transfer?

NIST (Institutul Național de Standarde și Tehnologie din SUA) și ETSI (Institutul European de Standarde în Telecomunicații) promovează standardizarea globală a PQC.

Algoritmii principali includ:

- CRYSTALS-Kyber(stabilirea cheii)

- CRISTALE-Dilitiu(semnături digitale)

- SPHINCS+(semnături bazate pe hash)

- Falcon(semnături bazate pe rețea)

Aceste algoritmi sunt concepuți pentru a rezista atacurilor cuantice, menținând în același timp performanțe adecvate pentru sarcinile de transfer de fișiere ale întreprinderilor.

Cum se compară distribuția cheilor cuantice cu criptografia post-cuantică pentru securizarea transferurilor de fișiere?

QKD (Distribuirea cheilor cuantice):

- Utilizează fizica cuantică pentru a securiza schimburile de chei

- Detectează ascultarea în timp real

- Necesită hardware specializat și infrastructură de fibră optică

PQC (criptografie post-cuantică):

- Funcționează pe hardware-ul existent

- Este mai ușor de implementat la scară largă

- Va deveni standardul dominant pentru MFT în întreprinderi MFT caracterului său practic.

Pentru organizațiile globale, adoptarea PQC va preceda probabil QKD, deși ambele pot coexista în medii cu securitate ridicată.

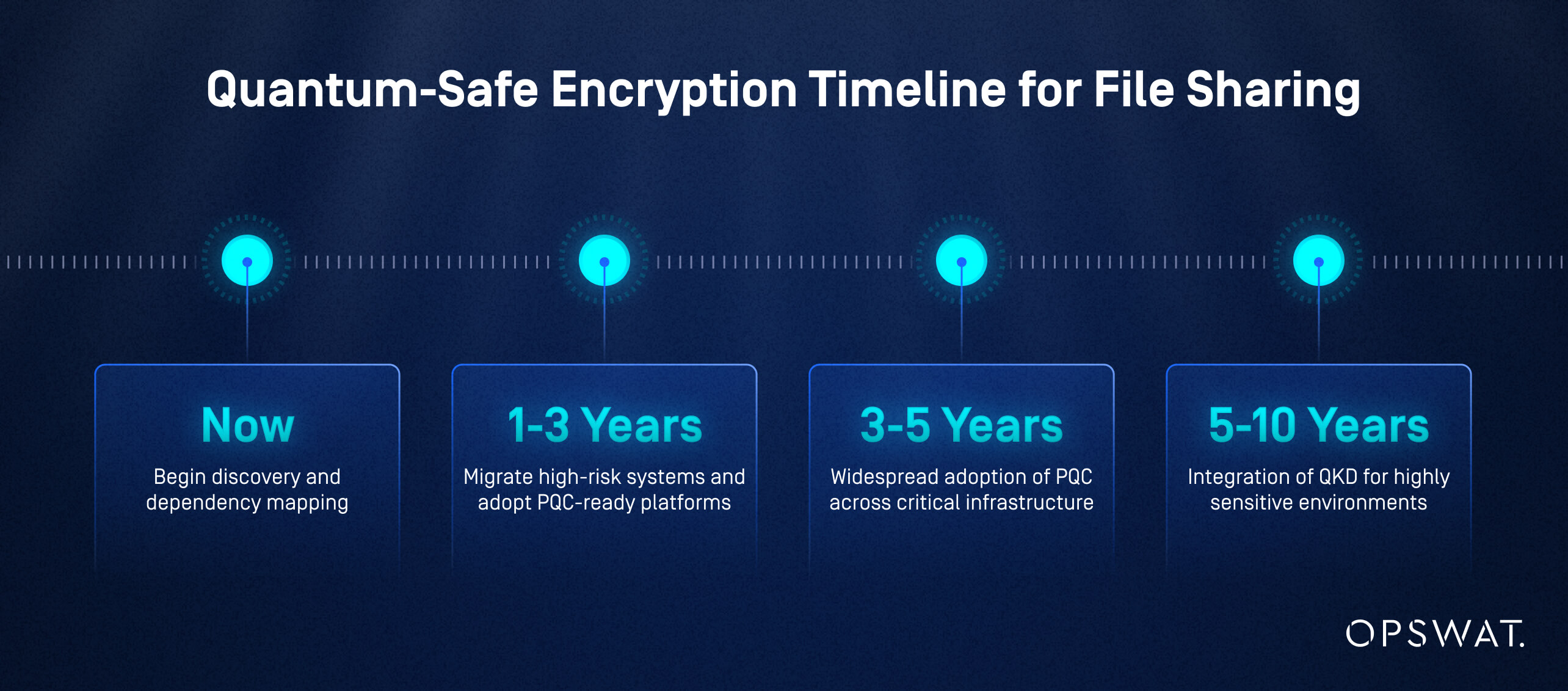

Care este calendarul pentru adoptarea criptării cuantice sigure în partajarea fișierelor la nivel de întreprindere?

Pe baza foii de parcurs a NIST privind criptografia post-cuantică și a modelelor de adoptare din industrie observate în tranzițiile criptografice anterioare, un calendar strategic include:

- Acum: Începeți descoperirea și maparea dependențelor

- 1–3 ani: Migrarea sistemelor cu risc ridicat și adoptarea platformelor compatibile cu PQC

- 3–5 ani: Adoptarea pe scară largă a PQC în infrastructura critică

- 5–10 ani: Integrarea QKD pentru medii extrem de sensibile

De ce Zero Trust este esențial pentru transferul Secure în era AI și a amenințărilor cuantice

Zero Trust este singura arhitectură de securitate suficient de flexibilă și robustă pentru a face față amenințărilor generate de inteligența artificială, decriptării cuantice și rețelelor din ce în ce mai distribuite.

Prin eliminarea încrederii implicite și verificarea fiecărei solicitări de acces, Zero Trust garantează că, chiar dacă criptarea este compromisă sau datele de autentificare sunt compromise, atacatorii nu se pot mișca liber și nu pot sustrage date sensibile.

Cum evoluează Zero Trust pentru a aborda amenințările cuantice și bazate pe inteligența artificială în transferul de fișiere?

Modelele Zero Trust includ acum:

- Evaluarea continuă a riscurilor bazată pe inteligența artificială

- Evaluări ale identității și ale fiabilității dispozitivelor în timp real

- Agilitate în criptare pentru a sprijini protocoalele post-cuantice

- Micro-segmentare în medii hibride și multi-cloud de transfer de fișiere

- Inspecție la nivel de fișier pentru validarea integrității și detectarea amenințărilor ascunse

Aceste îmbunătățiri asigură reziliența chiar și în scenarii în care malware-ul bazat pe inteligență artificială ocolește controalele tradiționale sau amenințările cuantice subminează criptografia existentă.

Care sunt pașii practici pentru implementarea modelului Zero Trust în Managed File Transfer ?

CISO-urile pot adopta Zero Trust pentru MFT o abordare etapizată:

- Mapează toate resursele de transfer de fișiere (utilizatori, sisteme, fluxuri de lucru, parteneri).

- Aplicați accesul cu privilegii minime și politici condiționale.

- Implementați verificarea continuă utilizând semnale la nivel de identitate, dispozitiv și fișier.

- Segmentați mediile de transfer de fișiere pentru a limita mișcarea laterală.

- Integrați prevenirea avansată a amenințărilor, inclusiv inspecția bazată pe inteligență artificială și CDR.

- Automatizați aplicarea politicilor și monitorizați comportamentul în mod continuu.

Succesul necesită sponsorizare executivă, integrare strânsă IAM și o MFT modernă concepută pentru Zero Trust.

Cum îmbunătățește Zero Trust conformitatea și reziliența în operațiunile de transfer de fișiere?

Zero Trust consolidează în mod semnificativ conformitatea prin asigurarea următoarelor:

- Piste de audit clare și imuabile

- Controale impuse privind guvernanța datelor

- Restricții de acces documentate

- Autentificare Adaptive

- Aliniere puternică la cadrele legislative precum GDPR, HIPAA, PCI DSS, SOX

Datorită verificării continue și vizibilității aprofundate, organizațiile devin mai rezistente la încălcări, configurări greșite, amenințări interne și provocări legate de audit.

Cum pot CISO-urile să protejeze Managed File Transfer amenințărilor AI și cuantice

CISO-urile trebuie să combine planificarea strategică cu modernizarea tehnologică pentru a se asigura că mediile lor de transfer de fișiere rămân sigure pe măsură ce amenințările evoluează. Pentru a fi pregătiți pentru viitor, este necesar să se investească în informații bazate pe inteligența artificială, criptografie post-cuantică și arhitectură Zero Trust.

Care sunt pașii concreți pentru migrarea către arhitecturi de transfer de fișiere rezistente la cuantică?

O strategie de migrare adaptată viitorului include:

- Evaluare– Evaluați dependențele de criptare, sensibilitatea datelor pe termen lung și expunerea cuantică.

- Prioritizare– Identificați fluxurile de lucru cu risc ridicat sau cu retenție îndelungată a fișierelor.

- Pregătire PQC– Selectați MFT care acceptă criptografia agilă.

- Pilotare– Testați implementările PQC în medii cu risc redus.

- Implementare completă– Trecerea fluxurilor de lucru și a partenerilor la protocoale sigure din punct de vedere cuantic.

- Validare continuă– Monitorizarea actualizărilor standardelor și menținerea agilității criptografice.

Cum poate fi utilizată inteligența artificială pentru a detecta și atenua amenințările cuantice în transferul de fișiere?

AI îmbunătățește securitatea în era cuantică prin:

- Monitorizarea anomaliilor legate de atacurile cuantice

- Prezicerea activelor care se confruntă cu riscuri criptografice pe termen lung

- Validarea integrității fișierelor după transfer

- Detectarea modelelor de acces neobișnuite care indică campanii de colectare imediată

- Automatizarea fluxurilor de lucru pentru carantină și izolare

Instrumentele de detectare a amenințărilor bazate pe inteligență artificială OPSWATconsolidează acest model prin integrarea informațiilor privind amenințările direct în fluxurile de lucru de schimb de fișiere.

Care sunt cele mai bune practici pentru pregătirea Managed File Transfer pentru amenințările cibernetice cuantice și bazate pe inteligență artificială?

CISO-urile ar trebui să adopte următoarele bune practici:

- Implementați agilitatea criptografică pentru a schimba rapid algoritmii

- Aplicați principiile Zero Trust în toate fluxurile de lucru de transfer de fișiere

- Implementați detectarea anomaliilor și evaluarea riscurilor bazate pe inteligență artificială

- Reduceți dependența de protocoale vechi vulnerabile

- Validarea ecosistemelor partenere pentru pregătirea PQC

- Documentarea guvernanței riscurilor cuantice și AI pentru raportarea conformității

- Incorporează prevenirea amenințărilor la nivel de fișier, cum ar fi CDR și scanarea anti-malware cu mai multe motoare.

Ce aspecte legate de conformitate și reglementare sunt importante atunci când se adoptă soluții de transfer de fișiere sigure din punct de vedere cuantic și bazate pe inteligență artificială

Reglementările evoluează rapid pentru a ține cont de amenințările cuantice, riscurile legate de IA și cerințele avansate de protecție a datelor. CISO trebuie să se asigure că eforturile lor de modernizare a transferului de fișiere sunt în concordanță cu aceste așteptări în continuă schimbare.

Care sunt standardele cheie de conformitate pentru transferul de fișiere securizat cu tehnologie cuantică?

Standardele și orientările cheie provin din:

- Liniile directoare NIST PQC (Kyber, Dilithium, SPHINCS+)

- Standardele ETSI pentru QKD și PQC

- Mandate regionale pentru agilitate criptografică și actualizări ale algoritmilor

- Ordonanțe executive ale SUA și orientări federale privind pregătirea pentru tehnologia cuantică

Aceste standarde pun accentul pe tranzițiile algoritmice, actualizările cheie ale managementului, documentația de audit și garanțiile de confidențialitate pe termen lung.

Cum ar trebui organizațiile să documenteze și să raporteze securitatea transferului de fișiere bazată pe tehnologia cuantică și pe inteligența artificială?

Cele mai bune practici includ:

- Menținerea inventarelor criptografice

- Documentarea tranzițiilor algoritmilor și guvernanța ciclului de viață al cheilor

- Înregistrarea evenimentelor de detectare bazate pe IA și a acțiunilor de răspuns

- Captarea deciziilor privind controlul accesului în cadrul fluxurilor de lucru Zero Trust

- Generarea de rapoarte de conformitate aliniate la GDPR, CCPA, HIPAA și SOX

Jurnalizarea și raportarea conforme cu normele de conformitate OPSWATreduc considerabil sarcina echipelor de securitate.

Care sunt implicațiile tehnologiilor cuantice și AI pentru confidențialitatea datelor și transferurile transfrontaliere?

Quantum și AI creează noi considerente privind confidențialitatea:

- PQC asigură confidențialitatea pe termen lung pentru exporturile sensibile

- Inspecția AI ridică probleme jurisdicționale privind prelucrarea datelor

- Legile privind suveranitatea datelor (GDPR, CCPA, reglementările APAC) impun transparența criptografică

- Transferurile transfrontaliere necesită asigurarea că protecțiile cuantice persistă după ce datele părăsesc mediul de origine.

CISO trebuie să se asigure că sistemele de transfer de fișiere pot demonstra durabilitatea criptării și pot aplica AI în mod responsabil, în limitele impuse de reglementări.

Întrebări frecvente

Care sunt principalele standarde de criptografie post-cuantică pentru MFT?

Algoritmii aprobați de NIST, precum Kyber și Dilithium, constituie baza adoptării viitoare a PQC.

Cum se pot integra instrumentele bazate pe inteligență artificială cu MFT ?

Prin analiza comportamentală, detectarea anomaliilor și evaluarea automată a amenințărilor cu integrarea SIEM/IAM.

Care este foaia de parcurs pentru adoptarea PQC în MFT la nivel de întreprindere?

Începeți evaluarea acum, testați PQC în 1-3 ani, realizați adoptarea completă în 3-5 ani.

Care este riscul atacurilor de tip „recoltare acum, decriptare mai târziu”?

Atacatorii pot captura fișiere criptate astăzi și le pot decripta odată ce computerele cuantice vor ajunge la maturitate.

Cum se compară QKD cu PQC?

QKD oferă o securitate fără egal, dar necesită hardware specializat; PQC este mai practic pentru adoptarea la scară largă.

Cum ar trebui întreprinderile să se pregătească pentru amenințările legate de IA și cuantică?

Implementați Zero Trust, adoptați cripto-agilitatea, implementați detectarea bazată pe AI și modernizați protocoalele vechi.