Documentele Microsoft Office rămân unul dintre cele mai eficiente instrumente pentru atacurile cibernetice. Acestea se bucură de încredere, sunt utilizate pe scară largă și sunt profund integrate în activitățile zilnice. Activitatea recentă asociată actorilor de amenințare ruși, combinată cu vulnerabilități precum CVE-2026-21509, demonstrează de ce Office continuă să fie un punct de intrare fiabil, în special în cazul mediilor sensibile și de mare valoare.

Vulnerabilitatea: Exploatarea încrederii prin design

Vulnerabilitatea CVE-2026-21509 le-a permis atacatorilor să transforme un document Office legitim într-o armă, astfel încât exploatarea avea loc în timpul procesării normale a fișierului. Fără macrocomenzi. Fără avertismente. Fără semnale de alarmă evidente. Documentul părea obișnuit pentru că, din punct de vedere structural, chiar așa era.

Asta e problema. Fișierele Office sunt structuri complexe. Acestea acceptă obiecte încorporate, referințe și conținut dinamic, concepute pentru a spori productivitatea. Aceeași complexitate le oferă atacatorilor posibilitatea de a ascunde căi de execuție în cadrul procesului obișnuit de gestionare a documentelor.

Cum funcționează vulnerabilitatea

Microsoft Office include un Manager de securitate care acționează ca un filtru pentru obiectele încorporate. Atunci când Office întâlnește un OLEObject, verifică o listă de blocare (Kill Bits) pentru a stabili dacă obiectul respectiv este periculos.

CVE-2026-21509 exploatează direct acest mecanism de încredere. Atacatorii încorporează anumite proprietăți și indicatori în structura XML a documentului. Acești indicatori prezintă, în esență, credențiale către Security Manager, semnalând că „acest obiect este de încredere, nu-l verifica”. Security Manager se conformează, iar obiectulOLEObjectrău intenționat se execută fără a fi verificat.

Vulnerabilitatea se produce încă din faza inițială, în timpul procesării și afișării. Documentul nu trebuie să pară rău intenționat; este suficient doar să fie deschis.

O tendință, nu o excepție

CVE-2026-21509 urmează un tipar cunoscut.

În cazul vulnerabilității CVE-2024-30103, atacatorii au profitat de modul în care Office gestiona șabloanele la distanță, permițând executarea fără macrocomenzi și cu o interacțiune minimă din partea utilizatorului. Anterior, vulnerabilitatea CVE-2023-36884 a fost exploatată în mod activ de grupuri legate de stat prin intermediul unor documente Office special create, care se activau în timpul procesului normal de redare.

Fiecare caz confirmă același lucru: vulnerabilitatea este exploatată încă din faza inițială, în timpul analizării și afișării. Documentul nu trebuie să pară rău intenționat; este suficient doar să fie deschis.

Această abordare se potrivește bine cu modul în care acționează grupurile de atacatori ruși. Aceștia preferă tehnici care se integrează în fluxurile de lucru obișnuite, evită indicatorii vizibili și exploatează încrederea, în loc să forțeze accesul.

Adevărata lecție învățată din vulnerabilitățile „zero-day” ale Office

Lecția nu se referă la o singură vulnerabilitate sau la o singură campanie. Se referă la suprafața de atac în sine.

Documentele Office sunt tratate, de obicei, ca date, nu ca conținut executabil. Exploiturile moderne profită de această presupunere. Echipele de securitate nu se pot baza pe cunoașterea vulnerabilității active sau a exploitului care circulă la un moment dat. Exploiturile de tip „zero-day” funcționează tocmai pentru că sunt necunoscute în momentul în care sunt utilizate.

Pentru organizațiile care gestionează sisteme critice, acest lucru schimbă complet ecuația securității. Accentul nu poate fi pus pe identificarea vulnerabilității după ce un document a fost deschis. Accentul trebuie pus pe eliminarea completă a posibilității ca documentele să execute operațiuni ascunse.

Cum abordează OPSWAT această amenințare

OPSWAT provocarea reprezentată de vulnerabilitățile zero-day din Office prin intermediul a două tehnologii complementare: tehnologia Deep CDR™ previne exploatarea eliminând capacitatea de execuție, în timp ce Adaptive Sandbox adevărata intenție a documentelor rău intenționate prin analiza comportamentală.

Tehnologia Deep CDR™: neutralizarea vulnerabilităților prin igienizarea structurală

Tehnologia Deep CDR™abordează problema la sursă, adoptând o abordare de tip „zero-trust” în ceea ce privește structura fișierelor.

În loc să stabilească dacă un document este dăunător, tehnologia Deep CDR™ tratează fișierele complexe ca fiind potențial nesigure în mod implicit. Aceasta deconstruiește documentul, elimină toate elementele active și vulnerabile – scripturi, obiecte încorporate, structuri defectuoase – și reconstruiește o versiune curată care păstrează conținutul profesional.

Cum tehnologia Deep CDR™ blochează vulnerabilitatea CVE-2026-21509

Tehnologia Deep CDR™ funcționează pe un principiu fundamental diferit față de Office Security Manager. Ea nu evaluează gradul de încredere. Nu verifică listele negre și nu analizează indicatorii de risc. Pur și simplu elimină tot conținutul care încalcă politica de securitate, inclusiv obiectele OLEO.

Prin deconstruirea documentului și eliminarea tuturor elementelor active și vulnerabile înainte de reconstruire, tehnologia Deep CDR™ neutralizează mecanismul de exploatare. Nu mai există niciun obiect OLEO care să poată fi executat, indiferent dacă este de încredere sau nu. Documentul rezultat păstrează conținutul de afaceri, dar nu mai are capacitatea de execuție.

Această abordare nu necesită cunoașterea vulnerabilității CVE-2026-21509 sau a vreunei variante viitoare. Dacă exploit-ul se bazează pe faptul că obiectele încorporate ajung în mediul utilizatorului, acesta eșuează din cauza modului în care este conceput.

Pentru directorii responsabili cu securitatea informațiilor (CISO), acest lucru schimbă perspectiva asupra discuției privind riscurile. Vulnerabilitățile de tip zero-day din Office nu mai reprezintă o problemă legată de informații, ci devin o alegere de proiectare. Documentul poate fi primit, dar ajunge fără capacitatea de a executa logica ascunsă.

SandboxAdaptive : identificarea intențiilor răuvoitoare prin analiza comportamentală

În timp ce tehnologia Deep CDR™ previne exploatarea prin curățarea structurală, Adaptive Sandbox adoptă o abordare diferită: execută documentul într-un mediu controlat și observă ce face acesta de fapt.

De ce este importantă analiza comportamentală

CVE-2026-21509 demonstrează de ce analiza statică are limite. Documentele rău intenționate asociate campaniei APT28 din Ucraina par normale din punct de vedere structural. Indicatorii încorporați în codul XML nu sunt recunoscuți ca semnături evidente de malware. Metodele tradiționale de detectare se confruntă cu dificultăți, deoarece nu există nimic evident „în neregulă” de identificat.

Adaptive Sandbox altfel. În loc să încerce să identifice tipare rău intenționate în codul static, acesta execută documentul într-un mediu controlat și îi observă comportamentul real.

CumSandbox Adaptive Sandbox campania APT28

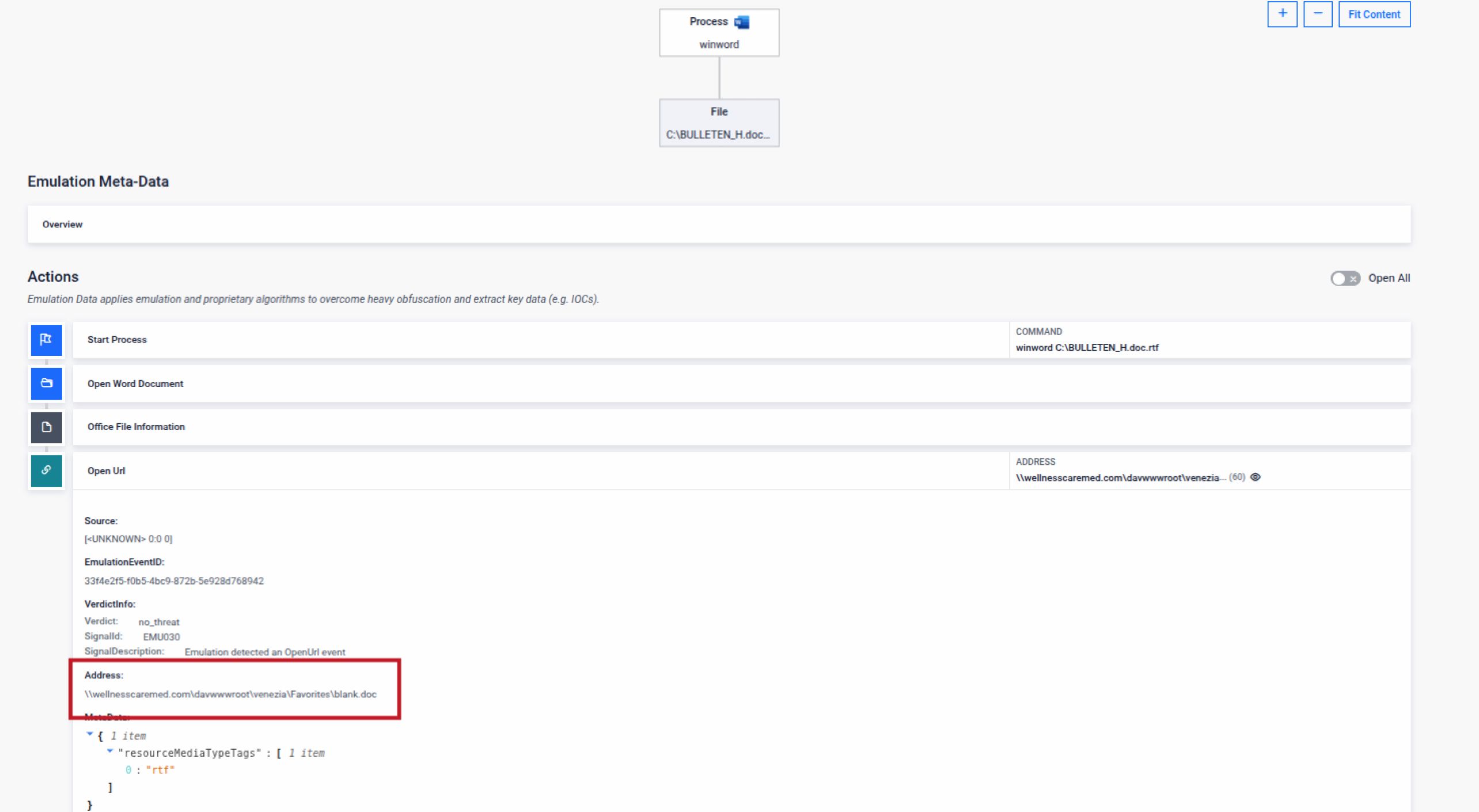

Când Adaptive Sandbox documentele rău intenționate care exploatau vulnerabilitatea CVE-2026-21509, nu a căutat semnături cunoscute ale exploit-urilor. A rulat documentul și a observat ce s-a întâmplat.

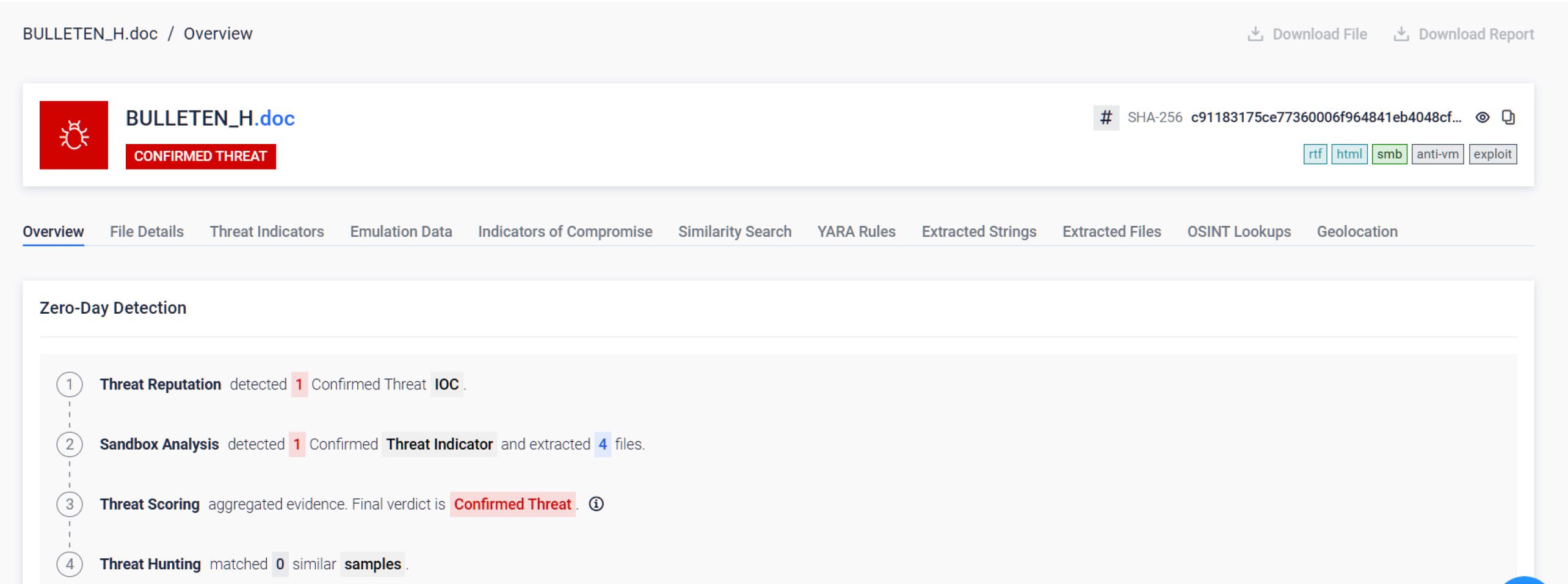

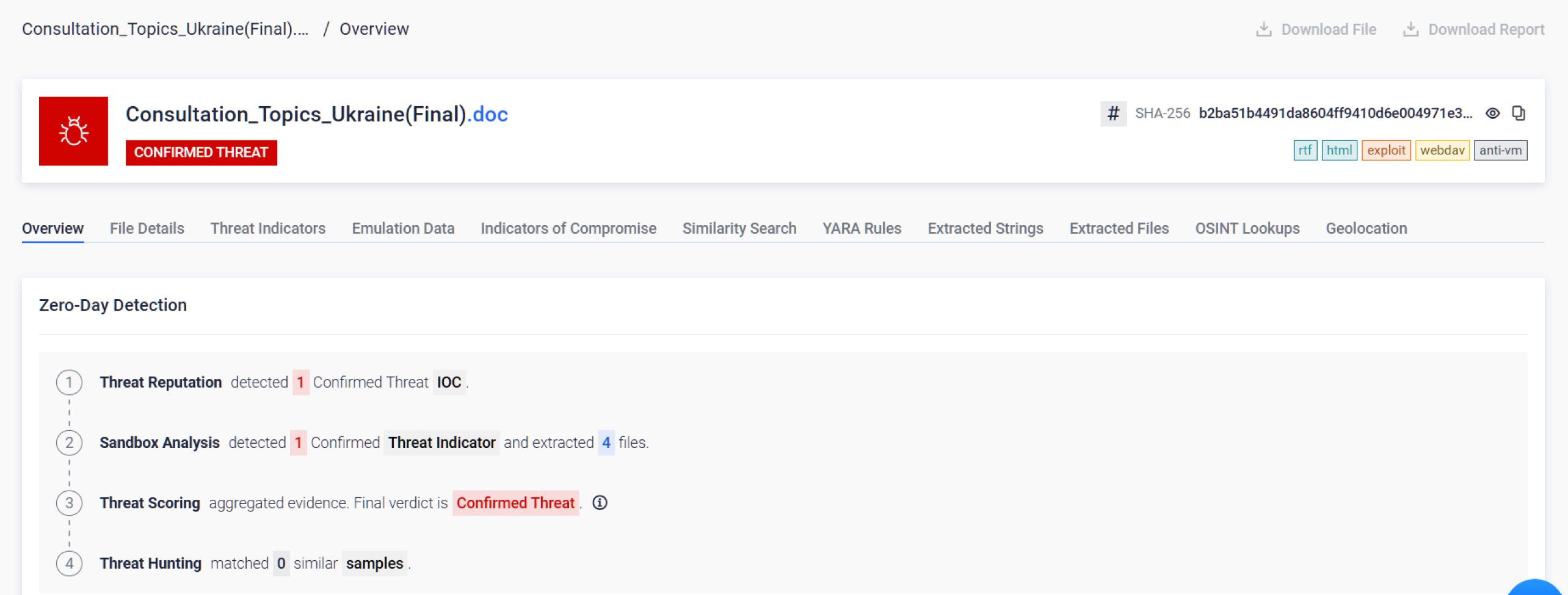

Documente rău intenționate reale care exploatează vulnerabilitatea CVE-2026-21509

În momentul în care fișierul s-a deschis, obiectul OLEObject încorporat s-a activat, exact așa cum intenționase atacatorul. Însă, în loc să acceseze rețeaua victimei, acesta și-a dezvăluit adevăratul scop: inițierea unei conexiuni WebDAV către infrastructura unui actor extern rău intenționat, pentru a prelua încărcătura de dată a etapei următoare.

Ceea ce contează este comportamentul acestei rețele. Nu structura XML. Nu prezența unor indicatori specifici. Ci acțiunea concretă pe care o întreprinde documentul atunci când i se oferă ocazia să se execute.

Adaptive Sandbox și emulează toate elementele active și vulnerabile, creând un profil comportamental complet. Chiar dacă o vulnerabilitate este necunoscută, în cazul în care un document încearcă să acceseze servere externe, să descarce încărcături suplimentare, să execute comenzi ascunse sau să stabilească conexiuni de comandă și control, Adaptive Sandbox acest comportament înainte ca documentul să ajungă la utilizatori.

Dacă OLEObject conține cod rău intenționat, Adaptive Sandbox îlSandbox prin analiza comportamentală a execuției, nu prin compararea semnăturilor.

Două tehnologii care funcționează împreună

Pentru organizațiile care își desfășoară activitatea în medii cu risc ridicat, tehnologia Deep CDR™ și Adaptive Sandbox roluri distincte, dar complementare:

- Tehnologia Deep CDR™ pentru prevenire: garantează că documentele care intră în sistem nu pot executa coduri dăunătoare. Capacitatea de exploatare este eliminată înainte ca fișierul să ajungă la utilizatori. Utilizați această funcție atunci când documentele trebuie curățate pentru a fi livrate în siguranță utilizatorilor finali.

- Sandbox Adaptive Sandbox detectare: dezvăluie intenția comportamentală a documentelor suspecte prin execuție controlată, sprijinind activitățile de informații privind amenințările, răspunsul la incidente și analiza criminalistică. Utilizați această funcție atunci când doriți să înțelegeți exact ce scop are un document.

Vulnerabilitatea CVE-2026-21509 exploatează încrederea în structura fișierului. Tehnologia Deep CDR™ elimină structura vulnerabilă. Adaptive Sandbox scopul pentru care a fost conceput exploit-ul.

Niciuna dintre aceste abordări nu necesită cunoașterea prealabilă a vulnerabilității. Ambele garantează că, atunci când va apărea următoarea vulnerabilitate de tip „zero-day” în Office, organizația dumneavoastră nu va sta să aștepte să afle ce efecte are aceasta.

Concluzie: Securitate prin proiectare, nu prin detectare

Vulnerabilitățile din Office vor continua să apară. Infractorii cibernetici vor continua să exploateze complexitatea fișierelor, deoarece această tactică dă rezultate. Concluzia practică este simplă: în mediile cu risc ridicat, documentele Office ar trebui să fie sigure încă de la concepție. Nu doar monitorizate. Nu doar „probabil curate”. Ci sigure de deschis.

CVE-2026-21509 nu va fi ultima vulnerabilitate din Office exploatată de hackerii ruși. Este posibil ca următoarea să existe deja. Singura întrebare relevantă este dacă documentele au posibilitatea de a executa cod ascuns în mediul dumneavoastră.

Aflați mai multe despre cum puteți integraSandbox tehnologia Deep CDR™ și Adaptive Sandbox în infrastructura de securitate existentă.