- Ce este dezarmarea și reconstrucția conținutului (CDR)?

- Cum diferă CDR de detectarea tradițională a programelor malware

- Principiile Core care stau la baza dezarmării și reconstrucției conținutului

- De ce este important CDR în securitatea cibernetică modernă

- De ce organizațiile apelează la CDR pentru securitatea fișierelor

- Cum funcționează dezarmarea și reconstrucția conținutului?

- CDR vs. Antivirus și Sandboxing: Diferențe esențiale și roluri complementare

- Ce tipuri de fișiere și amenințări abordează CDR?

- Cum protejează CDR împotriva vulnerabilităților Zero-Day și a amenințărilor evazive bazate pe fișiere?

- Cele mai bune practici pentru evaluarea și punerea în aplicare a CDR

- Întrebări frecvente

Atacurile în creștere bazate pe fișiere și amenințările de tip zero-day erodează eficiența soluțiilor tradiționale de securitate, precum antivirusul și sandboxing-ul. În prezent, responsabilii cu securitatea informatică se confruntă cu o presiune tot mai mare pentru a dovedi că există o apărare proactivă împotriva atacatorilor sofisticați, în special în mediile în care documentele, atașamentele și transferurile de fișiere sunt esențiale pentru operațiunile zilnice.

Aici intră în discuție CDR (Content Disarm and Reconstruction). În loc să încerce să detecteze programele malware cunoscute, CDR igienizează în mod proactiv fișierele prin eliminarea componentelor potențial periculoase, păstrând în același timp utilitatea.

Acest blog explorează caracteristicile tehnologice ale CDR și modul în care funcționează, cum se compară cu instrumentele tradiționale și de ce întreprinderile îl adoptă rapid ca parte a unei strategii de apărare pe mai multe niveluri.

Ce este dezarmarea și reconstrucția conținutului (CDR)?

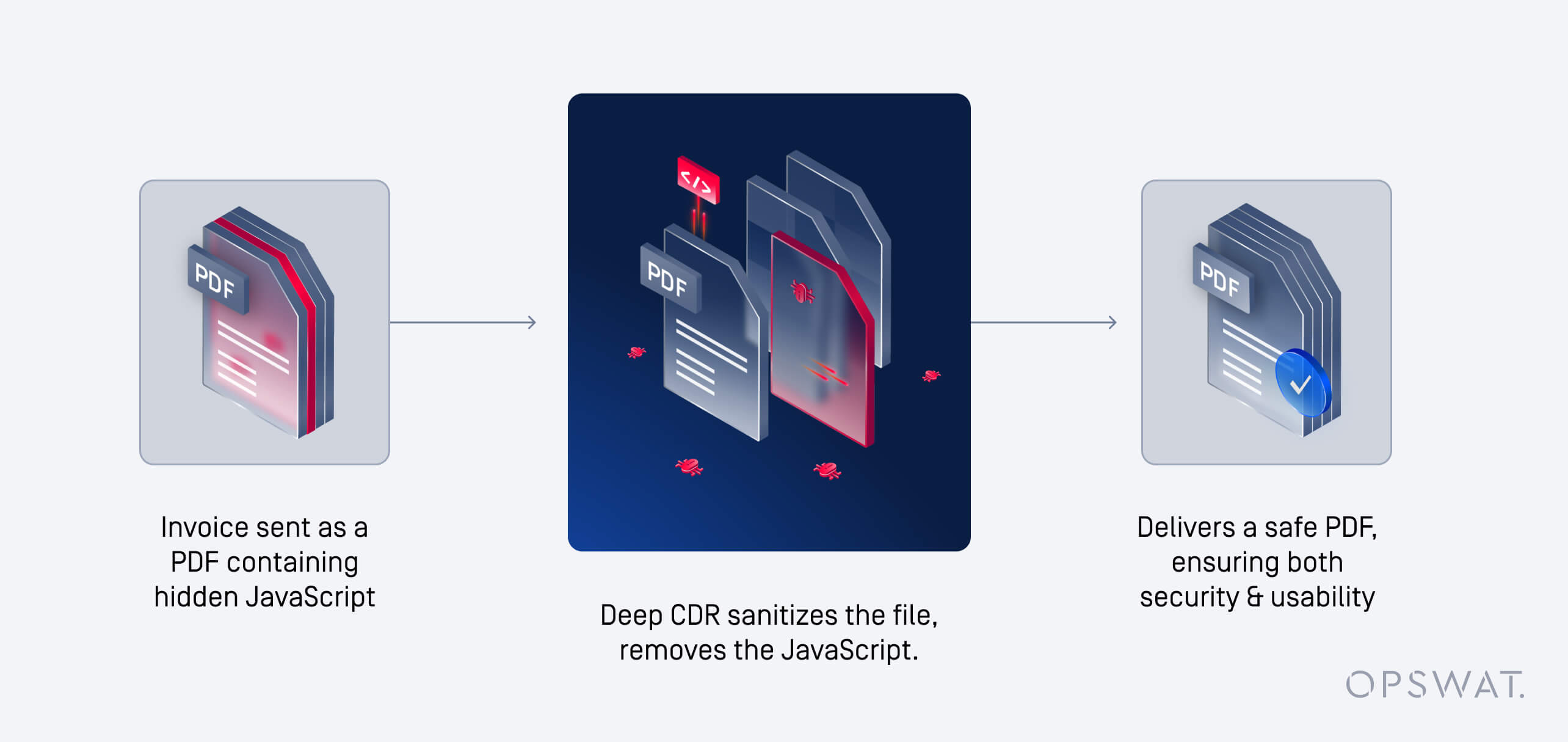

CDR este o tehnologie proactivă de igienizare a fișierelor care neutralizează potențialele amenințări prin eliminarea artefactelor rău intenționate din fișiere. În loc să încerce să identifice programe malware, CDR dezasamblează un fișier, elimină elementele nesigure, cum ar fi macro-urile sau codul încorporat, și reconstruiește o versiune sigură, utilizabilă pentru utilizatorii finali.

Această abordare asigură că fișierele care intră în întreprindere prin e-mail, descărcări, transferuri de fișiere sau instrumente de colaborare nu conțin sarcini utile malițioase ascunse, protejând organizația fără a perturba productivitatea.

Cum diferă CDR de detectarea tradițională a programelor malware

- CDR: elimină elementele neaprobate fără a se baza pe semnături sau pe analiza comportamentală.

- Antivirus: Detectează amenințările cunoscute pe baza semnăturilor sau a euristicii.

- Sandboxing: Detonează fișiere suspecte într-un mediu izolat pentru a observa comportamentul.

Spre deosebire de majoritatea instrumentelor bazate pe detectare, CDR oferă protecție fără semnătură, ceea ce îl face foarte eficient împotriva amenințărilor de tip zero-day și a programelor malware polimorfe.

Principiile Core care stau la baza dezarmării și reconstrucției conținutului

- Presupuneți că toate fișierele nu sunt demne de încredere

- Dezarmează: Eliminați conținutul activ sau executabil (macro-uri, scripturi, cod încorporat)

- Reconstruiți: Regenerarea fișierului într-un format sigur, standardizat

- Livrare: Furnizați un fișier curat, utilizabil, care păstrează integritatea, funcționalitatea și continuitatea activității

De ce este important CDR în securitatea cibernetică modernă

Peste 90% din programele malware pătrund în organizații prin amenințări bazate pe fișiere, cum ar fi atașamentele de e-mail, portalurile de încărcare, descărcările și mediile amovibile. Având în vedere că atacatorii vizează din ce în ce mai mult tipuri de fișiere de încredere, cum ar fi PDF-urile, documentele Office și imaginile, dependența exclusivă de detecție lasă locuri nevăzute. CDR acoperă această lacună prin neutralizarea amenințărilor înainte ca acestea să se execute.

De ce organizațiile apelează la CDR pentru securitatea fișierelor

Factorii determinanți ai adoptării includ:

- Creșterea zero-day și a APT (amenințări persistente avansate)

- Presiunea de conformitate în sectoarele financiar, sanitar și guvernamental

- Nevoia de continuitate a activității cu fișiere sigure, utilizabile

- Reducerea rezultatelor fals pozitive ale instrumentelor bazate pe detectare

- Consolidarea strategiilor de apărare în profunzime

Cum funcționează dezarmarea și reconstrucția conținutului?

CDR urmează un flux de lucru structurat conceput pentru a igieniza fișierele în timp real, fără a afecta utilitatea.

Flux de lucru CDR pas cu pas: De la ingestia fișierelor la livrare

- Ingestie: Fișierul este încărcat, descărcat sau transferat.

- Parsare: Fișierul este împărțit în componente pentru analiză.

- Dezarmare: Elementele malițioase sau inutile (macro-uri, executabile încorporate, scripturi) sunt eliminate.

- Reconstrucție: O copie curată și funcțională a fișierului este reconstruită.

- Livrare: Fișierul sigur este transmis utilizatorului final sau fluxului de lucru.

Caracteristici cheie de căutat în tehnologia CDR

- Acoperire largă a formatelor de fișiere (Office, PDF, imagini, arhive, etc.)

- Procesare în timp real pentru medii cu volume mari

- Controale bazate pe politici (carantină, alertă, blocare sau permisiune)

- Configurații flexibile pentru a servi diferite cazuri de utilizare (gateway-uri de e-mail, încărcări web și platforme de partajare a fișierelor)

- Păstrarea integrității fișierelor și a capacității de utilizare

De ce este importantă tehnologia Deep CDR™

CDR de bază elimină conținutul activ de la nivel de suprafață. Tehnologia Deep CDR™ merge mai departe, analizând structurile fișierelor la un nivel granular pentru a se asigura că niciun fragment rău intenționat nu rămâne ascuns în straturile imbricate.

CDR vs. Antivirus și Sandboxing: Diferențe esențiale și roluri complementare

Cum Antivirus, Sandboxing și CDR abordează amenințările bazate pe fișiere

| Caz de utilizare | Antivirus | Sandboxing | CDR |

|---|---|---|---|

| Detectarea amenințărilor cunoscute | Susținut în totalitate | ||

| Protecție Zero-Day | |||

| Malware generat de inteligența artificială | Susținut parțial | ||

| Analiza comportamentală | |||

| Sanitizarea fișierelor în timp real | N/A | N/A | |

| Păstrează utilitatea fișierelor | Susținut parțial | ||

| Alinierea la conformitate | Susținut parțial | Susținut parțial | Susținut parțial |

| Scalabilitate pentru volume mari | Susținut parțial | ||

| Integrarea cu instrumentele întreprinderii |

CDR înlocuiește sau completează Sandboxing-ul și Antivirus-ul?

CDR nu este un înlocuitor sau o soluție holistică în sine. Este un strat complementar al unei strategii de apărare în profunzime:

- Antivirusul gestionează eficient amenințările cunoscute.

- Sandboxing-ul oferă informații comportamentale.

- CDR se asigură că fișierele sunt curățate de amenințările necunoscute înainte de a ajunge la utilizatori.

Selectarea combinației potrivite: Când să implementați CDR, antivirus sau ambele

- Atașamente de e-mail: Utilizați CDR pentru igienizare proactivă

- Analiza avansată a amenințărilor: Utilizați sandboxing

- ApărareaEndpoint : Utilizați antivirus

- Reziliența întreprinderii: Combinați-le pe toate trei

Ce tipuri de fișiere și amenințări abordează CDR?

Tipuri comune de fișiere acceptate de CDR

- Microsoft Office (Word, Excel, PowerPoint)

- Imagini (JPEG, PNG, BMP, ...)

- Arhive (ZIP, RAR)

- Executabile și instalatoare

- CAD, DICOM și formate industriale specializate

Vectorii de amenințare neutralizați de CDR: macro-uri, obiecte încorporate și altele

- Macro-uri în fișierele Office

- Acțiuni JavaScript în PDF-uri

- Steganografie

- Obiecte exploatabile care declanșează vulnerabilități în cititoarele de fișiere

- Sarcini utile ofuscate sau polimorfe

Cum protejează CDR împotriva vulnerabilităților Zero-Day

și a amenințărilor evazive bazate pe fișiere?

De ce CDR este eficient împotriva programelor malware necunoscute și Zero-Day

- Nu se bazează pe semnături sau modele comportamentale

- Neutralizează riscurile structurale prin igienizarea directă a fișierelor

- Reduce suprafața de atac înainte de execuție

CDR versus tehnici evazive de malware

Tactici de evaziune cum ar fi:

- Malware polimorfic

- Sarcini utile criptate

- Declanșarea executării întârziate

CDR atenuează aceste probleme prin eliminarea conținutului activ la nivel de fișier, lăsând atacatorii fără nimic de exploatat.

Cele mai bune practici pentru evaluarea și punerea în aplicare a CDR

Criterii cheie de evaluare la selectarea unui furnizor de tehnologie CDR

- Gamă largă de tipuri de fișiere acceptate

- Nivelul de igienizare (tehnologie de bază vs. tehnologie Deep CDR™)

- Capacități de integrare cu fluxurile de lucru existente

- Certificări de conformitate și aliniere

- Măsurători de performanță la scară largă

Integrarea CDR cu infrastructura de securitate existentă

| Pitfall | Atenuare |

|---|---|

| Implementarea doar a CDR de bază | Alegeți tehnologia Deep CDR™ pentru protecție avansată |

| Ignorarea fișierelor criptate | Utilizați gestionarea bazată pe politici (carantină sau revizuire manuală) |

| Integrare slabă | Selectați un furnizor cu conectori demonstrați pentru întreprinderi |

Aflați mai multe despre suita de soluții de securitate a fișierelor OPSWATși despre modul în care tehnologia Deep CDR™ poate ajuta întreprinderea dvs. să rămână cu un pas înaintea amenințărilor în continuă evoluție.

Întrebări frecvente

Tehnologia CDR poate avea un impact asupra capacității de utilizare sau a formatării documentelor?

Tehnologia OPSWAT CDR™ este concepută pentru a păstra utilizabilitatea și lizibilitatea documentelor după igienizare. În timp ce conținutul activ, cum ar fi macrocomenzile sau scripturile încorporate, este eliminat pentru a elimina amenințările, structura de bază și formatarea fișierului rămân intacte pentru a sprijini continuitatea activității.

Este CDR potrivit pentru industriile foarte reglementate, cum ar fi asistența medicală sau finanțele?

Da. Tehnologia OPSWAT CDR™ respectă cerințele stricte de conformitate ale unor sectoare precum sănătatea, finanțele și administrația publică. Prin eliminarea proactivă a amenințărilor fără a se baza pe detectare, aceasta susține cerințele normative precum HIPAA, PCI-DSS și GDPR, ajutând organizațiile să mențină integritatea și confidențialitatea datelor.

Cum tratează CDR fișierele criptate sau protejate prin parolă?

Fișierele criptate sau protejate cu parolă nu pot fi curățate decât dacă sunt decriptate. Tehnologia OPSWAT CDR™ marchează aceste fișiere pentru a fi tratate în conformitate cu politicile, cum ar fi carantina sau verificarea manuală, asigurându-se că amenințările ascunse nu ocolesc controalele de securitate.

Care sunt modelele tipice de implementare pentru CDR (cloud, on-premises, hibrid)?

Tehnologia Deep CDR™ acceptă multiple opțiuni de implementare pentru a satisface diverse nevoi ale întreprinderilor. Pentru mediile locale cu cerințe stricte privind rezidența datelor sau cerințe de reglementare, aceasta este furnizată prin MetaDefender Core. Pentru organizațiile care caută o soluție scalabilă, fără infrastructură, MetaDefender Cloud oferă CDR ca serviciu SaaS. Este disponibilă și o abordare hibridă, care combină implementările locale și în cloud pentru a sprijini infrastructura distribuită sau pentru a gestiona cererile de procesare de vârf. Această flexibilitate asigură o integrare perfectă în arhitectura de securitate existentă, fără a compromite performanța, conformitatea sau scalabilitatea.

CDR necesită actualizări frecvente, la fel ca software-ul antivirus?

Nu. Spre deosebire de instrumentele antivirus care se bazează pe actualizări de semnături, tehnologia OPSWAT CDR™ utilizează o abordare proactivă, fără semnături. Aceasta elimină conținutul potențial dăunător pe baza structurii și comportamentului fișierelor, reducând necesitatea actualizărilor constante și minimizând costurile operaționale.

Cât de repede poate CDR să proceseze volume mari de fișiere?

Tehnologia OPSWAT CDR™ este concepută pentru medii de înaltă performanță. Poate procesa volume mari de fișiere în timp real, fiind potrivită pentru cazuri de utilizare precum filtrarea e-mailurilor, încărcarea fișierelor și transferurile între domenii, fără a introduce latență. Vizualizați indicatorii de performanță ai tehnologiei Deep CDR™.

CDR poate fi integrat cu gateway-uri de e-mail și platforme de partajare a fișierelor?

Da. Tehnologia OPSWAT CDR™ se integrează perfect cu gateway-urile de e-mail securizate, platformele de partajare a fișierelor și instrumentele de colaborare pentru conținut. Acest lucru permite organizațiilor să curețe fișierele la punctele cheie de intrare și ieșire, reducând riscul amenințărilor bazate pe fișiere pe canalele de comunicare.

Care sunt implicațiile utilizării CDR pe documente sensibile asupra vieții private?

Tehnologia OPSWAT CDR™ este concepută având în vedere confidențialitatea. Aceasta procesează fișierele în memorie și nu păstrează conținutul curățat, asigurând gestionarea în siguranță a datelor sensibile. Organizațiile pot configura politici pentru a exclude anumite metadate sau câmpuri din procesare, în vederea îndeplinirii cerințelor de confidențialitate.

Cum evoluează tehnologia CDR pentru a face față noilor formate de fișiere și amenințărilor?

OPSWAT actualizează OPSWAT tehnologia Deep CDR™ pentru a suporta formatele de fișiere emergente și vectorii de amenințare în continuă evoluție. Arhitectura sa independentă de format îi permite să neutralizeze amenințările chiar și în structuri de fișiere necunoscute sau modificate, făcându-l rezistent la tehnicile de atac viitoare.

Poate tehnologia CDR să protejeze împotriva programelor malware generate sau alimentate de inteligența artificială?

Da. Tehnologia OPSWAT CDR™ neutralizează amenințările indiferent de modul în care sunt create, inclusiv cele generate sau îmbunătățite de IA. Spre deosebire de instrumentele bazate pe detectare, care se bazează pe semnături cunoscute sau modele comportamentale, tehnologia Deep CDR™ elimină elementele potențial dăunătoare din fișiere pe baza analizei structurale. Acest lucru o face extrem de eficientă împotriva malware-ului nou, polimorf sau creat de IA, care poate evita soluțiile tradiționale de securitate.