Salesforce poate fi locul în care se află datele întreprinderii dvs., dar nu există nicio garanție că acolo datele dvs. sunt în siguranță.

Având în vedere că giganți din industrie precum Google, Workday, Allianz Life, GAP, Chanel, Coca-Cola, IKEA și alții au confirmat[1] încălcări legate de Salesforce în 2025, se pare că un apel telefonic sau un fișier infectat sunt suficiente pentru a pătrunde în mediul platformei.

În multe dintre cazurile enumerate mai sus, încărcarea de fișiere, linkurile încorporate și integrările bazate pe OAuth au constituit puncte de intrare pentru încălcări.

Atacurile asupra forței de vânzări s-au schimbat.

În loc să intre cu forța, actorii rău intenționați se strecoară prin fluxurile de lucru de încredere.

Acest lucru relevă lacune critice în modul în care aceste medii sunt protejate și în modul în care ar trebui apărate în viitor.

Criza de securitate Salesforce din 2025: în cifre

Interesul atacatorilor pentru Salesforce crește direct proporțional cu adoptarea acestuia.

Conform analizei informațiilor privind amenințările din 2025, încărcarea de fișiere și abuzul OAuth au apărut ca principalii vectori de atac din spatele breșelor majore de securitate SaaS, expunând un punct slab critic în strategiile de securitate cloud.

Explozia volumului atacurilor

- Creștere de 20 de ori a ratei de detectare a amenințărilor Salesforce în primul trimestru al anului 2025, comparativ cu al patrulea trimestru al anului 2024

- Aproape 1 miliard de înregistrări furateîn urma unor atacuri coordonate asupra serviciilor SaaS

- Peste 39 de organizații importante au fost compromise, printre care Google, Coca-Cola, Adidas, Allianz, Air France, KLM și M&S.

Acestea nu au fost incidente izolate.

Acestea au afectat branduri globale, industrii reglementate și organizații cu programe de securitate mature.

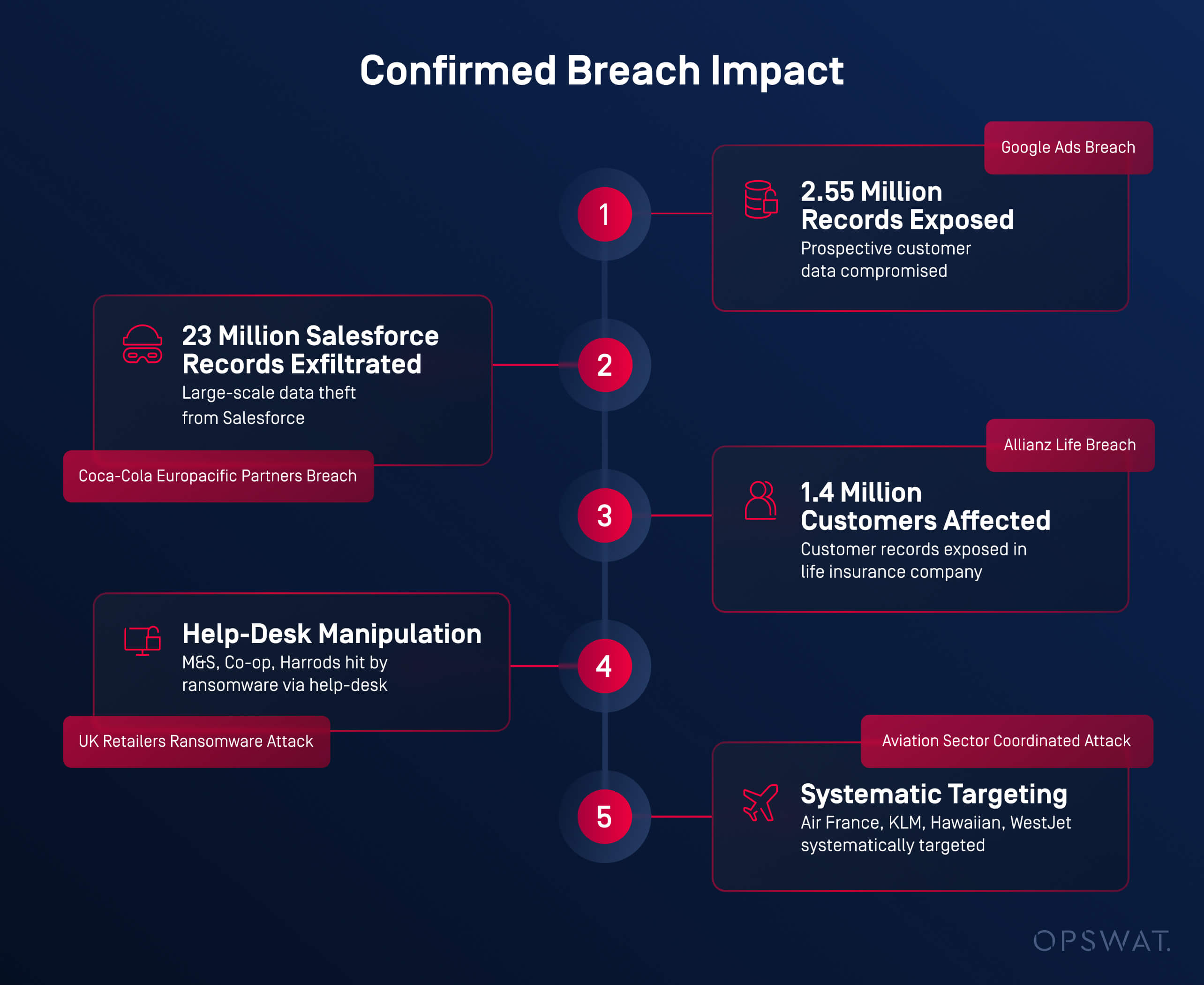

Impactul confirmat al încălcării

- Google Ads: 2 ,55 milioane de înregistrări ale clienților potențiali expuse

- Coca-Cola Europacific Partners: Peste 23 de milioane de înregistrări Salesforce au fost sustrase

- Allianz Life:1,4 milioane de clienți afectați

- Retaileri din Marea Britanie (M&S, Co-op, Harrods): Manipularea serviciului de asistență tehnică a dus la implementarea unui ransomware

- Sectorul aviatic (Air France, KLM, Hawaiian, WestJet): Targetare sistematică și coordonată

Toate incidentele au avut un element comun: fișiere și linkuri rău intenționate introduse prin fluxuri de lucru Salesforce de încredere, fără a fi verificate sau inspectate.

Fișierele ca arme: cum documentele cotidiene au devenit vectorul de atac

La începutul anului 2025, mai mulți analiști din industria securității au descoperit o tendință.

Atacatorii utilizeazăfișiere aparent legitime pentru aocoli sistemele tradiționale de apărare și a ajunge la utilizatorii finali din cadrul platformelor SaaS, precum Salesforce.

Scenariul s-a schimbat.

În loc să exploateze vulnerabilitățile software-ului, adversarii s-au concentrat peformate de documente de încrederefurnizate prin fluxuri de lucru normale - încărcări, înregistrări partajate și integrări.

Această metodă este mai eficientă, deoarece verificarea securității este adesea minimă pentru încărcarea fișierelor.

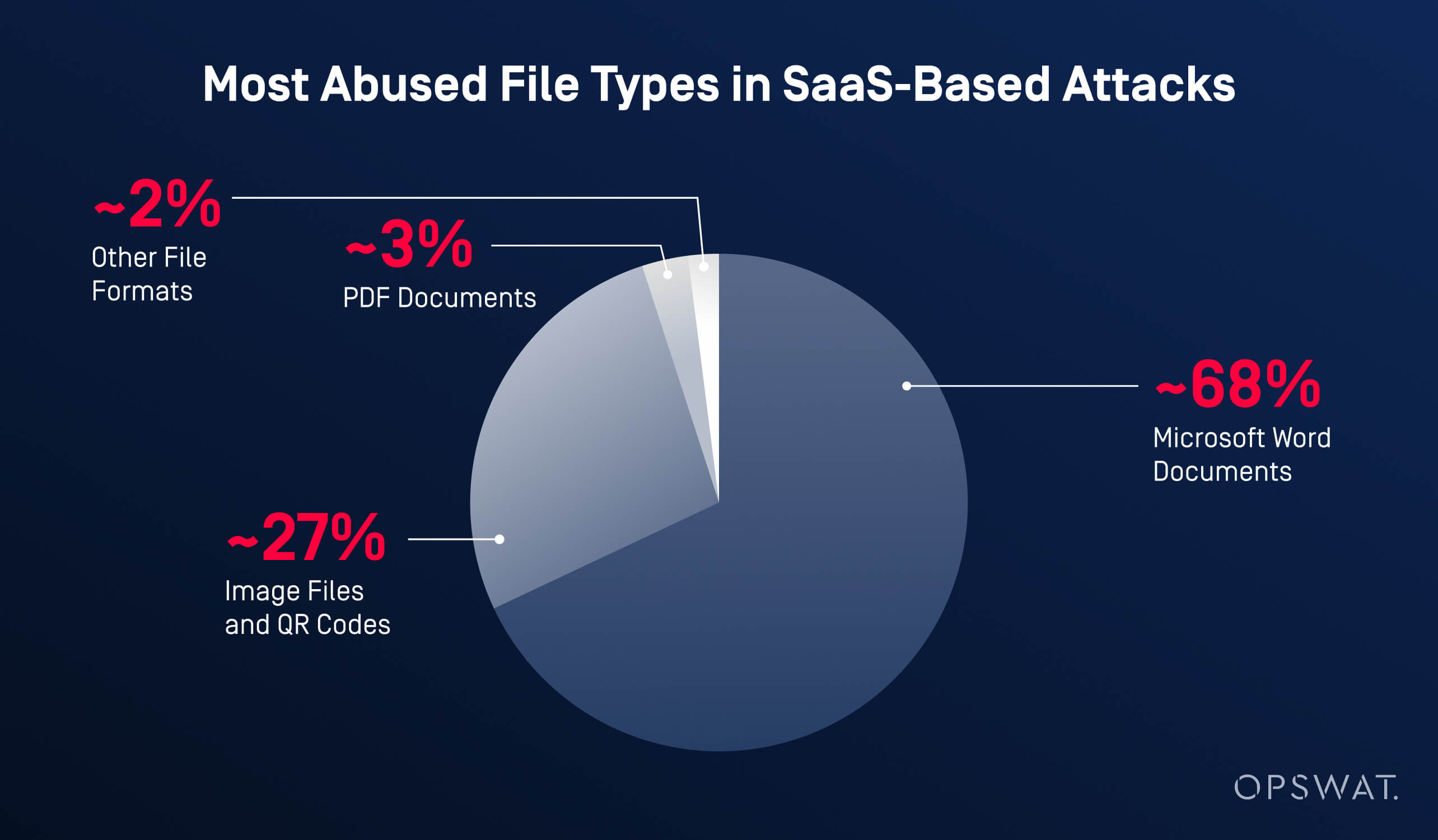

Cele mai utilizate tipuri de fișiere în atacurile bazate pe SaaS

Încărcările de fișiere transformate în arme au abuzat de încrederea utilizatorilor, ascunzând conținut dăunător în fișiere obișnuite.[2-5]

Documente Microsoft Word (~68%)

Fișierele Word au rămas cea mai comună metodă de transmitere a activităților rău intenționate.

Atacatorii au încorporat linkuri de phishing sau URL-uri externe de descărcare a programelor malware și le-au asociat cu mesaje convingătoare de inginerie socială, precum „vă rugăm să verificați factura” sau „contractul actualizat atașat”.

Odată încărcate direct în Salesforce, aceste fișiere au ocolit complet controalele de securitate ale e-mailurilor.

Fișiere imagine și coduri QR (~27%)

După cum se subliniază în rapoartele Microsoft și ale altor companii din industrie privind amenințările, phishingul bazat pe coduri QR („quishing”) a câștigat teren în 2025.

Codurile QR rău intenționate încorporate în fișiere imagine redirecționau utilizatorii, în special pemobile , către pagini de colectare a datelor de autentificare, profitând de vizibilitatea redusă și de inspecția redusă a mobile .

Documente PDF (~3%)

Fișierele PDF sunt de obicei deghizate în facturi, formulare de conformitate sau documente legale.

Unele conțineau JavaScript încorporat, în timp ce altele redirecționau utilizatorii către site-uri externe de phishing sau care găzduiau programe malware.

Alte formate de fișiere (~2%)

Atacatorii au folosit, de asemenea:

- Fișiere HTML pentru pagini de phishing bazate pe browser

- Arhive ZIP pentru ascunderea încărcăturilor secundare

- Fișiere Excel care utilizează tehnici bazate pe formule pentru a executa logică rău intenționată

De ce funcționează

Aceste fișiere nu au trezit suspiciuni deoarecepăreau legitime, au trecut prinfluxuri de lucru Salesforce legitimeși erauconsiderate de încredere de către utilizatori.

Pe măsură ce organizațiile au întărit perimetrele rețelelor și gateway-urile de e-mail, atacatorii au trecut pur și simplu la calea cea mai ușoară: fișierele de încredere din cadrul platformelor de încredere.

Criza evoluției malware-ului

Pe măsură ce schimbul de date bazat pe fișiere crește, programele malware au devenit mai sofisticate și mai greu de detectat, ocolind adesea instrumentele tradiționale de securitate bazate pe semnături.

ConformOPSWAT , complexitatea malware-ului a crescut cu127% în șase luni, determinată de malware-ul polimorf care se modifică la fiecare livrare, atacurile fără fișiere care se execută direct în memorie, încărcăturile cu întârziere, tehnicile de evitare a sandbox-ului și conținutul rău intenționat criptat ascuns în structuri de fișiere legitime.

De ce apărarea tradițională a eșuat

- Motoarele antivirus individuale detecteazădoar 50-70% din amenințări, ceea ce înseamnă că30-50% trec neobservate în mod obișnuit.

Această lacună în detectare explică de ce:

- 67,72% dintre documentele Word rău intenționate au ocolit sistemele de apărare

- 26,78% dintre atacurile cu cod QR au ocolit controalele de e-mail și ale terminalelor

- Salesforce a devenit un mecanism ideal de livrare odată ce atacatorii au evitat complet e-mailurile.

Linkurile ascunse în fișiere: tactici avansate de evitare a adreselor URL

În unele atacuri moderne, punctul de injectare depășește fișierul în sine.

În aceste cazuri, pericolul real este adesea ascuns înadresele URL încorporate în documente și imagini.

Cercetătorii în domeniul securității raportează în mod constant că atacatorii se concentrează mai puțin pe distribuirea de malware și mai mult peredirecționarea utilizatorilor către destinații rău intenționate, folosind linkuri care par legitime la prima vedere.

În momentul în care utilizatorul face clic, verificările tradiționale de securitate au fost deja ocolite.

Tehnici comune de atac bazate pe URL întâlnite în mediul real

Uzurparea identității mărcii și domeniile similare

Atacatorii înregistrează în mod obișnuit domenii care seamănă foarte mult cu mărci de încredere, înlocuind caractere, adăugând litere suplimentare sau abuzând de subdomenii.

Exemple includ versiuni greșite ale unor servicii cunoscute sau adrese URL completate cu nume de mărci de încredere pentru a induce în eroare utilizatorii, făcându-i să creadă că sunt sigure.

Domenii nou înregistrate (NRD)

O mare parte din campaniile de phishing se bazează pe domenii create cu doar câteva săptămâni sau chiar zile înainte de atac. Aceste domenii nu au o reputație stabilită, sunt utilizate pe o perioadă scurtă de timp în timpul campaniilor și sunt adesea abandonate înainte de a putea fi semnalate de listele de blocare.

Abuzul serviciilor de scurtare a adreselor URL

Linkurile scurtate provenite de la servicii utilizate pe scară largă ascund destinația finală, împiedicând utilizatorii și instrumentele de securitate de bază să vadă unde duce linkul. Această tehnică continuă să fie populară deoarece eludează filtrarea simplă bazată pe reputație și cuvinte cheie.

Utilizarea abuzivă a platformelor legitime și redirecționările

Atacatorii se ascund din ce în ce mai des în spatele unor infrastructuri de încredere, cum ar fi redirecționările motoarelor de căutare, serviciile cloud sau platformele de distribuire a conținutului. Aceste adrese URL par inofensive, trec verificările inițiale de încredere și abia ulterior redirecționează utilizatorii către pagini de phishing sau care găzduiesc programe malware.

Domenii de nivel superior (TLD) necunoscute sau cu costuri reduse

Anumite TLD-uri sunt utilizate în mod abuziv în campaniile de phishing din cauza costurilor de înregistrare mai mici și a aplicării mai laxe a legii. Deși niciun TLD nu este în mod inerent rău intenționat, atacatorii preferă domeniile care pot fi create rapid și abandonate fără consecințe.

De ce încă funcționează

Scorul static de reputație(verificarea dacă un domeniu a fost văzut anterior sau apare pe liste de blocare cunoscute) devine inutil atunci când atacatorii schimbă rapid domeniile, abuzează de serviciile de încredere sau amână comportamentul rău intenționat până după livrare.

Amenințările moderne legate de adresele URL necesită mai mult decât verificări superficiale.

O apărare eficientă depinde deanaliza contextuală, semnalele comportamentale și inspecția continuă.

Este necesară o inspecție aprofundată, în special în cadrul platformelor SaaS de încredere, unde utilizatorii sunt mai predispuși să facă clic fără ezitare.

Înțelegerea întregii suprafețe de atac a Salesforce

Salesforce oferă numeroase modalități de încărcare, partajare și schimb de fișiere, iar atacatorii au profitat de aproape toate acestea.

În loc să vizeze o singură caracteristică, aceștia au abuzat deîntregul ecosistem de ingestie a fișierelor, integrând conținut rău intenționat în fluxurile de lucru zilnice ale companiei.

Puncte cheie de intrare bazate pe fișiere în Salesforce

Canale orientate către clienți

Căile de trimitere externe au fost frecvent vizate, deoarece sunt concepute pentru a accepta fișiere de la utilizatori neîncredințați. Acestea includ formularele Email-to-Case și Web-to-Case, Cloud Service Cloud și încărcările prin portalurile clienților.

Instrumente de colaborare internă

Atacatorii au folosit funcții de colaborare precum postările Chatter, fișierele partajate și integrările cu platforme de mesagerie precum Slack și WhatsApp, precum și conținutul partajat în cadrul Cloud Experience Cloud .

API-uri, integrări și automatizare

Fluxurile automate de date au introdus un risc suplimentar. Importurile de fișiere prin Data Loader, aplicațiile conectate și instrumentele terțe de automatizare a fluxurilor de lucru permit conținutului rău intenționat să pătrundă în mediile Salesforce fără interacțiunea directă a utilizatorului.

De ce controalele tradiționale de securitate nu sunt suficiente pentru Salesforce

În ciuda investițiilor masive în securitatea cibernetică, multe organizații rămân expuse.

Cercetările din domeniu, inclusiv raportulVerizon DBIR, arată că aproape68% din incidentele de securitate implică erori umane, în timp ce majoritatea instrumentelor de securitate tradiționale nu au fost concepute pentru a proteja platformele SaaS precum Salesforce.

Problema principală este vizibilitatea și sincronizarea.

Controalele tradiționale se concentrează pe e-mailuri sau terminale, lăsând în mare parte necontrolate încărcările de fișiere și conținutul stocat în Salesforce.

- Gateway-urile de securitate pentru e-mailuri se opresc la livrarea în căsuța de e-mail și nu scanează fișierele încărcate direct în Salesforce.

- Endpoint protejează dispozitivele, nu platformele cloud, și, de obicei, scanează fișierele numai după descărcare.

- CASB-urile (Cloud Security Broker) oferă o inspecție limitată a fișierelor și deseori nu detectează amenințările încorporate sau criptate.

- Detectarea bazată pe semnături este ineficientă împotriva atacurilor zero-day și a malware-ului polimorf, ceea ce o face nesigură pentru documentele moderne utilizate ca arme.

Pe măsură ce atacatorii utilizează din ce în ce mai mult platforme SaaS de încredere pentru a distribui malware și linkuri rău intenționate, aceste lacune fac ca mediile Salesforce să fie vulnerabile fără o securitate dedicată pentru încărcarea fișierelor.

CumMetaDefender Salesforce securizează încărcarea fișierelor

MetaDefender Salesforceelimină această breșă de securitate prin inspectarea fișierelor și a linkurilorîn momentul în care acestea intră în Salesforce.

Folosindtehnologii avansatede securitate a fișierelor native în cloud, acesta aplică o inspecție aprofundată direct la punctul de intrare, înainte ca conținutul să fie stocat, partajat sau procesat de fluxurile de lucru Salesforce.

Prin combinarea scanării malware-ului pe mai multe niveluri, a analizei conținutului și a inspecției linkurilor,MetaDefender din timp malware-ul, linkurile de phishing și amenințările ascunse.

Concluzie: Securitatea Salesforce începe cu fișierele

Datele de securitate din 2025[6]clarifică un lucru: fișierele au devenit principalul vector de atac care vizează platformele SaaS, precum Salesforce. Atacatorii utilizează din ce în ce mai mult încărcarea de fișiere și conținutul partajat pentru a ocoli sistemele tradiționale de apărare, în timp ce abuzul OAuth permite amenințărilor să treacă complet de controalele MFA.

În același timp, puține instrumente de securitate tradiționale au fost concepute pentru a proteja fluxurile de lucru Salesforce sau pentru a inspecta fișierele în momentul încărcării.

Pentru a reduce riscul în mod eficient, prevenirea trebuie să aibă locînainte ca fișierele sau linkurile rău intenționate să ajungă la utilizatori sau la procesele de afaceri.

MetaDefender Salesforce permite exact acest lucru.

Întrebarea reală nu mai este dacă atacatorii vizează mediul dvs. Salesforce, ci dacă îi veți opri înainte să reușească.

Întrebări frecvente: Securitatea încărcării fișierelor în Salesforce

De ce încărcarea fișierelor reprezintă un risc de securitate în Salesforce?

Atacatorii utilizează din ce în ce mai des încărcarea de fișiere și linkuri încorporate pentru a ocoli apărarea e-mailurilor și a perimetrului. În 2025, cercetările în domeniul securității au arătat că fluxurile de lucru Salesforce de încredere au devenit un punct principal de intrare pentru malware și phishing.

Securitatea nativă a Salesforce poate opri fișierele rău intenționate?

Salesforce securizează platforma în sine, dar nu inspectează în detaliu fișierele încărcate sau adresele URL încorporate. Fără controale suplimentare, amenințările pot pătrunde prin atașamente, API-uri și integrări.

Ce fișiere sunt cel mai frecvent utilizate în mod abuziv în atacurile Salesforce?

Atacatorii abuzează cel mai adesea de documente Word, fișiere imagine cu coduri QR și fișiere PDF, deoarece acestea par legitime și ocolesc cu ușurință controalele de securitate tradiționale.

Cum acoperăMetaDefender Salesforce această lacună?

MetaDefender Salesforce inspectează fișierele și linkurile în momentul în care acestea intră în Salesforce, blocând malware-ul și phishing-ul înainte ca conținutul să fie stocat, partajat sau utilizat în fluxurile de lucru.