Datorită flexibilității și simplității sale, Ruby este un limbaj de programare extrem de popular, utilizat pentru o varietate de aplicații, de la dezvoltarea web la analiza datelor.

Elementul central al ecosistemului Ruby este Rack, o interfață modulară care conectează serverele web la aplicațiile web bazate pe Ruby și care este utilizată de multe biblioteci și cadre web Ruby, precumRuby on Rails și Sinatra.

Cu toate acestea, securitatea aplicațiilor web, cum ar fi cele create prin Ruby Rack, poate fi compromisă de hackeri care intenționează să găsească și să exploateze vulnerabilitățile. Astfel, organizațiile pot fi expuse atacurilor și riscului de pierdere și furt de date, precum și implicațiilor juridice, financiare și reputaționale care rezultă din acestea.

Aflați cum echipa roșie a OPSWAT a descoperit vulnerabilități care afectau cadrul Rack și a colaborat îndeaproape cu dezvoltatorii Ruby pentru a le rezolva rapid.

Care este problema?

Ruby Rack este o componentă de bază a multor aplicații web utilizate de întreprinderi și consumatori. Defectele sau vulnerabilitățile din Rack prezintă riscuri de securitate semnificative pentru aplicațiile web bazate pe Ruby. Acest lucru ar putea permite unui atacator să:

- Obțineți acces neautorizat la fișiere

- Manipularea conținutului și a intrărilor jurnalului în Ruby

De ce este important acest lucru?

Cu mai mult de un miliard de descărcări de Rack la nivel global, exploatarea vulnerabilităților din Rack ar putea afecta multe aplicații și sisteme din întreaga lume.

Gândacii descoperiți: Ce trebuie să știți

1. CVE-2025-27610 (scor CVSS de 7,5)

Cea mai gravă vulnerabilitate dintre cele trei descoperite este o vulnerabilitate Path Traversal care apare din cauza gestionării necorespunzătoare a opțiunii :root, care definește directorul de bază din care vor fi servite fișierele statice. Permițând atacatorilor să obțină acces la fișiere situate în afara directorului de fișiere statice desemnat și să recupereze informații sensibile, inclusiv fișiere de configurare, acreditări și date confidențiale, aceasta poate duce la o încălcare.

2. CVE-2025-27111 (scor CVSS de 6.9)

Acest defect de securitate permite atacatorilor să injecteze și să manipuleze conținutul jurnalului prin valori de antet malițioase. Atacatorii ar putea introduce intrări frauduloase, care ar putea ascunde activitatea reală, sau ar putea injecta date malițioase în fișierele jurnal.

3. CVE-2025-25184 (scor CVSS de 5.4)

Această vulnerabilitate permite atacatorilor să efectueze injecții în jurnal prin intermediul caracterelor CRLF (Carriage Return Line Feed), putând manipula intrările din jurnal, mascând activitatea reală sau inserând date malițioase în fișierele jurnal.

Ce ar trebui să facă dezvoltatorii?

1. Actualizați Ruby Rack acum

Ruby a remediat erorile în cele mai noi versiuni ale software-ului său. Dacă utilizați Rack, actualizați-l imediat la cea mai recentă versiune.

2. Auditul cadrelor web

Dezvoltatorii ar trebui să își scaneze Software Bill of Materials (SBOM)-o listă a tuturor instrumentelor și codurilor pe care le utilizează, pentru a se asigura că nimic altceva nu conține erori.

Un SBOM oferă vizibilitate asupra componentelor și dependențelor care alcătuiesc software-ul, astfel încât echipele de securitate să poată identifica și aborda rapid orice vulnerabilități. În dezvoltarea web modernă, utilizarea mai multor instrumente software și biblioteci terțe crește semnificativ complexitatea mediilor, ceea ce face dificilă menținerea unui ciclu de viață al dezvoltării software (SDLC).

Fără o monitorizare continuă a SBOM, organizațiile oferă o șansă atacatorilor de a exploata componentele învechite sau vulnerabile, lăsând aplicațiile și datele în pericol. Scanarea proactivă a SBOM contribuie la eficientizarea gestionării vulnerabilităților, asigurând că securitatea rămâne o parte integrantă a SDLC.

3. Protejați-vă datele

Hackerii pot exploata aceste vulnerabilități pentru a modifica conținutul jurnalelor și al fișierelor. Cadrele web, chiar dacă inițial sunt sigure, pot să nu rămână astfel în timp. Scanarea periodică a cadrelor web pentru a detecta modificări sau vulnerabilități contribuie la menținerea securității, iar instrumentele precum sandboxing-ul și scanarea fișierelor sunt eficiente în identificarea activităților suspecte.

OPSWAT's MetaDefender Core permite organizațiilor să adopte o abordare proactivă în abordarea riscurilor de securitate. Prin scanarea aplicațiilor software și a dependențelor acestora, MetaDefender Core identifică vulnerabilități cunoscute, precum CVE-2025-27610, CVE-2025-27111 și CVE-2025-25184, în cadrul componentelor enumerate. Acest lucru permite echipelor de dezvoltare și securitate să prioritizeze eforturile de aplicare a patch-urilor, atenuând potențialele riscuri de securitate înainte ca acestea să poată fi exploatate de actori rău intenționați.

Cum vă putem ajuta?

OPSWAT este specializată în tehnologii și soluții care identifică programe malware și erori precum acestea, ajutând întreprinderile să rămână în siguranță. Dacă sunteți dezvoltator, vă putem ajuta să vă scanați aplicațiile și datele pentru riscuri, să vă mențineți instrumentele la zi și să vă protejați informațiile de hackeri.

Marea concluzie

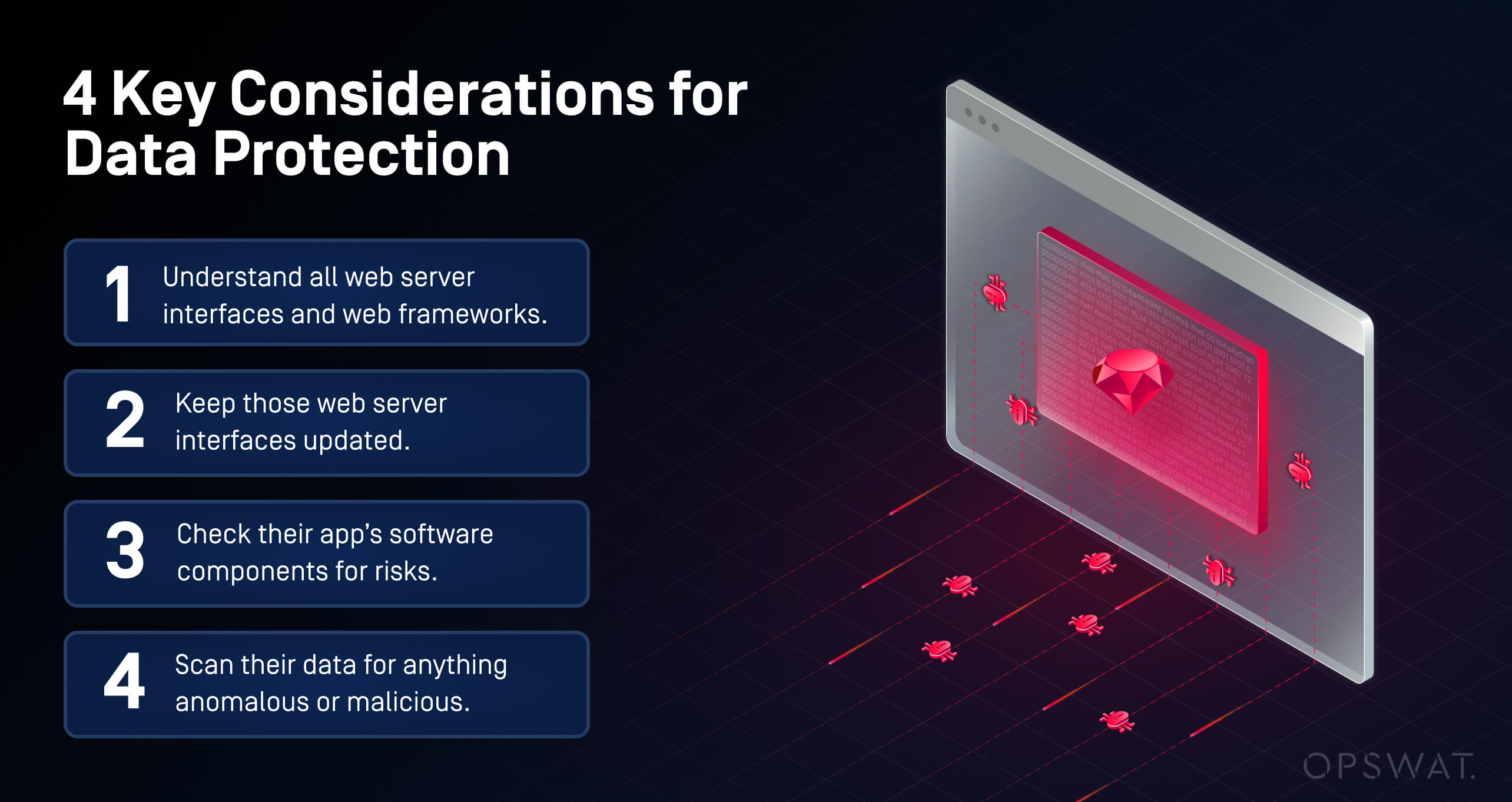

Bug-urile din interfețele serverelor web precum Rack pot avea un impact semnificativ dacă hackerii le găsesc și le folosesc primii. Dezvoltatorii trebuie să se concentreze pe patru elemente cheie pentru a rămâne în frunte:

- Să înțeleagă toate interfețele serverelor web și cadrele web utilizate în construcțiile lor software.

- Mențineți actualizate interfețele serverului web.

- Verificați componentele software ale aplicației lor pentru riscuri.

- Scanați datele lor pentru a detecta orice anomalie sau rău intenționat.

Consolidarea unei culturi a securității cibernetice

Doriți să aflați mai multe despre modul în care echipa roșie aOPSWAT a descoperit - și a ajutat la remedierea - acestor CVE-uri? Obțineți toate detaliile și citiți despre modul în care programul contribuie la comunitatea globală de securitate cibernetică.

Dacă sunteți dezvoltator sau proprietar de afacere, acum este momentul să vă asigurați că aplicațiile și datele dvs. sunt protejate.

Fie că este vorba de SBOM sau de detectarea și prevenirea amenințărilor pe mai multe niveluri găsite înMetaDefender Coreexperții noștri sunt pregătiți să vă arate de ce OPSWAT este recunoscut la nivel global pentru a apăra unele dintre cele mai critice medii de amenințări.

Doriți să aflați cum OPSWAT vă poate proteja mediul de amenințările emergente?