Operatorii din domeniul apei și al apelor uzate gestionează riscurile cibernetice, menținând în același timp funcționarea fără întreruperi a instalațiilor. Adversarii vizează atât sistemele comerciale, cât și cele operaționale, adesea prin schimbul de fișiere de rutină și servicii terțe. Locațiile dispersate și activitatea contractorilor sporesc variabilitatea modului în care sunt gestionate suporturile media. Controalele consecvente și verificabile pentru suporturile media amovibile sunt o cerință practică.

Peisajul industrial

Conform raportului Global Cybersecurity Outlook 2025 al Forumului Economic Mondial, 72% dintre organizațiile chestionate afirmă că riscurile cibernetice au crescut în ultimul an. 54% dintre organizațiile mari menționează provocările legate de terți și lanțul de aprovizionare ca fiind cel mai mare obstacol în calea rezilienței, ceea ce complică controalele la nivelul furnizorilor și partenerilor din teren. Gradul de pregătire regională variază în cazul incidentelor majore care vizează infrastructura critică, subliniind riscul sistemic în cazul în care sunt afectate serviciile de alimentare cu apă.

Geopolitica influențează strategia în aproape 60% dintre organizații, crescând probabilitatea atacurilor colaterale asupra infrastructurii critice. Entitățile din sectorul public, care includ utilitățile regionale, raportează niveluri de încredere în reziliență diferite față de omologii din sectorul privat.

Amenințări transmise prin fișiere și relevante pentru OT

Raportul OPSWAT Landscape Report din 2025 semnalează o presiune crescândă asupra securității cibernetice OT și a infrastructurii critice, inclusiv a utilităților. Adversarii combină motivele financiare cu spionajul, crescând riscul de perturbare a operațiunilor. Mai jos sunt prezentate principalele tipuri de amenințări transmise prin fișiere care afectează în prezent OT și infrastructura critică.

Vectori bazați pe fișiere

Fișierele PDF, arhivele și HTML rămân purtători obișnuiți de malware, iar contrabanda cu HTML este în creștere.

Exemplu: Un furnizor sosește cu un USB un fișier ZIP cu proiectul și un document PDF. Un script ascuns se activează atunci când fișierul ZIP este dezarhivat pe o stație de lucru tehnică, cu scopul de a pătrunde în sistemele fabricii, cu excepția cazului în care suportul media este scanat la recepție și validat din nou la utilizare prin verificări la punctul final.

Phishing și inginerie socială

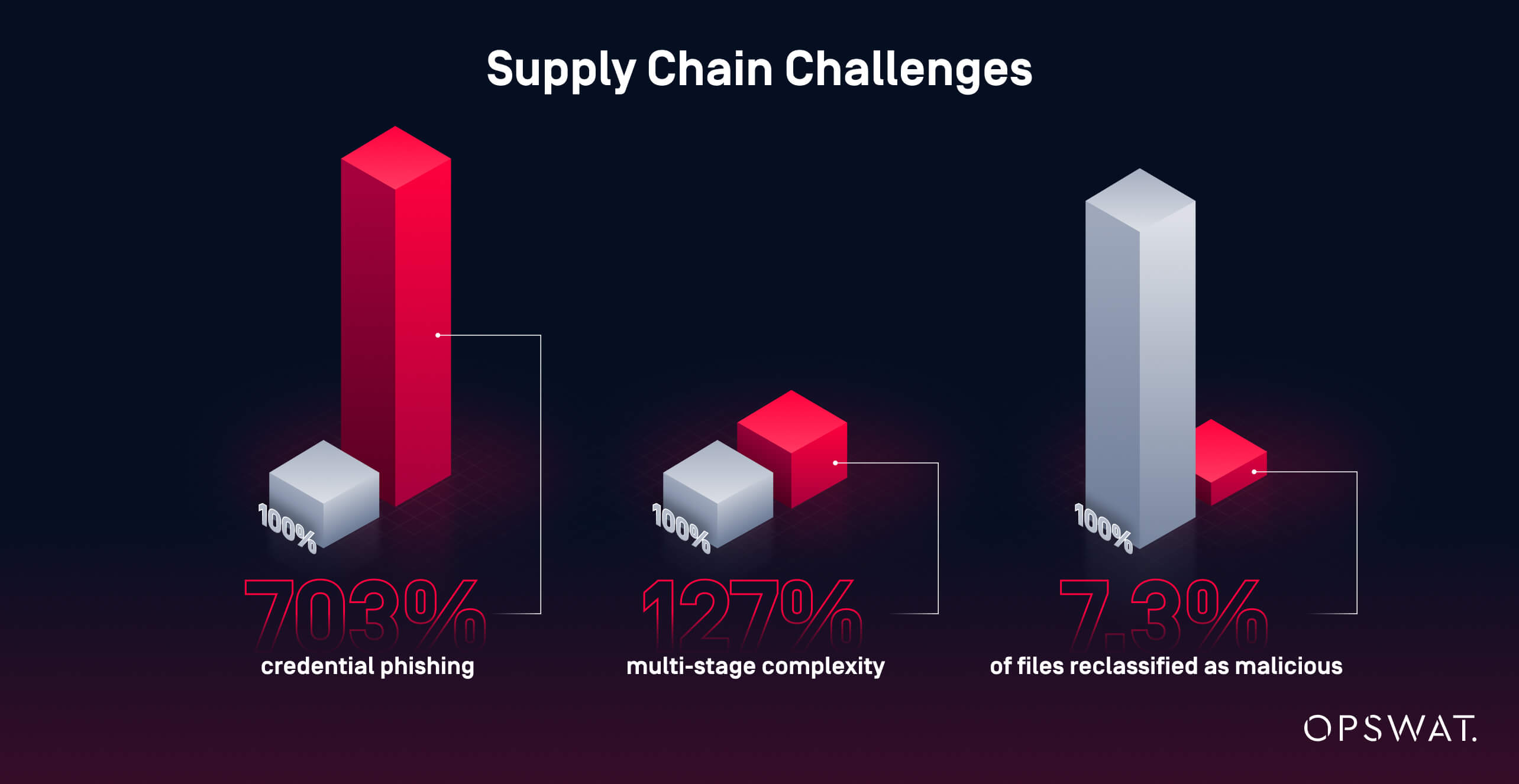

Compromiterile prin e-mail încep adesea cu furtul de date de autentificare sau cu scripturi fără fișiere care instalează încărcături utile. Un studiu menționat în OPSWAT a măsurat o creștere de 703% a campaniilor de phishing de date de autentificare.

Exemplu: Laptopul unui contractor este furat în afara sediului, apoi utilizat pentru a copia rapoarte „curate” pe un USB o vizită la fața locului. Sarcina utilă pregătită în prealabil este transferată și se execută la prima deschidere în interiorul fabricii, fără scanare și validare la punctul final.

Lanțuri de atac

Malware-ul multistage este din ce în ce mai complex, iar scanarea cu un singur motor sau doar pe bază de semnături poate omite amenințări care sunt detectate ulterior printr-o analiză mai aprofundată. OPSWAT arată o creștere de 127% a complexității multistage și că 7,3% din fișierele omise de fluxurile publice au fost reclasificate ca fiind maligne.

Exemplu: O arhivă cu un fișier de configurare cu aspect inofensiv trece de o singură scanare cu motor antivirus, apoi extrage o componentă de etapă secundară după ce este deschisă pe un host de salt. Fără scanarea antivirus multiplă la intrare și validarea la utilizare, activarea întârziată poate pătrunde în mediul de control.

De ce acest lucru a fost important pentru clientul nostru

Organizația operează facilități dispersate care acceptă în mod tradițional date de pe suporturi amovibile și dispozitive ale contractorilor. Fără scanare obligatorie și verificabilă și autorizarea utilizatorilor la punctele de intrare, un singur fișier infectat ar putea întrerupe procesele de tratament, provoca perioade de nefuncționare costisitoare sau eroda încrederea publicului. Profilul de risc corespunde tendințelor din sector, unde malware-ul bazat pe fișiere, intruziunile prin phishing și expunerile lanțului de aprovizionare se intersectează cu operațiuni permanente care deservesc milioane de persoane.

Perimetru consolidat pentru fiecare amplasament

OPSWAT standardizat controlează acum fiecare suport media amovibil înainte ca acesta să intre în contact cu sistemele din fabricile sau birourile furnizorului de utilități. În practică, fiecare locație are un punct de intrare previzibil, jurnale consistente care înregistrează cine scanează ce și când, precum și o metodă repetabilă de a ține suporturile media neverificate în afara rețelelor de control. Verificarea la utilizare este aplicată de MetaDefender Endpoint pe terminalele finale.

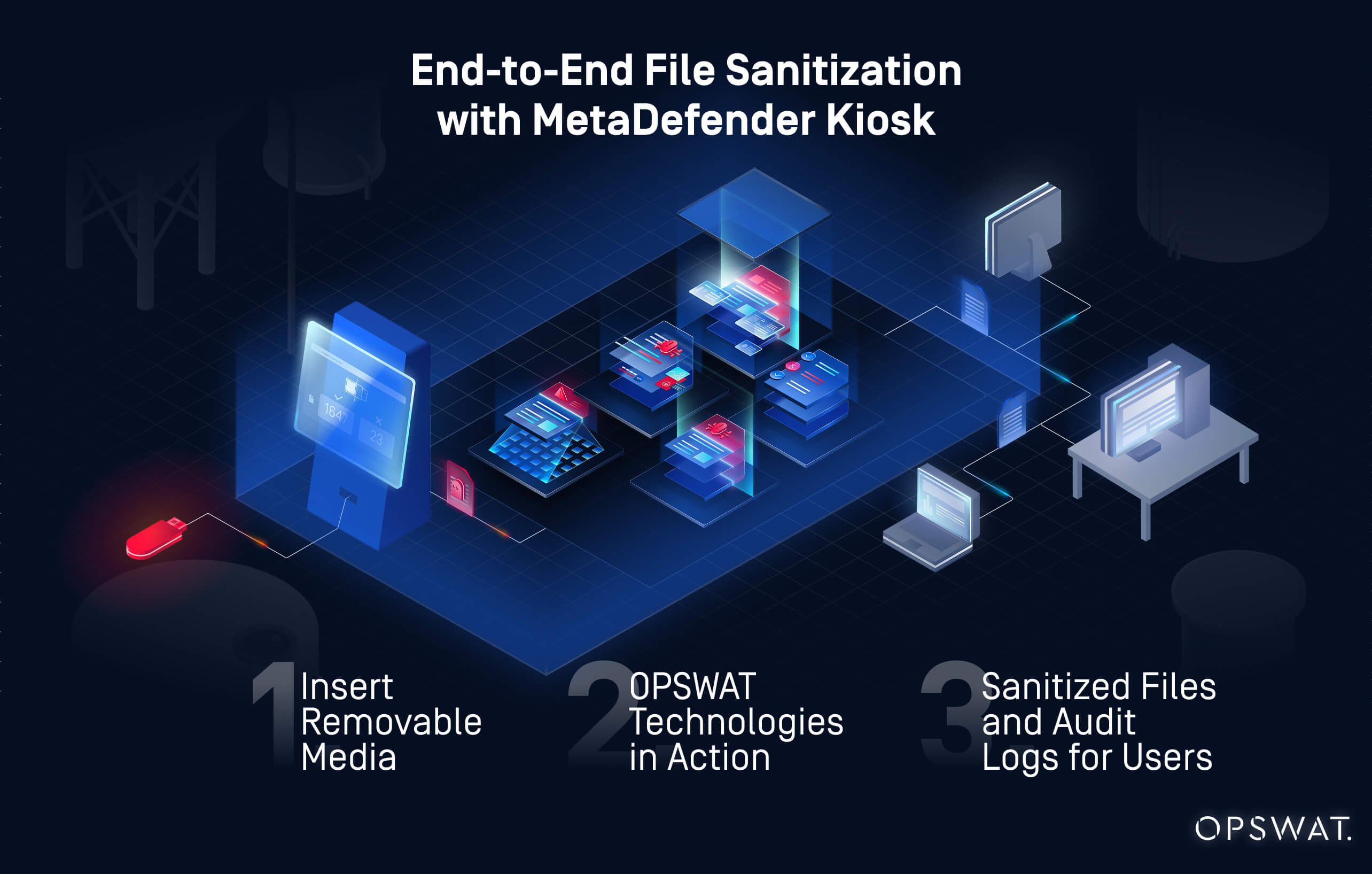

MetaDefender Kiosk și aplicație

Unitățile fixe MetaDefender Desktop sunt acum prima oprire pentru orice dispozitive media amovibile, cum ar fi USB , carduri SD sau discuri destinate sistemelor operaționale. Gestionarea vizitatorilor restricționează utilizarea chioșcului la personalul autentificat, astfel încât angajații și contractorii trebuie să se autentifice cu datele de identificare ale companiei pentru a scana mediile și a primi un rezultat clar de acceptare sau blocare.

Kiosk integrează acum trei mecanisme avansate de control în cadrul Multiscanning. Tehnologia Deep CDR™ analizează în detaliu și regenerează fișierele pentru a elimina conținutul activ, generând copii sigure din punct de vedere al amenințărilor pentru tipurile de fișiere permise. Tehnologia Proactive DLP™ inspectează fișierele în căutarea datelor sensibile și, în conformitate cu politica stabilită, blochează sau cenzurează conținutul înainte de publicare. File-based Vulnerability Assessment programele de instalare, firmware-ul și pachetele software în căutarea vulnerabilităților cunoscute și blochează elementele care nu respectă politica.

Kiosk MetaDefender Kiosk extinde același flux de lucru la stațiile de lucru autorizate din birouri și spații de inginerie. Site-urile cu conectivitate limitată urmează fluxuri de lucru identice, inclusiv aplicarea offline, astfel încât locațiile izolate să beneficieze de aceleași verificări de scanare, igienizare, DLP și vulnerabilitate înainte de orice transfer.

ValidareaEndpoint MetaDefender

După ce fișierele sunt scanate de MetaDefender Kiosk, MetaDefender Endpoint verifică în momentul utilizării dacă suportul media a fost scanat în conformitate cu politicile aplicate și dacă fișierele rămân neschimbate.

Dacă se produce vreo modificare, accesul este blocat până când elementul este rescansionat și revalidat. Acest lucru elimină lacuna obișnuită prin care mediile curate devin riscante după modificarea conținutului sau adăugarea de fișiere. De asemenea, adaugă un strat de securitate la punctele de intrare care nu se află întotdeauna în apropierea unui chioșc, inclusiv rețelele izolate sau site-urile cu conectivitate redusă.

Metascan Multiscanning

Metascan™ Multiscanning prima etapă de inspecție la chioșc. Pentru această implementare, este configurat cu 12 motoare antivirus pentru a spori acoperirea de detectare și a reduce punctele oarbe ale unui singur motor. Politica aplică seturi de motoare în funcție de tipul de fișier și inspectează arhivele și conținutul imbricat înainte de orice decizie de eliberare. Multiscanning în același mod atât la locațiile conectate, cât și la cele izolate, și transmite rezultatele curate sau semnalate către tehnologia Deep CDR™, Proactive DLP și File-based Vulnerability Assessment cu fluxul de lucru al locației.

Cum funcționează, de la început până la sfârșit

- Utilizatorul se autentifică la unKiosk MetaDefender Kiosk la o stație de lucru aprobată și introduce suportul media. Fișierele sunt scanate cu Metascan Multiscanning alte controale de politică.

- Se aplică măsuri de politică după cum este necesar, inclusiv tehnologia Deep CDR™, Proactive DLP și verificări ale vulnerabilităților la nivel de fișiere, înainte de publicare.

- Kiosk o semnătură de validare și înregistrează hash-urile fișierelor permise.

- MetaDefender Endpoint verifică semnătura kioskului și hash-urile fișierelor.

- Jurnalele și rapoartele de audit documentează cine scanează ce și când, sprijinind conformitatea.

Ce s-a schimbat pe teren

- Control: Media prin puncte de control controlate, nu prin dispozitive USB și discuri ad hoc.

- Autentificare: Numai personalul autentificat poate utiliza chioșcurile pentru a scana și transfera fișiere.

- Aplicarea scanării: terminalele care rulează MetaDefender Endpoint permit accesul numai la fișierele media și fișierele verificate de politicile aplicate.

- Revalidare: conținutul modificat este marcat și redirecționat pentru rescanare până la validare

- Coerență: site-urile conectate și cele izolate fizic urmează același flux de lucru, îmbunătățind coerența între locații.

- Fișierele igienizate, conforme cu politicile, sunt eliberate, în timp ce elementele vulnerabile sau sensibile sunt blocate sau redactate înainte de utilizare.

Construirea unei apărări predictive

Odată ce programul de control media este implementat, accentul se mută pe scalabilitate, vizibilitate și îmbunătățire continuă. My OPSWAT Central Management rapoartele și jurnaleleKiosk MetaDefender Kiosk și centralizează evenimentele de scanare, jurnalele de acces ale utilizatorilor, acțiunile de politică și rezultatele validării punctelor finale pe toate site-urile.

Echipele operaționale și de securitate analizează tendințele, perfecționează politicile și planifică capacitatea utilizând o singură sursă de informații veridice. Același set de date susține raportarea conformității și pregătirea pentru incidente în cadrul instalațiilor de apă și apă uzată.

Următorii pași sugerati includ:

- Analize centrale pentru a identifica tiparele în utilizarea mediilor și amenințările blocate

- Optimizarea politicilor pe baza datelor privind tendințele, inclusiv configurația motorului și fluxurile de lucru

- Extindere treptată la alte locații și contractori pentru controale consecvente

Plante mai puternice, regiune mai sigură

Organizația a înlocuit gestionarea nesigură și ad hoc a suporturilor media cu un proces consecvent și aplicat în toate fabricile și birourile. MetaDefender Kiosk, MetaDefender Endpoint și Metascan Multiscanning controale de scanare înainte de intrare (scanare la chioșc înainte de transfer) și controale de verificare la utilizare (verificări la punctul final care permit numai fișiere nealterate, aprobate de chioșc). Rezultatul este un risc operațional mai mic, o responsabilitate mai clară și o cale repetabilă către îmbunătățirea continuă.

Doriți o prezentare directă? Contactați-ne pentru a vedea cumKiosk funcționa MetaDefender Kiosk în mediul dvs.