Pentru cele mai multe organizații, securitatea aplicațiilor web începe cu soluții concepute pentru a aborda cele zece riscuri de securitate ale aplicațiilor web din cadrul Open Web Application Security Project (OWASP)[1]. Aceste riscuri includ cei mai comuni vectori de atac ai aplicațiilor web, cum ar fi injecția SQL și scriptingul cross-site (XSS). Cu toate acestea, OWASP cataloghează, de asemenea, zeci de vulnerabilități suplimentare, cum ar fi încărcarea nerestricționată a fișierelor[2], care "reprezintă un risc grav pentru aplicații".

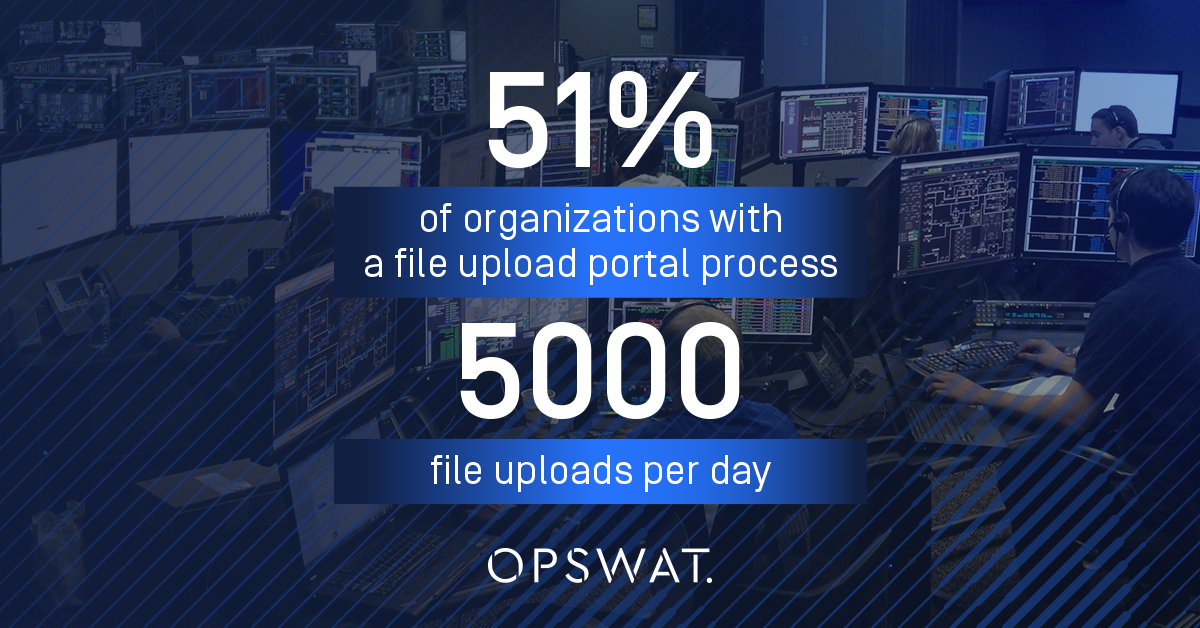

OPSWAT a publicat recent raportul său Web Application Security Report 2021, care relevă că aproape toate (99%) dintre companiile chestionate sunt preocupate, în diferite grade, de protecția împotriva malware-ului și a atacurilor cibernetice din încărcarea de fișiere. Organizațiile implementează portaluri de încărcare a fișierelor din diverse motive, cum ar fi trimiterea de formulare și aplicații sau partajarea și colaborarea cu privire la conținut. Mai mult de jumătate (51%) dintre organizațiile cu un portal de încărcare de fișiere procesează mai mult de 5.000 de încărcări de fișiere pe zi. Acest volum (inclusiv trimiterile din surse terțe) oferă o suprafață de atac largă pe care hackerii o pot exploata.

OPSWAT recomandă 10 cele mai bune practici pentru securitatea încărcării de fișiere, însă numai 8 la sută dintre organizațiile cu portaluri de încărcare de fișiere le-au implementat pe toate cele zece. Mai mult de jumătate dintre organizațiile cu portaluri de încărcare a fișierelor au implementat mai puțin de jumătate din aceste bune practici. Acesta este un punct mort major în strategia lor de securitate a aplicațiilor web, mai ales dacă luăm în considerare creșterea rapidă a atacurilor țintite.

O provocare majoră o reprezintă natura în continuă evoluție și din ce în ce mai sofisticată a atacurilor cibernetice. Organizațiile nu se pot baza pe apărările tradiționale de tip "check-the-box". Faptul de a se baza pe măsuri de mijloc oferă un fals sentiment de securitate și nu este în concordanță cu abordarea de încredere zero, vitală pentru protecția infrastructurilor critice. Ținând cont de acest lucru, să analizăm câteva mituri comune privind securitatea aplicațiilor web care trebuie demontate.

Mitul #1: Aplicațiile My web sunt Secure pentru că am un Firewall pentru aplicații web (WAF)

REALITATE: Pentru majoritatea organizațiilor, securitatea aplicațiilor web începe cu un WAF; din păcate, pentru multe dintre ele se termină tot acolo. WAF-urile monitorizează și controlează traficul HTTP către serviciile web, ceea ce le face ideale pentru a aborda OWASP Top Ten, motiv pentru care acestea sunt o soluție de securitate a aplicațiilor web atât de populară. Cu toate acestea, funcționalitatea unui WAF de a gestiona traficul HTTP este, de asemenea, limita sa, deoarece nu poate oferi o inspecție mai profundă a altor tipuri de trafic, cum ar fi fișierele încărcate prin intermediul unei aplicații web. Acest lucru lasă ușa deschisă pentru ca orice atac sau sarcină utilă malițioasă găzduită în cadrul acestora să treacă nedetectată.

Mitul #2: My Încărcarea de fișiere este Secure deoarece limitez tipurile specifice de fișiere care pot fi încărcate

ADEVĂR : Este adevărat că limitarea anumitor tipuri de fișiere este o practică optimă, deoarece multe tipuri de fișiere pot conține fișiere executabile rău intenționate - de fapt, aproape două treimi dintre organizațiile cu portaluri de încărcare de fișiere fac deja acest lucru. De exemplu, o organizație poate oferi clienților săi posibilitatea de a încărca fișiere pentru a simplifica procesul de partajare a documentelor - în acest caz, ar fi logic să blocheze fișierele .exe. Cu toate acestea, ar fi contraproductiv să blocheze fișiere de documente comune, cum ar fi .doc și .pdf. Cu toate acestea, chiar și aceste tipuri de fișiere de documente cele mai comune sunt vulnerabile la exploatare; macrourile pot ascunde cu ușurință coduri malițioase care pot descărca sarcini utile malițioase. Organizațiile ar fi mult mai bine să utilizeze o tehnologie bazată pe prevenire, cum ar fi CDR (Content Disarm and Reconstruction), care elimină orice element rău intenționat din componentele individuale ale unui document pentru a furniza un fișier "sigur pentru consum".

Mitul #3: My Aplicațiile web sunt Secure pentru că scanez încărcările de fișiere cu un motor antivirus

REALITATE: Scanarea pentru malware cunoscut este, de asemenea, o bună practică pentru securitatea încărcării de fișiere - și, din nou, aproape două treimi dintre organizațiile cu portaluri de încărcare de fișiere fac deja acest lucru. Cu toate acestea, programele malware pot ocoli cu ușurință un singur motor AV. Dar integrarea mai multor motoare AV și anti-malware este o provocare și necesită multe resurse. OPSWAT cercetările au arătat că este nevoie de peste 20 de motoare AV pentru a atinge rate de detecție mai mari de 99 %, însă 95 % dintre organizații au mai puțin de 20 de motoare AV. Diferitele motoare AV au, de asemenea, timpi de răspuns diferiți la noile programe malware. O protecție cheie împotriva programelor malware cunoscute și necunoscute - Content Disarm and Reconstruction (CDR), deconstruiește fișierele în elementele lor individuale, le igienizează pentru a elimina conținutul malițios și le restabilește într-un fișier funcțional. Cu toate acestea, doar o treime dintre organizații au implementat pe deplin CDR - chiar mai puțin decât AV.

Secure Încărcări de fișiere pentru aplicații webSecuritate

Când vine vorba de securitatea aplicațiilor web, organizațiile trebuie să se gândească dincolo de OWASP Top Ten și de implementarea doar a firewall-urilor pentru aplicații web. Când vine vorba de încărcarea fișierelor, organizațiile trebuie să găsească un echilibru între securitate și productivitate - blocarea executabililor poate reduce riscul, dar blocarea tipurilor comune de documente este imposibil de realizat. De asemenea, atunci când se scanează pentru malware, un singur motor AV poate reduce riscul atacurilor cunoscute, dar este în continuare susceptibil la atacurile de tip zero-day și APT.

OPSWAT’s MetaDefender platform offers comprehensive solutions for File Upload Security and helps organizations close Web Application Security gaps by integrating simultaneous scans with multiple AVs and other key technologies like Deep CDR™ Technology. MetaDefender Multiscanning integrates more than 30 AV engines to detect over 99 percent of known malware. MetaDefender Deep CDR™ Technology prevents zero-day attacks and APTs by sanitizing more than 100 common file types. MetaDefender can also detect file-based vulnerabilities and verify more than 4,500 common file types, which are some other key best practices for file upload security.

Citiți OPSWAT Web Application Security Report 2021 pentru a afla mai multe despre tendințele actuale în domeniul securității aplicațiilor web.

Contactați OPSWAT dacă doriți să aflați mai multe despre securizarea încărcărilor de fișiere din aplicațiile dvs. web.

[1] https://owasp.org/www-project-top-ten/

[2] https://owasp.org/www-community/vulnerabilities/Unrestricted_File_Upload