- Ce este vânătoarea de amenințări?

- Rolul vânătorilor de amenințări în consolidarea securității cibernetice

- De ce vânătoarea de amenințări este crucială pentru infrastructura critică

- Cum funcționează vânătoarea de amenințări cibernetice

- Tipuri de vânătoare de amenințări cibernetice

- Modele de vânătoare de amenințări

- Instrumente esențiale de vânătoare de amenințări

- Threat Hunting vs. Threat Intelligence

- Importanța RetroHunting

- Înțelegerea tacticilor, tehnicilor și procedurilor (TTP)

- Exemple practice de vânătoare de amenințări

- Consolidarea securității cibernetice prin vânătoarea proactivă de amenințări

- Întrebări frecvente

Pe măsură ce amenințările cibernetice devin din ce în ce mai avansate, organizațiile trebuie să adopte o abordare proactivă a securității cibernetice pentru a-și proteja activele esențiale. O astfel de practică esențială este vânătoarea de amenințări, o strategie care implică căutarea activă a amenințărilor potențiale într-o rețea înainte ca acestea să poată provoca daune.

Instrumentele de securitate tradiționale, cum ar fi firewall-urile, programele antivirus și sistemele de detectare automată sunt eficiente, dar nu sunt infailibile. Actorii amenințători dezvoltă în mod constant noi tehnici pentru a ocoli aceste sisteme de apărare. Vânătoarea de amenințări cibernetice joacă un rol crucial în identificarea și atenuarea amenințărilor care eludează sistemele de detectare automată, permițând organizațiilor să rămână înaintea adversarilor.

Ce este vânătoarea de amenințări?

Vânătoarea de amenințări este procesul proactiv de căutare prin rețele, puncte terminale și seturi de date pentru a identifica și a atenua amenințările cibernetice care au evitat măsurile de securitate tradiționale. Spre deosebire de abordările reactive care se bazează pe alerte automate, vânătoarea de amenințări pune accent pe expertiza umană pentru a descoperi amenințările sofisticate care se ascund în infrastructura unei organizații. Pe măsură ce capacitățile de vânătoare de amenințări ale unei organizații se maturizează, aceste operațiuni pot fi sporite prin automatizare și scalate pentru a funcționa la o capacitate mai mare.

Rolul vânătorilor de amenințări în securitatea cibernetică

Vânătorii de amenințări servesc drept apărători proactivi ai cadrului de securitate cibernetică al unei organizații. Principala lor responsabilitate este de a detecta amenințările ascunse înainte ca acestea să se transforme în incidente de securitate în toată regula.

Prin aplicarea cunoștințelor despre capacitățile și comportamentele adversarilor, vânătorii de amenințări pătrund adânc în traficul de rețea, caută urme suspecte în jurnalele de securitate și identifică anomalii care nu ar fi fost considerate suficient de critice pentru a duce la detecții automate. În acest fel, vânătorii de amenințări joacă un rol crucial în consolidarea posturii de securitate a unei organizații.

Vânătorii de amenințări utilizează tehnici de analiză comportamentală pentru a face diferența între activitățile cibernetice normale și cele rău intenționate. În plus, aceștia furnizează informații utile care informează echipele de securitate cu privire la modul de îmbunătățire a apărării existente, de perfecționare a sistemelor de detectare automată și de eliminare a lacunelor de securitate înainte ca acestea să poată fi exploatate.

Concentrându-se atât pe amenințările cunoscute, cât și pe metodologiile de atac emergente, vânătorii de amenințări reduc semnificativ dependența unei organizații de măsurile de securitate reactive și cultivă în schimb o cultură a apărării proactive.

De ce vânătoarea de amenințări este crucială pentru infrastructura critică

Vânătoarea de amenințări a devenit o practică indispensabilă în securitatea cibernetică modernă datorită sofisticării crescânde a tacticilor actorilor amenințători. Mulți adversari, în special amenințările persistente avansate (APT), pot utiliza tehnici secrete și programe malware evazive care rămân nedetectate pentru perioade îndelungate, ocolind frecvent instrumentele convenționale de apărare.

Fără o vânătoare activă a amenințărilor cibernetice, aceste atacuri ascunse pot rămâne în rețele timp de luni de zile, extragând date sensibile sau pregătindu-se pentru perturbări la scară largă. În plus, vânătoarea de amenințări joacă un rol esențial în reducerea timpului de așteptare, adică a perioadei în care un actor al amenințării rămâne nedetectat într-un sistem. Cu cât un atacator rămâne mai mult timp nedetectat, cu atât are mai multe șanse să se instaleze ferm într-un mediu și cu atât mai mari sunt pagubele pe care le poate provoca infrastructurii și datelor unei organizații.

Pe lângă reducerea timpului de așteptare, vânătoarea de amenințări îmbunătățește capacitățile de răspuns la incidente ale unei organizații. Prin identificarea proactivă a amenințărilor înainte ca acestea să se transforme în breșe, echipele de securitate pot răspunde rapid și eficient, minimizând impactul atacurilor potențiale.

În plus, organizațiile care integrează vânătoarea de amenințări în cadrele lor de securitate obțin informații mai detaliate cu privire la tacticile adversarilor, ceea ce le permite să își îmbunătățească continuu apărarea. Această abordare ajută, de asemenea, la respectarea reglementărilor, deoarece multe reglementări privind securitatea cibernetică impun practici proactive de detectare a amenințărilor.

În cele din urmă, vânătoarea de amenințări consolidează cultura generală de securitate a unei organizații, asigurându-se că echipele de securitate rămân vigilente și bine pregătite împotriva amenințărilor cibernetice în continuă evoluție.

Cum funcționează vânătoarea de amenințări cibernetice

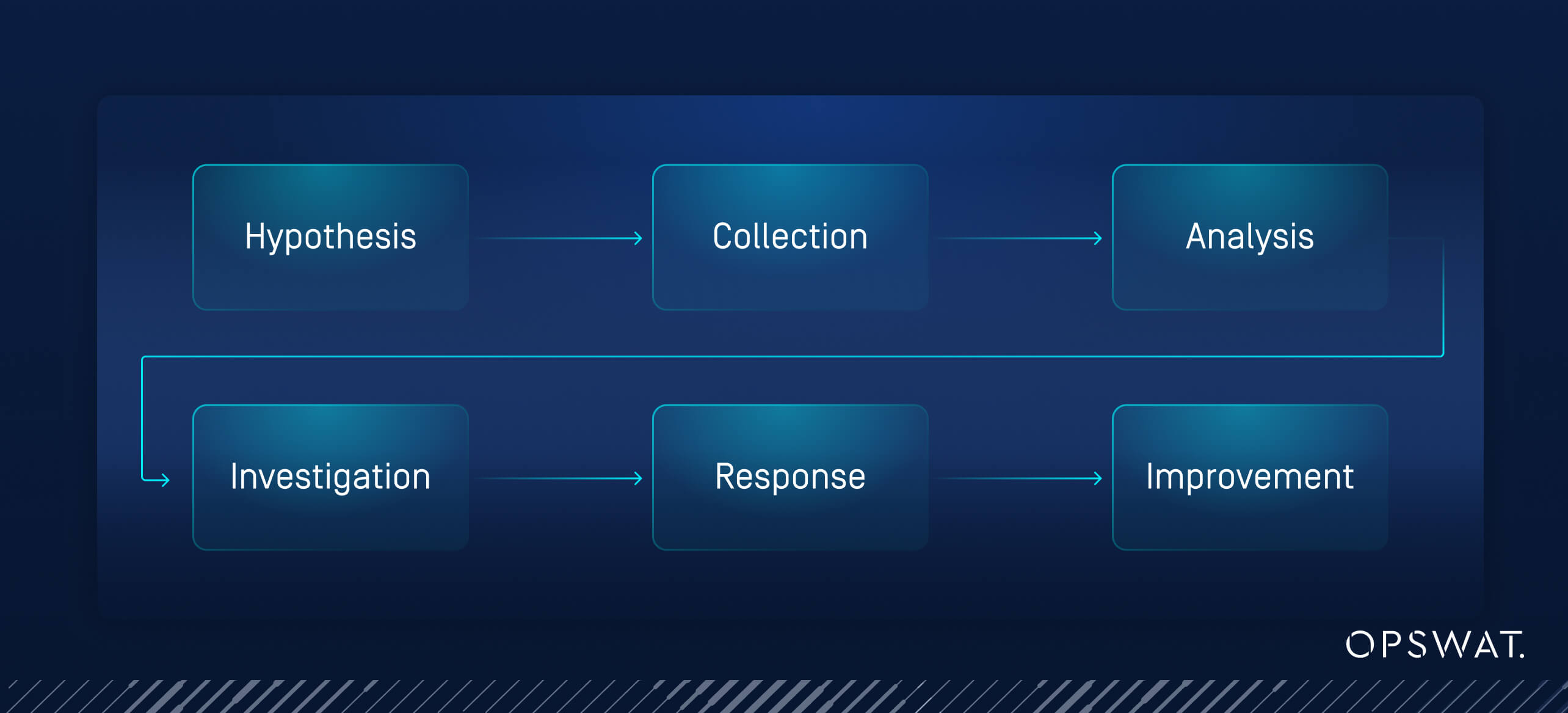

Procesul de căutare a amenințărilor cibernetice implică de obicei mai mulți pași cheie:

- Generarea de ipoteze: Pe baza informațiilor despre amenințări și a cunoștințelor despre mediul organizației, vânătorii de amenințări cibernetice formulează ipoteze cu privire la potențialele amenințări, luând în considerare atacurile din trecut și amenințările specifice industriei.

- Colectarea datelor: Datele relevante din diverse surse, cum ar fi jurnalele de rețea, telemetria endpoint-urilor și mediile cloud sunt colectate pentru o analiză cuprinzătoare.

- Analiza datelor: Vânătorii analizează datele colectate pentru a identifica anomalii, modele neobișnuite și comportamente care pot indica activități rău intenționate, uneori utilizând modele statistice și de învățare automată.

- Investigație: Descoperirile suspecte sunt supuse unei investigații aprofundate pentru a determina dacă reprezintă amenințări reale sau fals pozitive, asigurând alocarea eficientă a resurselor.

- Răspuns: Amenințările confirmate sunt abordate rapid prin măsuri de izolare, eradicare și recuperare pentru a reduce daunele potențiale.

- Îmbunătățirea continuă: Informațiile obținute în urma fiecărei vânători proactive de amenințări sunt utilizate pentru a perfecționa politicile de securitate, a îmbunătăți sistemele automate de detectare a amenințărilor și a îmbunătăți vânătorile viitoare.

Tipuri de vânătoare de amenințări cibernetice

Metodologiile de căutare a amenințărilor pot fi clasificate în patru tipuri principale:

| Vânătoare structurată | Utilizează ipoteze bazate pe criteriile cunoscute privind tacticile, tehnicile și procedurile (TTP) adversarilor pentru a ghida vânătoarea, asigurând o abordare metodică. |

| Vânătoare nestructurată | Stimulată de intuiție și mai puțin axată pe indicatorii cunoscuți de compromitere (IOC), această metodă implică o căutare mai flexibilă a activităților rău intenționate înainte și după declanșările identificate. |

| Vânătoare situațională sau bazată pe entități | Se concentrează asupra entităților cu risc ridicat sau de mare valoare, cum ar fi datele sensibile sau resursele informatice critice, ajutând la prioritizarea eforturilor de investigare a amenințărilor cibernetice. |

| Vânătoare asistată de învățarea automată | Utilizează inteligența artificială pentru a detecta anomaliile și pentru a asista analiștii umani în identificarea potențialelor amenințări mai eficient, îmbunătățind scalabilitatea. |

Modele de vânătoare de amenințări

Mai multe modele ghidează practicile de vânătoare de amenințări:

- Vânătoare bazată pe informații: Se bazează pe fluxuri de informații privind amenințările, cum ar fi IOC, adrese IP și nume de domenii, pentru a identifica potențiale amenințări cibernetice bazate pe surse externe de informații. Aceasta este adesea considerată o abordare mai puțin matură și mai puțin eficientă a vânătorii de adversari, dar poate fi utilă în unele cazuri.

- Vânătoare bazată pe ipoteze: Implică crearea de ipoteze bazate pe analiză, informații sau cunoașterea situației pentru a ghida procesul de vânătoare către amenințări necunoscute.

- Investigarea cu ajutorul indicatorilor de atac (IOA): Se concentrează pe identificarea comportamentelor adversarului și a modelelor de atac pentru a detecta amenințările la adresa securității cibernetice înainte ca acestea să fie puse în aplicare.

- Vânătoare bazată pe comportament: Detectează comportamentele anormale ale utilizatorilor și ale rețelei mai degrabă decât să se bazeze pe indicatori predefiniți, oferind o metodă de detectare mai dinamică.

Instrumente esențiale de vânătoare de amenințări

Vânătoarea eficientă de amenințări necesită o suită de instrumente specializate:

- Sisteme de gestionare a informațiilor și evenimentelor de securitate (SIEM): Agregarea și analiza alertelor de securitate din diverse surse.

- Soluții EDR (Endpoint Detection and Response): Monitorizați activitățile endpoint-urilor pentru a detecta și a răspunde amenințărilor ratate de sistemele automate. Produsele EDR produc un set bogat de date cu privire la activitatea care are loc la punctele finale ale unei organizații, oferind oportunități de a scoate la suprafață în mod continuu descoperirile pe măsură ce sunt cercetate noi tactici, tehnici și proceduri (TTP) bazate pe gazdă.

- Soluții de detectare și răspuns în rețea (NDR): Monitorizați și analizați traficul de rețea pentru a detecta activitatea adversarului bazată pe comunicațiile de rețea. Multiple tactici comune ale adversarilor se bazează pe rețele, inclusiv deplasarea laterală, comanda și controlul și exfiltrarea datelor. Semnalele generate la nivelul rețelei pot fi utile pentru identificarea semnelor de activitate a actorilor amenințători.

- Servicii gestionate de detectare și răspuns (MDR): Furnizarea de capacități externalizate de detectare și răspuns la amenințări.

- Platforme de analiză a securității: Utilizați analiza avansată, inclusiv învățarea automată, pentru a identifica anomaliile și potențialele amenințări. Aceste tipuri de sisteme sunt esențiale pentru agregarea datelor despre evenimente, analizarea lor în moduri semnificative și prezentarea de informații care să permită obținerea unor rezultate esențiale în ceea ce privește vânătoarea de amenințări cibernetice.

- Platforme deThreat Intelligence : Agregarea datelor de informații privind amenințările din diverse surse pentru a ajuta la identificarea amenințărilor.

- User and Entity Behavior Analytics (UEBA): Analizați modelele de comportament ale utilizatorilor pentru a detecta potențiale amenințări interne sau conturi compromise.

Threat Hunting vs. Threat Intelligence

Deși vânătoarea de amenințări și informațiile privind amenințările sunt strâns legate, acestea au roluri distincte, dar complementare în securitatea cibernetică.

Informațiile privind amenințările implică colectarea, analiza și diseminarea de informații privind amenințările existente și emergente, permițând organizațiilor să anticipeze potențialele atacuri. Ele oferă echipelor de securitate informații valoroase, inclusiv vectori de atac, comportamente ale adversarilor și vulnerabilități emergente, care pot fi utilizate pentru a îmbunătăți măsurile defensive.

Pe de altă parte, vânătoarea de amenințări este o abordare activă, practică, în care analiștii caută în mod proactiv amenințări în rețeaua organizației lor. În loc să aștepte alerte sau indicatori cunoscuți de compromitere, vânătorii de amenințări utilizează informațiile furnizate de informațiile privind amenințările pentru a investiga potențiale amenințări ascunse pe care instrumentele de securitate automate le-ar putea omite.

În timp ce informațiile privind amenințările sprijină vânătoarea de amenințări prin furnizarea de date esențiale, vânătoarea de amenințări rafinează informațiile privind amenințările prin descoperirea de noi metodologii de atac și vulnerabilități, făcând ambele practici esențiale pentru o strategie de securitate cibernetică bine închegată.

Importanța RetroHunting

O mare parte din discuțiile despre vânarea amenințărilor se referă la datele care au fost colectate și care pot fi ulterior analizate pentru a scoate la iveală conștientizarea amenințărilor atunci când sunt alimentate cu informații noi. Multe soluții de securitate cibernetică funcționează în acest fel, furnizând date care pot fi analizate în timp real sau ulterior.

Cu toate acestea, unele soluții funcționează doar în timp real; ele analizează datele care se află în context la momentul respectiv, iar atunci când datele respective au ieșit din context, nu este posibilă o analiză la același nivel de profunzime în viitor. Exemplele includ unele forme de analiză a datelor de rețea, cum ar fi sistemele de detectare a intruziunilor (IDS), software-ul antivirus care inspectează conținutul fișierelor în momentul în care sunt accesate sau create, precum și mai multe tipuri de conducte de detectare care sunt construite pentru a analiza datele în flux și apoi a le elimina.

Vânătoarea de amenințări cibernetice ne reamintește că unele amenințări sunt dificil de detectat în timp real și că, de multe ori, acestea vor fi detectate doar într-un moment viitor, când se vor cunoaște mai multe informații despre o amenințare.

Vânătoarea retroactivă ("RetroHunting") este o metodă de retrospecție care permite analizarea datelor de rețea și a fișierelor colectate anterior, utilizând cunoștințele actuale îmbunătățite despre peisajul amenințărilor. Construită pentru echipele de vânătoare de amenințări, suita de soluții OPSWATde triaj, analiză și control (TAC), inclusiv MetaDefender NDR, implementează RetroHunting pentru a ajuta apărătorii să reanalizeze datele folosind semnături de detecție actualizate, scoțând la suprafață amenințările care trec de apărare.

Aceasta este o metodă dovedită de fuzionare a beneficiilor informațiilor despre amenințări, a ingineriei de detectare, a vânătorii de amenințări și a răspunsului la incidente într-un model defensiv complet. Clienții care utilizează RetroHunt detectează și remediază mai multe puncte de sprijin active ale adversarilor în mediile lor decât folosind doar analiza standard în timp real.

Înțelegerea tacticilor, tehnicilor și procedurilor (TTP)

Tacticile, tehnicile și procedurile (TTP) sunt fundamentale pentru înțelegerea și contracararea amenințărilor informatice.

Tactica se referă la obiectivele de nivel înalt pe care un atacator urmărește să le atingă, cum ar fi obținerea accesului inițial la un sistem sau exfiltrarea de date sensibile.

Tehnicile descriu metodele specifice utilizate pentru atingerea acestor obiective, cum ar fi spear-phishing pentru furtul de acreditări sau escaladarea privilegiilor pentru a obține acces mai profund la rețea.

Procedurile descriu executarea pas cu pas a acestor tehnici, variind adesea în funcție de nivelul de competență al atacatorului și de resursele disponibile.

Prin analizarea TTP, vânătorii de amenințări pot anticipa și identifica amenințările cibernetice înainte ca acestea să se materializeze. În loc să reacționeze la alerte individuale, echipele de securitate se pot concentra pe urmărirea modelelor de comportament ale adversarilor, ceea ce facilitează detectarea atacurilor în curs de desfășurare și prezicerea potențialilor pași următori.

Înțelegerea TTP-urilor permite organizațiilor să dezvolte strategii defensive mai bune, să își consolideze sistemele împotriva tehnicilor specifice de atac și să își îmbunătățească rezistența generală la securitatea cibernetică.

Reducerea timpului de staționare

Timpul de așteptare se referă la durata în care un actor care reprezintă o amenințare rămâne nedetectat în cadrul unei rețele. Reducerea timpului de așteptare este vitală pentru a minimiza daunele potențiale cauzate de amenințările cibernetice. Vânătoarea proactivă de amenințări poate reduce semnificativ timpul de așteptare prin identificarea și atenuarea amenințărilor înainte ca acestea să își poată îndeplini pe deplin obiectivele malițioase.

Exemple practice de vânătoare de amenințări

O echipă de securitate observă solicitări neobișnuite de autentificare la mai multe puncte finale. Folosind metodologii de vânătoare de amenințări, ei descoperă un atacator care încearcă să se deplaseze lateral în cadrul rețelei, ceea ce le permite să limiteze impactul și să prevină exfiltrarea datelor.

O companie se confruntă cu o creștere bruscă a traficului de rețea către un domeniu necunoscut. Vânătorii de amenințări investighează și descoperă un troian backdoor care comunică cu un server de comandă și control (C2), ceea ce le permite să limiteze amenințarea înainte ca aceasta să se răspândească.

Vânătorii de amenințări detectează un comportament anormal al unui cont de utilizator privilegiat care încearcă să acceseze fișiere sensibile. Investigația arată că o persoană din interior exfiltra date confidențiale, ceea ce duce la luarea de măsuri imediate pentru a preveni alte daune.

Adversarii pot utiliza o serie de metode ascunse de persistență pentru a păstra accesul la un mediu țintă în cazul în care pierd accesul prin metode primare. Vânătorii de amenințări întocmesc o listă a tehnicilor de persistență care pot fi utilizate în mediul lor, verifică utilizarea abuzivă a acestor metode și identifică un web shell pe un server compromis pe care un adversar l-a plantat la începutul anului.

Consolidarea securității cibernetice prin vânătoarea proactivă de amenințări

Vânătoarea de amenințări este o componentă esențială a unei strategii proactive de securitate cibernetică. Prin căutarea continuă a amenințărilor ascunse, organizațiile își pot îmbunătăți în mod semnificativ poziția de securitate, pot reduce timpul de așteptare al atacurilor și pot atenua daunele potențiale cauzate de amenințările cibernetice.

Pentru a rămâne în fața adversarilor cibernetici, organizațiile ar trebui să investească în instrumente de căutare a amenințărilor, să dezvolte expertiză internă și să utilizeze soluții avansate de informații privind amenințările.

Faceți pasul următor

Explorați modul în care soluțiile OPSWAT Threat Intelligence vă pot îmbunătăți capacitățile de vânătoare de amenințări și consolida apărarea de securitate a organizației dumneavoastră.

Întrebări frecvente

Ce este vânătoarea de amenințări?

Vânătoarea de amenințări este procesul proactiv de căutare prin rețele, puncte terminale și seturi de date pentru a detecta amenințările cibernetice care au ocolit măsurile de securitate tradiționale. Spre deosebire de securitatea reactivă, vânătoarea de amenințări se bazează pe expertiza umană pentru a descoperi amenințări ascunse sau avansate pe care sistemele automate le-ar putea omite.

Ce rol joacă vânătorii de amenințări în securitatea cibernetică?

Vânătorii de amenințări sunt profesioniști în domeniul securității cibernetice care caută în mod activ amenințările înainte ca acestea să provoace daune. Aceștia analizează traficul de rețea, revizuiesc jurnalele de securitate și identifică anomaliile care pot semnala un atac. Munca lor consolidează securitatea prin descoperirea amenințărilor ascunse, perfecționarea sistemelor de detectare și orientarea îmbunătățirilor defensive.

De ce este importantă vânătoarea de amenințări pentru infrastructurile critice?

Vânătoarea de amenințări este esențială pentru protejarea infrastructurilor critice, deoarece actorii avansați ai amenințărilor folosesc adesea tactici ascunse care eludează instrumentele de securitate standard. Fără o vânătoare activă a amenințărilor, aceste atacuri pot rămâne nedetectate pentru perioade lungi de timp. Vânătoarea de amenințări contribuie la reducerea timpului de așteptare, la îmbunătățirea răspunsului la incidente și la susținerea conformității cu reglementările privind securitatea cibernetică.

Cum funcționează vânătoarea de amenințări cibernetice?

Vânătoarea de amenințări cibernetice urmează un proces în mai multe etape:

Generarea de ipoteze: Formarea de teorii pe baza informațiilor și a amenințărilor din trecut.

Colectarea datelor: Colectarea jurnalelor, telemetriei și a altor date relevante.

Analiza datelor: Identificarea modelelor sau anomaliilor care pot semnala o amenințare.

Investigații: Validarea constatărilor și eliminarea falselor rezultate pozitive.

Răspuns: Acționarea asupra amenințărilor confirmate pentru a le limita și a le rezolva.

Îmbunătățirea continuă: Utilizarea informațiilor obținute în urma fiecărei vânători pentru a consolida apărarea viitoare.

Care sunt tipurile de vânătoare de amenințări cibernetice?

Cele patru tipuri principale de vânătoare de amenințări sunt:

Vânătoare structurată: Ghidată de ipoteze bazate pe tacticile cunoscute ale adversarului.

Vânătoare nestructurată: Stimulată de intuiția analistului și nu limitată la indicatori predefiniți.

Vânătoare situațională sau orientată pe entități: Se concentrează pe anumite active sau entități cu risc ridicat.

Vânătoare asistată de învățare automată: Utilizează inteligența artificială pentru a detecta anomalii și a sprijini analiza umană.

Care sunt principalele modele de vânătoare de amenințări?

Modelele de vânătoare de amenințări includ:

Vânătoare bazată pe informații: Utilizează informații externe precum IOC sau adrese IP.

Vânătoare bazată pe ipoteze: Construiește investigații pornind de la informații analitice sau contextuale.

Investigarea folosind IOA: Se concentrează pe comportamentul adversarului și pe metodele de atac.

Vânătoare bazată pe comportament: Detectează modele anormale de comportament al utilizatorului sau al rețelei.

Ce instrumente sunt esențiale pentru vânătoarea de amenințări?

Instrumentele cheie pentru căutarea eficientă a amenințărilor includ:

Sisteme SIEM (Security Information and Event Management)

Soluții EDREndpoint Detection and Response)

NDR (Network Detection and Response) platforme

Servicii MDR (Managed Detection and Response)

Platforme analitice de securitate

Platforme de informații privind amenințările

Sisteme UEBA (User and Entity Behavior Analytics)

Aceste instrumente ajută la agregarea datelor, detectarea anomaliilor și sprijinirea analizei umane.

Prin ce se deosebește vânătoarea de amenințări de informațiile privind amenințările?

Informațiile privind amenințările adună și analizează informații externe despre amenințări, cum ar fi metodele de atac și vulnerabilitățile. Vânătoarea de amenințări utilizează aceste informații pentru a căuta în mod activ amenințările din mediul unei organizații. Vânătoarea de amenințări este practică și proactivă, în timp ce informațiile privind amenințările sunt în principal bazate pe date și strategice.

Ce este RetroHunting și de ce este important?

RetroHunting este practica de reanalizare a datelor colectate anterior folosind informații actualizate privind amenințările. Aceasta ajută la detectarea amenințărilor care au fost omise în timpul analizei în timp real. Această metodă este deosebit de valoroasă atunci când este vorba de sisteme care elimină datele după procesarea în timp real, cum ar fi anumite IDS sau instrumente de analiză în flux.

Ce sunt TTP-urile în securitatea cibernetică?

TTP înseamnă tactici, tehnici și proceduri:

Tactica: Obiectivele atacatorului (de exemplu, furtul de date).

Tehnici: Metodele utilizate pentru a atinge aceste obiective (de exemplu, phishing).

Proceduri: Etapele sau instrumentele specifice utilizate de atacator.

Analiza TTP ajută echipele de securitate să detecteze modele și să anticipeze acțiunile viitoare, făcând detectarea amenințărilor mai strategică și mai eficientă.

Ce înseamnă reducerea timpului de staționare în securitatea cibernetică?

Timpul de prezență este perioada de timp în care un actor care reprezintă o amenințare rămâne nedetectat într-un sistem. Reducerea timpului de așteptare minimizează daunele potențiale prin identificarea amenințărilor mai devreme în ciclul de viață al atacului. Vânătoarea de amenințări joacă un rol esențial în reducerea timpului de așteptare prin detectarea și reacția timpurie.

Care sunt câteva exemple de vânătoare de amenințări în practică?

- Detectarea mișcărilor laterale: Identificarea tentativelor de acces neautorizat la punctele terminale.

Identificarea programelor malware stealthy: investigarea traficului anormal de rețea către domenii necunoscute.

Vânătoare de amenințări din interior: Descoperirea comportamentelor neobișnuite din conturile utilizatorilor privilegiați.

Detectarea persistenței backup-ului: Auditul tehnicilor de persistență și descoperirea programelor malware ascunse.

Cum consolidează vânătoarea de amenințări securitatea cibernetică?

Vânătoarea de amenințări îmbunătățește securitatea cibernetică permițând organizațiilor să detecteze amenințările care se sustrag apărării automate. Îmbunătățește răspunsul la incidente, reduce timpul de așteptare și susține o cultură proactivă a securității.