- Ce este securitatea CI/CD?

- Explicarea conductei CI/CD

- Riscuri legate de conducta de securitate CI/CD

- Top 10 OWASP

- Provocări de securitate CI/CD

- Cum să Secure o conductă CI/CD

- Cele mai bune practici de securitate CI/CD

- Unde este securitatea CI/CD cea mai critică?

- Protejați-vă proiectul cu securitatea CI/CD

- Întrebări frecvente

Ce este securitatea CI/CD?

Securitatea CI/CD constă în distribuirea practicilor și măsurilor de securitate de-a lungul procesului de integrare continuă și livrare continuă (CI/CD). Aceasta se concentrează pe protejarea proceselor automate utilizate în dezvoltarea de software pentru a asigura integritatea, siguranța și fiabilitatea modificărilor de cod de la dezvoltare până la implementare.

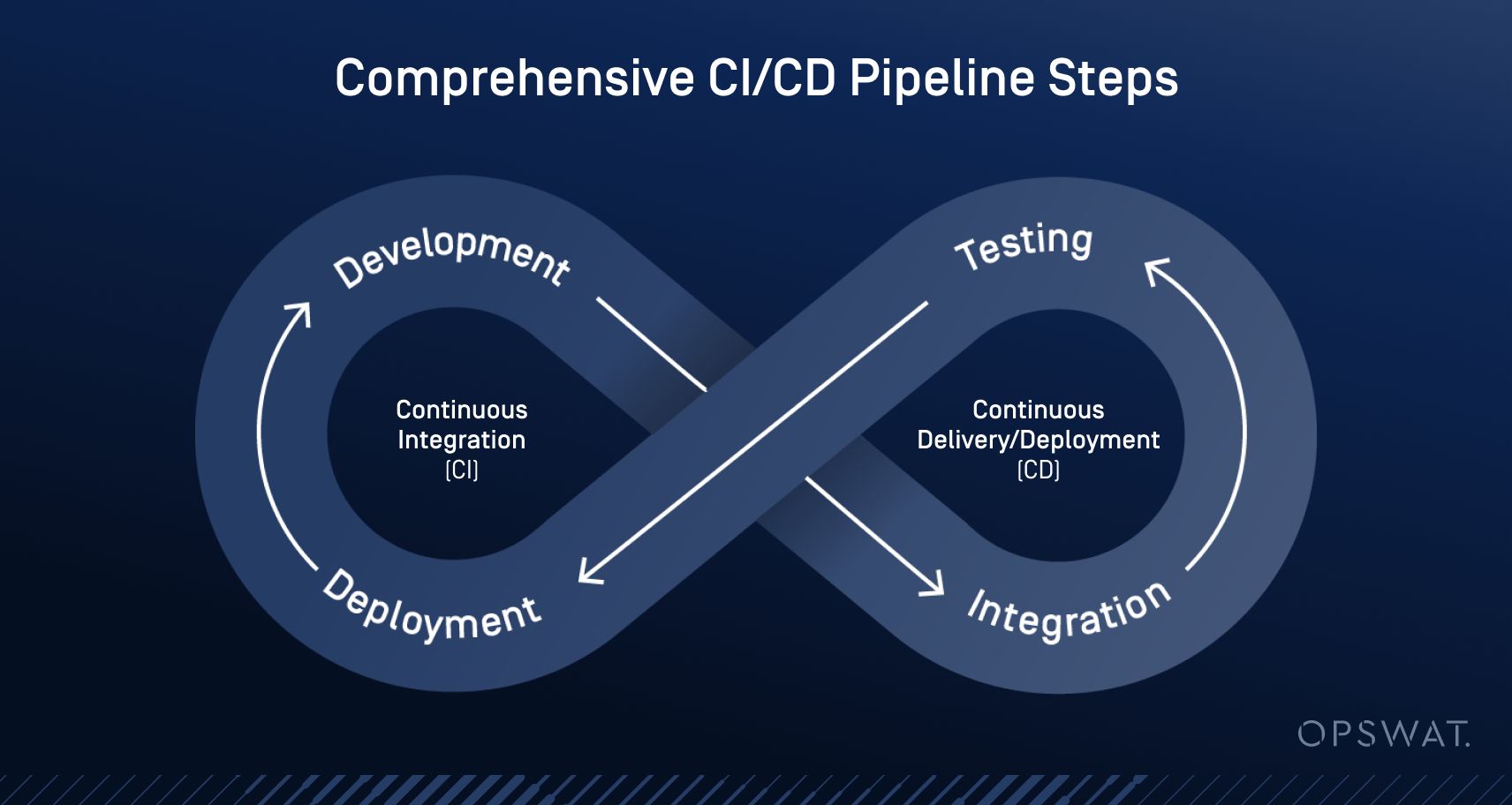

Integrarea continuă (Continuous Integration - CI) presupune fuzionarea frecventă a codului într-un depozit central și integrarea instrumentelor terțe pentru automatizarea sarcinilor de creare a aplicațiilor, cum ar fi testarea, dezvoltarea și gestionarea depozitelor. Continuous Delivery/Deployment (CD) extinde acest lucru prin automatizarea implementării acestor modificări în producție sau în alte medii.

Atunci când este implementat eficient, CI/CD crește viteza de dezvoltare, consecvența și fiabilitatea livrării. Însă, fără controale de securitate adecvate, aceste conducte pot introduce vulnerabilități, expune date sensibile și compromite integritatea aplicației.

Securitatea CI/CD eficientă asigură că modificările codului sunt sigure, accesul este controlat, iar întregul ciclu de viață al dezvoltării software (SDLC) este protejat de amenințări potențiale și activități rău intenționate.

Explicarea conductei CI/CD

Conducta CI/CD acoperă integrarea și implementarea de cod nou într-o bază de cod existentă, care ar putea fi caracteristici adăugate, îmbunătățiri ale calității vieții sau corecții de securitate și erori. Pentru majoritatea organizațiilor, o conductă CI/CD solidă ar include majoritatea sau toate etapele următoare:

Riscuri legate de conducta de securitate CI/CD

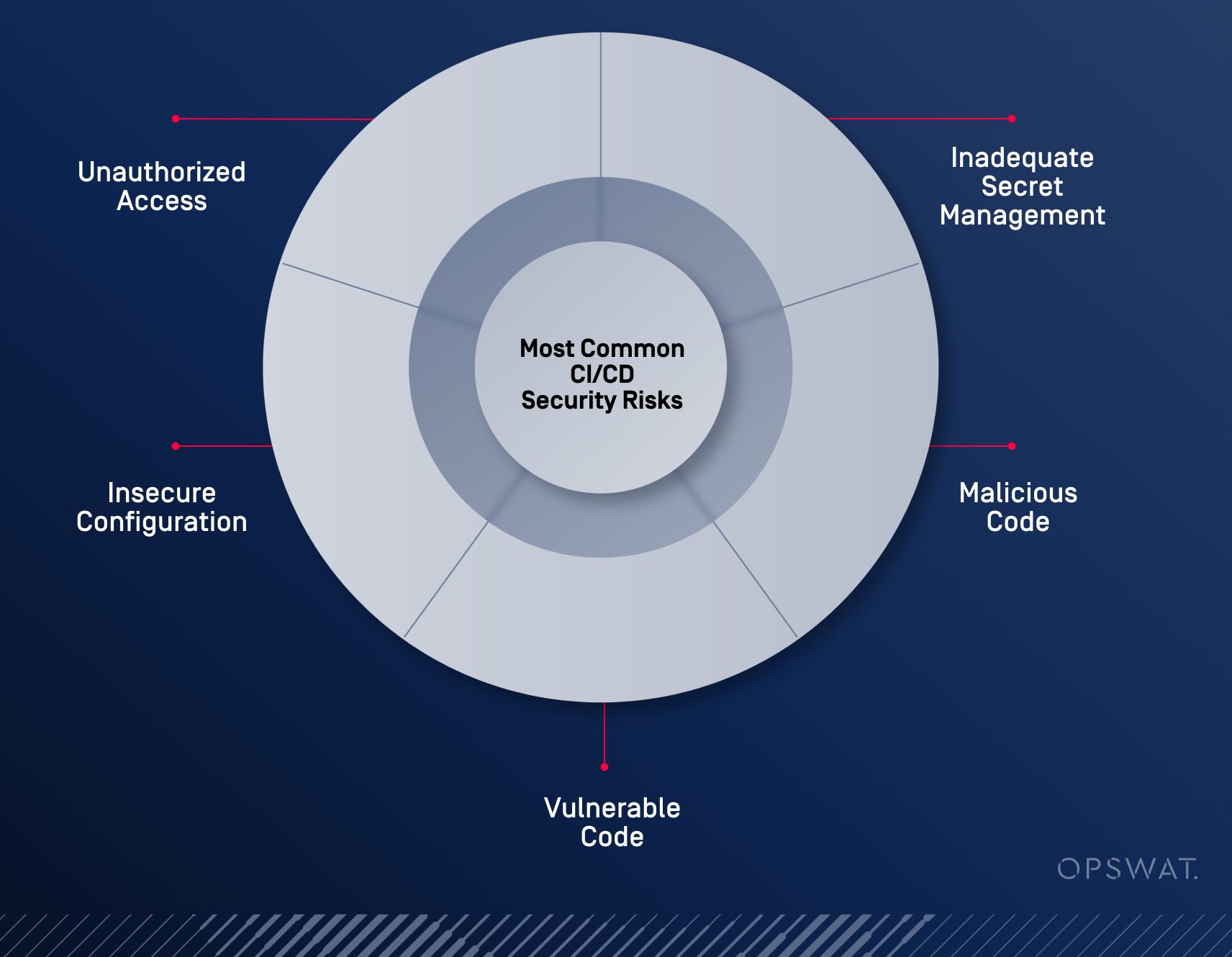

Existența unei conducte CI/CD raționalizate fără măsuri de securitate adecvate înseamnă că actorii amenințători pot exploata etapele din acest proces pentru a compromite întreaga bază de cod. Unele dintre cele mai comune riscuri de securitate CI CD includ:

Persoanele neautorizate care obțin acces la conducta CI/CD pot injecta coduri malițioase sau accesa informații sensibile.

Gestionarea necorespunzătoare a secretelor, cum ar fi cheile API și parolele, poate duce la acces neautorizat și la încălcarea securității datelor.

Introducerea de cod malițios prin dependențe sau injectarea directă de cod poate compromite aplicația și datele acesteia.

Vulnerabilitățile de securitate din baza de cod, precum și vulnerabilitățile introduse de componente terțe, dacă nu sunt detectate și abordate, pot fi exploatate de atacatori.

Instrumentele și mediile CI/CD prost configurate pot deschide căi pentru atacuri și scurgeri de date.

Există numeroase rezultate nefavorabile care ar putea apărea ca urmare a neprotejării procesului CI/CD, inclusiv:

- Un server CI/CD compromis care conduce la implementarea de malware într-un mediu de producție.

- Acces neautorizat și expunerea datelor sensibile din cauza credențialelor codate în codul sursă.

- Injectarea de cod malițios printr-o dependență neprotejată a unei terțe părți, ceea ce duce la un atac asupra lanțului de aprovizionare.

Top 10 OWASP

Top 10 al Open Web Application Security Project (OWASP) este o listă cuprinzătoare a celor mai comune riscuri de securitate a aplicațiilor web, derivată din cercetări și sondaje extinse. Actualizată periodic, lista este recunoscută pe scară largă ca un punct de referință al industriei pentru dezvoltarea de aplicații web sigure. Riscurile cheie includ:

Serverele de aplicații extrem de configurabile, cadrele și infrastructura cloud pot avea configurații de securitate greșite, cum ar fi permisiuni prea largi, valori implicite nesigure neschimbate sau mesaje de eroare prea revelatoare, oferind atacatorilor modalități ușoare de a compromite aplicațiile.

Implementarea necorespunzătoare a autentificării și a restricțiilor de acces poate permite atacatorilor să acceseze cu ușurință resurse restricționate. Utilizatorii neautorizați pot obține acces la fișiere sensibile, sisteme sau setări ale privilegiilor utilizatorilor.

Aceste atacuri exploatează vulnerabilitățile din aplicațiile web care acceptă date compromise, cum ar fi injecția SQL, injecția de comenzi OS și Cross Site Scripting (XSS). Prin injectarea de cod malițios în câmpurile de intrare, atacatorii pot executa comenzi neautorizate, accesa baze de date sensibile și controla sisteme.

Probleme precum cheile criptografice slabe, algoritmii învechiți sau parolele codate greu pot duce la expunerea datelor sensibile.

Adăugată în Top Ten OWASP 2021, această categorie se concentrează pe defectele fundamentale de proiectare și pe controalele ineficiente, mai degrabă decât pe implementările slabe sau defectuoase.

Provocări de securitate CI/CD

Dezvoltatorii se confruntă cu mai multe provocări critice de securitate pe parcursul SDLC și al proceselor CI CD.

Lipsa de vizibilitate și de conștientizare a secretelor și a datelor sensibile poate duce la probleme legate de partajarea și urmărirea informațiilor sensibile. Gestionarea eficientă a secretelor implică stocarea și manipularea în siguranță a secretelor precum cheile API , parolele și certificatele. Nevoia frecventă de a accesa și stoca aceste informații reprezintă un potențial vector de atac pentru actorii amenințători.

Dezvoltatorii trebuie, de asemenea, să se confrunte cu prezența neașteptată a codului rău intenționat, care poate fi injectat fie prin intervenție externă, fie intern, de către angajați care acționează în mod rău intenționat sau ale căror acreditări sunt furate și utilizate în mod abuziv. Acest cod poate proveni, de asemenea, din surse neverificate sau din dependențe terțe neactualizate.

Este esențială monitorizarea și scanarea continuă a vulnerabilităților cunoscute în baza de cod și în dependențe. Actorii amenințători pot profita de aceste vulnerabilități nerezolvate pentru a prolifera coduri malițioase.

În cele din urmă, codul sursă în sine poate fi amenințat de accesul neautorizat și de falsificare. Fără audituri regulate și fără respectarea celor mai bune practici de gestionare a codului sursă, integritatea și securitatea bazei de cod ar putea fi compromise.

Cum să Secure o conductă CI/CD

Pentru a face față acestor provocări în procesul CI/CD, dezvoltatorii trebuie să implementeze măsuri de securitate solide, inclusiv:

Care sunt cele mai bune practici de securitate CI/CD?

Deși măsurile de securitate sunt esențiale, dezvoltatorii trebuie, de asemenea, să adopte practici continue pe parcursul SDLC pentru a se asigura că măsurile de securitate CI/CD sunt implementate cât mai eficient posibil.

Mențineți dependențele la zi pentru a reduce riscul de vulnerabilități. Utilizați instrumente precum Dependabot și Renovate pentru a automatiza actualizările dependențelor.

Efectuați audituri de securitate periodice ale conductei CI/CD pentru a identifica și aborda riscurile potențiale. Auditurile de securitate contribuie la menținerea conformității și la asigurarea eficacității măsurilor de securitate.

Unde este securitatea CI/CD cea mai critică?

Când vine vorba de conductele de securitate CI/CD, care sunt procesele și echipele cele mai afectate? Înțelegerea acestui aspect este esențială pentru a ne asigura că îmbunătățirile și resursele de securitate sunt alocate echipelor potrivite.

Integrarea practicilor de securitate în procesul DevOps asigură un ciclu de viață de dezvoltare sigur. DevSecOps subliniază importanța securității în fiecare etapă a conductei CI/CD.

Protejarea lanțului de aprovizionare cu software împotriva vulnerabilităților și amenințărilor implică verificarea dependențelor față de terți și implementarea controalelor de securitate pentru întregul lanț de aprovizionare.

Protejați-vă proiectul cu securitatea CI/CD

Asigurarea securității în conductele CI/CD este esențială pentru protejarea integrității software-ului, prevenirea accesului neautorizat și reducerea riscurilor asociate cu dezvoltarea și implementarea software-ului. Prin implementarea unor practici de securitate CI/CD cuprinzătoare și pe mai multe niveluri și prin utilizarea unor instrumente CI/CD sigure, organizațiile își pot proteja procesele CI/CD și pot furniza software sigur. Măsurile eficiente de securitate CI/CD sporesc fiabilitatea și fiabilitatea software-ului, asigurându-se că acesta îndeplinește atât cerințele funcționale, cât și pe cele de securitate.

Aflați cum MetaDefender Software Supply Chain de la OPSWATsecurizează întregul lanț de aprovizionare, asigurând o protecție completă pentru proiectul dumneavoastră.

Întrebări frecvente

Ce este securitatea CI/CD?

Securitatea CI/CD constă în distribuirea practicilor și măsurilor de securitate de-a lungul procesului de integrare continuă și livrare continuă (CI/CD). Aceasta se concentrează pe protejarea proceselor automate utilizate în dezvoltarea de software pentru a asigura integritatea, siguranța și fiabilitatea modificărilor de cod de la dezvoltare până la implementare.

Ce include o conductă CI/CD?

Conducta CI/CD acoperă integrarea și implementarea de cod nou într-o bază de cod existentă, care ar putea fi caracteristici adăugate, îmbunătățiri ale calității vieții sau corecții de securitate și erori. Pentru majoritatea organizațiilor, o conductă CI/CD robustă include etapele de dezvoltare, integrare, testare și implementare.

De ce sunt în pericol conductele CI/CD?

O conductă CI/CD raționalizată fără măsuri de securitate adecvate lasă lacune pe care le pot exploata actorii amenințători. Riscurile comune includ accesul neautorizat, gestionarea inadecvată a secretelor, injectarea de coduri rău intenționate, coduri vulnerabile și configurații nesigure. Aceste puncte slabe pot compromite software-ul și expune date sensibile.

Care sunt cele mai frecvente riscuri de securitate CI/CD?

- Acces neautorizat: Atacatorii care obțin acces la conducta CI/CD pot injecta cod sau fura informații.

Gestionarea necorespunzătoare a secretelor: Gestionarea necorespunzătoare a cheilor API sau a parolelor poate cauza breșe.

Cod malițios: Codul injectat de actori amenințători sau de dependențe poate compromite aplicațiile.

Cod vulnerabil: Codul nepotrivit sau defectuos deschide ușa exploatării.

Configurație nesigură: Mediile prost configurate pot duce la scurgeri de date sau la pierderea controlului.

Ce este Top 10 OWASP și de ce este important?

Top 10 OWASP este o listă actualizată periodic a celor mai frecvente riscuri de securitate a aplicațiilor web. Aceasta include probleme precum configurarea greșită a securității, controlul accesului încălcat, injectarea, eșecurile criptografice și proiectarea nesigură. Aceasta servește drept punct de referință în industrie pentru identificarea și abordarea problemelor de securitate.

Cu ce provocări de securitate se confruntă dezvoltatorii în CI/CD?

Dezvoltatorii se confruntă adesea cu lipsa de vizibilitate asupra secretelor, cu coduri rău intenționate introduse prin dependențe și cu vulnerabilități nerezolvate. Accesul neautorizat la codul sursă și gestionarea necorespunzătoare a secretelor sporesc riscurile. Aceste provocări evidențiază necesitatea unei monitorizări consecvente a securității și a unor practici de dezvoltare sigure.

Cum puteți securiza o conductă CI/CD?

- Gestionarea secretelor: Utilizați seifuri criptate pentru stocarea acreditărilor.

Teste automatizate de securitate: Integrați instrumente pentru detectarea timpurie a vulnerabilităților.

Securitatea codului sursă: Utilizați revizuirea codurilor și controlul accesului.

Principiul celui mai mic privilegiu (Least Privilege Principle): Limitați accesul doar la ceea ce este necesar.

Securitatea mediului: Izolați mediile de dezvoltare și producție cu controale adecvate.

Care sunt cele mai bune practici pentru securitatea CI/CD?

- Actualizați în mod regulat dependențele de la terți.

Efectuarea de audituri de securitate ale conductei CI/CD.

Monitorizarea conductei în ceea ce privește amenințările cu ajutorul sistemelor de logare și alertă.

Unde este securitatea CI/CD cea mai critică?

Securitatea CI/CD este esențială în domenii precum:

DevSecOps

Testarea securității aplicațiilor

Container Securitate

Infrastructura ca cod (IaC)

Conformitate și guvernanță

Securitatea Supply Chain

Patch Management

Răspuns la incidente

Securitatea microserviciilor

De ce este importantă securizarea conductelor CI/CD?

Securizarea conductelor CI/CD este esențială pentru protejarea integrității software-ului, prevenirea accesului neautorizat și reducerea riscurilor de-a lungul ciclului de viață al dezvoltării software-ului. Securitatea CI/CD robustă ajută la asigurarea livrării de software sigur, fiabil și conform.