Emotet, Qakbot, Remote Access Trojan (RAT) - ce au în comun? - Toate au fost livrate prin intermediul fișierelor Microsoft Office OneNote.

Când Microsoft a dezactivat macro-urile în mod implicit în 2022, atacatorii au trecut la utilizarea unor mecanisme de livrare care nu se bazează pe macro-uri, iar fișierul OneNote a fost înlocuitorul perfect.

Sunt fișierele OneNote Secure?

OneNote este o aplicație de productivitate populară din suita Microsoft Office, folosită de milioane de oameni din întreaga lume. Datorită versatilității sale, OneNote a devenit un instrument convenabil pentru luarea de notițe, gestionarea informațiilor și, din păcate, pentru distribuirea de programe malware.

OneNote utilizează un tip de fișier proprietar, identificat prin extensia de fișier .one, care permite utilizatorilor să formateze notițe cu text bogat, scris de mână digital și obiecte, inclusiv imagini și multimedia. Deși fișierele OneNote nu sunt malițioase, hackerii exploatează complexitatea acestora pentru a furniza programe malware prin încorporarea de comenzi malițioase în fișier. Aceste comenzi pot descărca programe malware pe dispozitivul utilizatorului, ducând la consecințe devastatoare, cum ar fi pierderea de date, dispozitive compromise, furtul de identitate sau fraude financiare.

OneNote devine din ce în ce mai popular și mai accesibil, dar, din păcate, oamenii nu sunt conștienți de riscurile de securitate. Această lipsă de conștientizare face ca atacatorii să poată încorpora cu ușurință comenzi malițioase în fișierele OneNote și să îi păcălească pe utilizatori să instaleze programe malware.

Tehnici de atac: Campaniile de distribuire a programelor malware OneNote

Actorii amenințători folosesc diverse tehnici de inginerie socială pentru a răspândi programe malware utilizând fișiere OneNote. Stratagemele lor implică, de obicei, phishing-ul prin e-mail și deghizarea unei sarcini utile malițioase sub o componentă legitimă OneNote.

Imagini

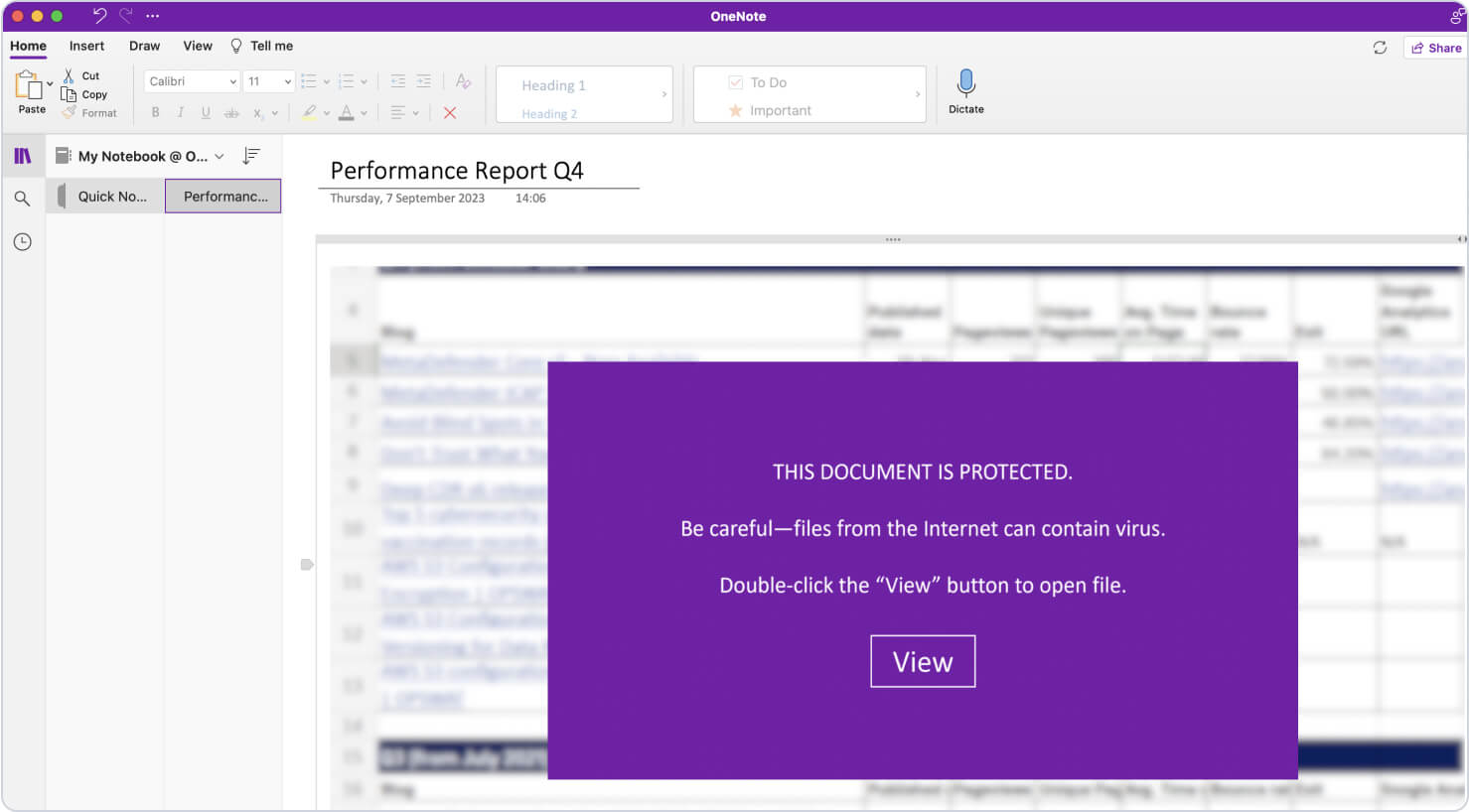

Cercetătorii în domeniul securității au identificat în februarie 2023 o campanie care utilizează o imagine malițioasă pentru a distribui malware-ul Qakbot (cunoscut și sub numele de QBot). Atacatorii i-au păcălit pe utilizatori să facă dublu clic pe un element de design din documentul OneNote. Atunci când o țintă făcea dublu clic pe element, un fișier încorporat executa o serie de comenzi care descărcau și instalau programe malware pe dispozitivul țintă. Această campanie este un exemplu de atacatori care ademenesc utilizatorii neștiutori să descarce programe malware pe sistemele lor prin intermediul fișierelor OneNote.

Exemplu de imagine a modului în care atacatorii pot ascunde un script malițios sub un mesaj în OneNote

Fișiere atașate și campanie de phishing prin e-mail

În cadrul unei alte campanii, atacatorii au trimis e-mailuri de tip reply-chain cu atașamente OneNote malițioase, deghizate în documente legitime (de exemplu, ghiduri, facturi și alte documente). Utilizând o tehnică similară cu cea de mai sus, atacatorul a ascuns un VBScript puternic ofuscat în aceste atașamente, iar atunci când a fost executat, acesta a descărcat și a instalat programul malware Emotet pe dispozitivul victimei sub forma unei biblioteci cu legătură dinamică (DLL). Malware-ul Emotet este foarte periculos, deoarece rulează în liniște pe dispozitivul compromis, furând informații confidențiale (e-mailuri, contacte) sau așteptând comenzi de la serverul de control, cum ar fi descărcarea de sarcini utile suplimentare.

Ca răspuns la atacurile OneNote, Microsoft a blocat utilizatorii să deschidă un fișier încorporat cu o extensie periculoasă începând cu versiunea 2304 în aprilie 2023. OneNote afișează o fereastră de dialog care restricționează capacitatea utilizatorului de a deschide fișierul, dar utilizatorul poate totuși să îl deschidă făcând clic pe "OK".

Hiperlinkuri încorporate

Pe lângă exploatarea fișierelor atașate, atacatorii pot utiliza URL-uri, hyperlink-uri sau imagini din fișierele OneNote pentru a livra programe malware. Tacticile lor de inginerie socială variază, dar scopul final este de a determina victima să execute o sarcină utilă malițioasă.

Împiedicați livrarea de malware OneNote cu dezarmarea și reconstrucția conținutului

TehnologiaOPSWAT Deep Content Disarm and Reconstruction Deep CDR™ Technology) tratează fiecare fișier și componentă de fișier ca pe o potențială amenințare. Atunci când aveți de-a face cu fișiere complexe, cum ar fi OneNote, este important să vă asigurați că nu există componente rău intenționate ascunse, fie că este vorba de un script ascuns în spatele unei imagini, un hyperlink deghizat sau un malware ascuns într-una dintre filele notebook-ului. Aflați mai multe despre toate tipurile de fișiere pe care le acceptă tehnologia Deep CDR™.

Tehnologia Deep CDR™ inspectează fișierul OneNote și orice atașamente, imagini sau alte componente. Apoi le curăță recursiv și elimină orice conținut potențial rău intenționat. În aceeași scanare, tehnologia OPSWAT utilizează mai multe motoare antivirus pentru a detecta malware-ul din interiorul fișierului.

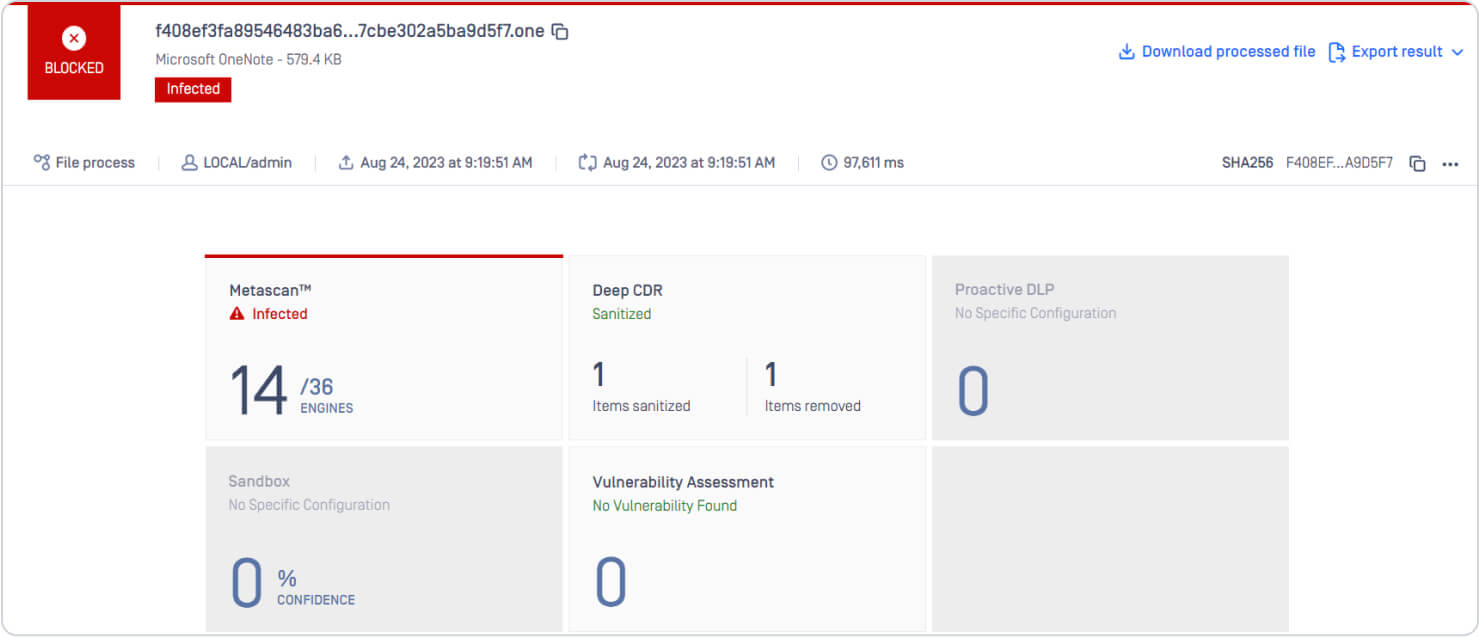

Tehnologia Deep CDR™ detectează obiectele rău intenționate din fișierele OneNote

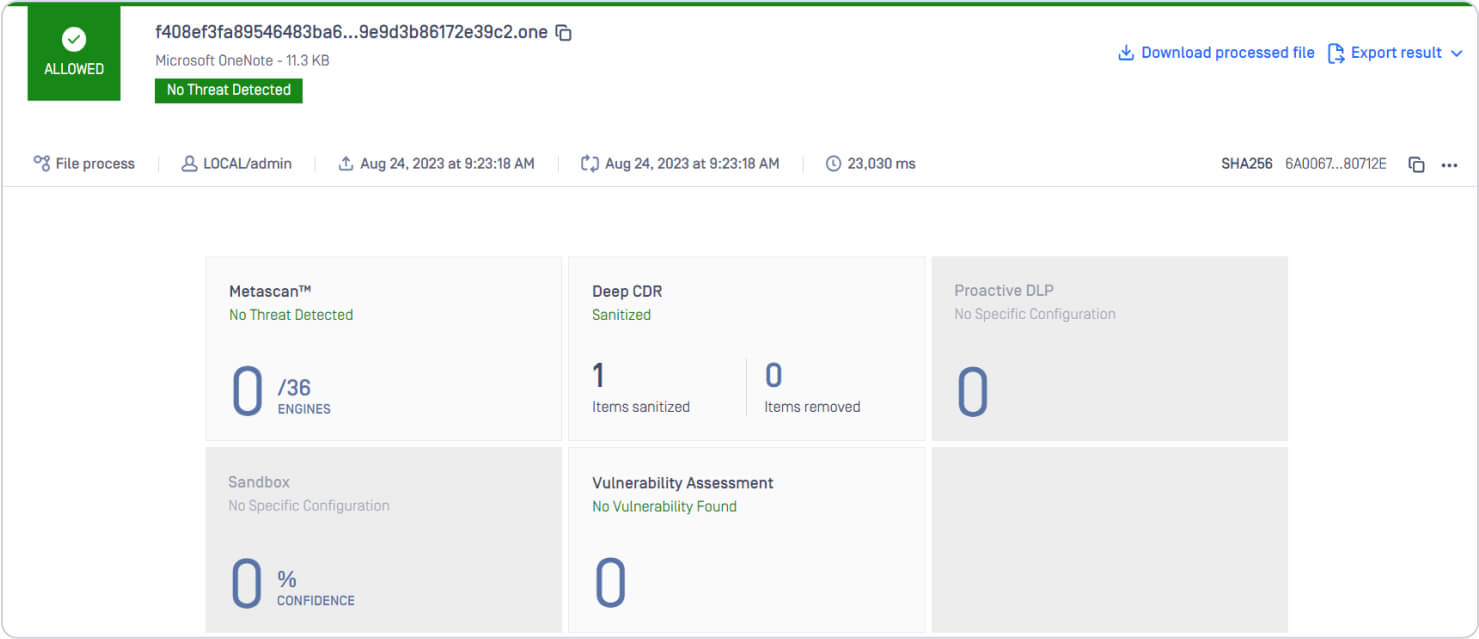

În cele din urmă, tehnologia Deep CDR™ regenerează un fișier OneNote sigur, fără obiecte rău intenționate, păstrând în același timp funcționalitatea originală a fișierului. Tehnologia Deep CDR™ elimină toate amenințările cunoscute și necunoscute, lăsând fișierul sigur de utilizat.

Mai jos este rezultatul scanării MetaDefender Core :

Fișierul regenerat cu tehnologia Deep CDR™ este sigur de utilizat.

O notă finală: Cele mai bune practici pentru a vă proteja fișierele

Pentru a preveni atacurile cibernetice care abuzează de fișierele OneNote, luați în considerare implementarea următoarelor măsuri de securitate:

- Fiți prudenți în ceea ce privește e-mailurile și atașamentele: Fiți precaut atunci când primiți e-mailuri cu atașamente OneNote, în special de la expeditori necunoscuți sau suspecți. Dacă sursa nu este verificată sau pare suspectă, evitați să deschideți atașamentul.

- Păstrați software-ul actualizat: Hackerii exploatează adesea vulnerabilitățile din aplicațiile software pentru a instala programe malware pe dispozitive. Chiar dacă Microsoft a îmbunătățit în mod constant protecția împotriva exploatării vulnerabilităților, atacatorii cibernetici pot viza în continuare organizațiile care utilizează versiuni de software mai vechi, nepotrivite. Pentru a combate acest lucru, mențineți actualizat sistemul de operare, software-ul antivirus și toate aplicațiile relevante. Aplicarea regulată a actualizărilor de software asigură protecția sistemului dvs. împotriva vulnerabilităților cunoscute.

- Aveți grijă cu legăturile din fișierele OneNote: La fel ca în cazul atașamentelor de e-mail, fiți precauți atunci când deschideți link-uri în fișierele OneNote. Aceste linkuri pot duce la site-uri web malițioase care vă pot infecta dispozitivul cu programe malware. Deschideți numai linkuri din surse de încredere și asigurați-vă că site-ul web pe care îl vizitați este legitim și sigur.

- Protecție antivirus: Utilizați un software antivirus de renume pentru a scana fiecare fișier de intrare în căutarea programelor malware cunoscute și necunoscute. Pentru a îmbunătăți eficiența, utilizarea mai multor motoare antivirus va crește ratele de detectare a programelor malware comparativ cu utilizarea unui singur motor. Aflați mai multe despre OPSWAT Multiscanning tehnologie.

- Eliminați toate obiectele potențial dăunătoare: Măsurile de securitate, precum tehnologia Deep CDR™, ajută organizațiile să se protejeze împotriva tehnologiilor malware avansate și evazive, inclusiv amenințări cunoscute și necunoscute, amenințări zero-day și malware nedetectabil și ascuns. Tratarea fiecărui fișier ca pe o potențială amenințare reduce riscul executării accidentale a codului dăunător.

Pentru a afla mai multe despre OPSWAT tehnologii dedetectare și prevenire aamenințărilor, contactați unul dintre experții noștri tehnici.