Povestea din spatele celei mai importante soluții OPSWATde analiză a programelor malware

Nevoia de Sandbox-uri mai inteligente

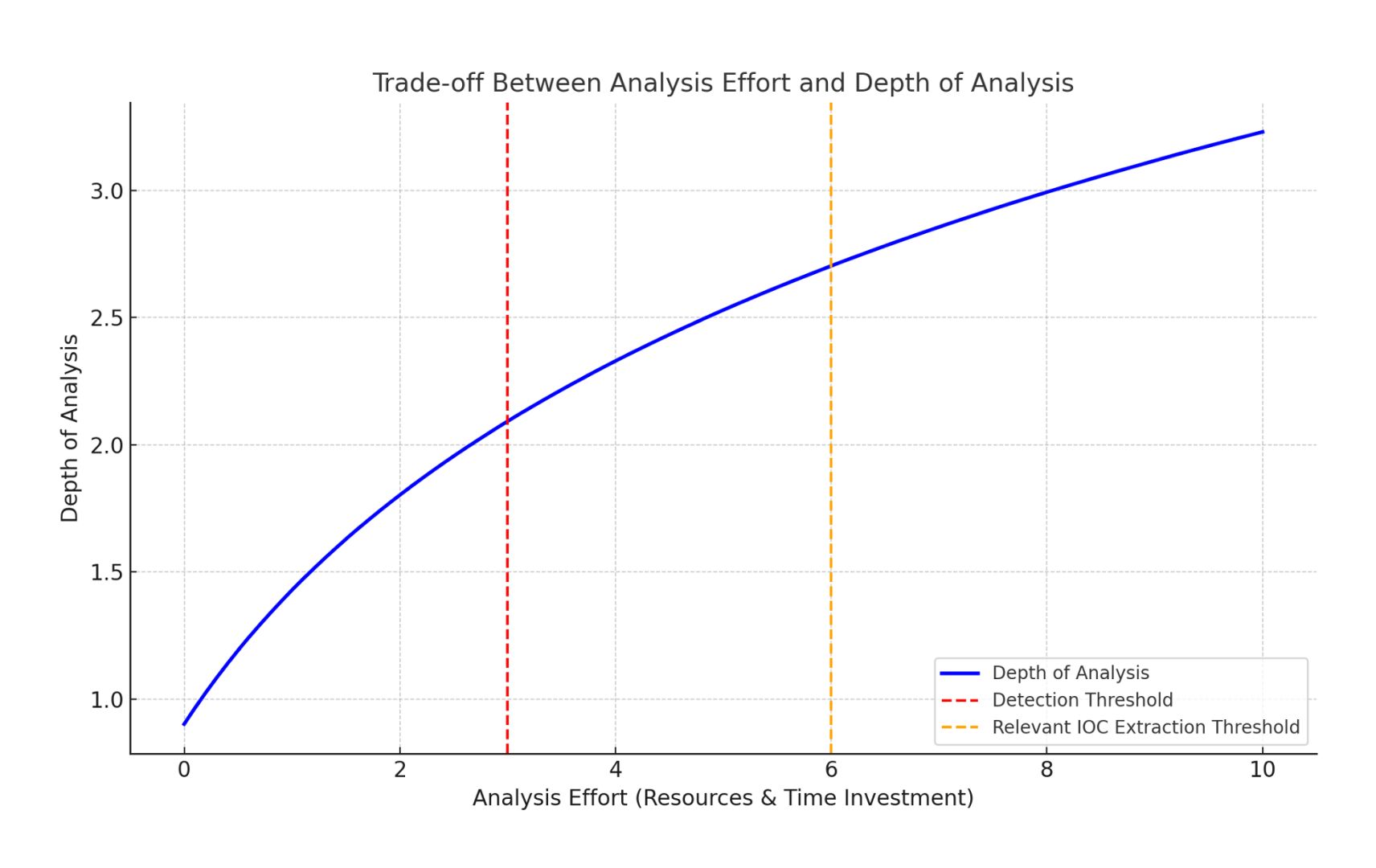

Pe măsură ce amenințările cibernetice devin din ce în ce mai sofisticate, măsurile de securitate tradiționale, cum ar fi soluțiile antivirus, se luptă din ce în ce mai mult să țină pasul. Autorii de programe malware s-au adaptat, folosind tehnici avansate de ofuscare, măsuri anti-sandboxing și tactici malware fără fișiere care sunt concepute pentru a se sustrage detectării. Primele sisteme de analiză a programelor malware se bazau pe API hooking de bază sau pe monitorizarea kernelului pentru a capta comportamentele, dar aceste abordări erau adesea detectabile de programele malware sofisticate, permițându-le să își ascundă adevărata natură.

Odată cu apariția ransomware-ului, a exploatărilor de tip zero-day și a APT-urilor (amenințări persistente avansate), organizațiile au nevoie de soluții mult mai cuprinzătoare pentru a detecta, analiza și atenua aceste amenințări înainte ca acestea să facă ravagii în mediile lor. Aici sandboxing-ul - procesul de rulare a fișierelor sau programelor suspecte în medii izolate pentru a le observa comportamentul - joacă un rol esențial în analiza automată a programelor malware.

Dar, pe măsură ce amenințările au evoluat, la fel au făcut și tehnologiile de sandboxing. De la simpla conectare la API la virtualizare, analiză hibridă și acum emulare, sandbox-urile au devenit instrumente esențiale pentru detectarea programelor malware moderne. Să explorăm etapele majore ale evoluției tehnologiilor sandboxing și să explicăm modul în care sandboxurile moderne abordează amenințările din ce în ce mai evazive din prezent.

Ce este un Sandbox?

Un sandbox este un mediu sigur, izolat, utilizat pentru testarea fișierelor suspecte prin analiză dinamică (observarea comportamentului programelor în timp real prin rularea sau simularea acestora) pentru a identifica potențialele amenințări. Acest lucru permite profesioniștilor din domeniul securității să detecteze orice acțiuni dăunătoare pe care fișierul le poate încerca, cum ar fi accesul neautorizat la date, răspândirea în alte părți ale sistemului sau exploatarea vulnerabilităților.

Prin simularea diferitelor scenarii din lumea reală în sandbox - cum ar fi comunicațiile tipice de rețea sau interacțiunile utilizatorilor - echipele de securitate pot obține informații despre modul în care malware-ul ar putea acționa într-un mediu real. Această izolare asigură faptul că, chiar dacă software-ul este rău intenționat, acesta rămâne conținut în mediul sandbox, păstrând sistemul și rețeaua în general în siguranță față de infectare.

Sandbox-urile moderne utilizează o combinație de analiză dinamică și statică (examinarea structurii codului fără execuție) pentru a identifica mai bine programele malware, inclusiv amenințările noi sau nevăzute anterior. Acestea sunt deosebit de eficiente pentru identificarea programelor malware polimorfe care își schimbă aspectul pentru a evita detectarea sau pentru amenințările care utilizează tactici de execuție întârziată. Sandbox-urile sunt de obicei integrate în soluții avansate de securitate cibernetică, cum ar fi firewall-urile de ultimă generație, gateway-urile de e-mail securizate și platformele de protecție a punctelor finale, oferind un nivel suplimentar de securitate împotriva amenințărilor sofisticate.

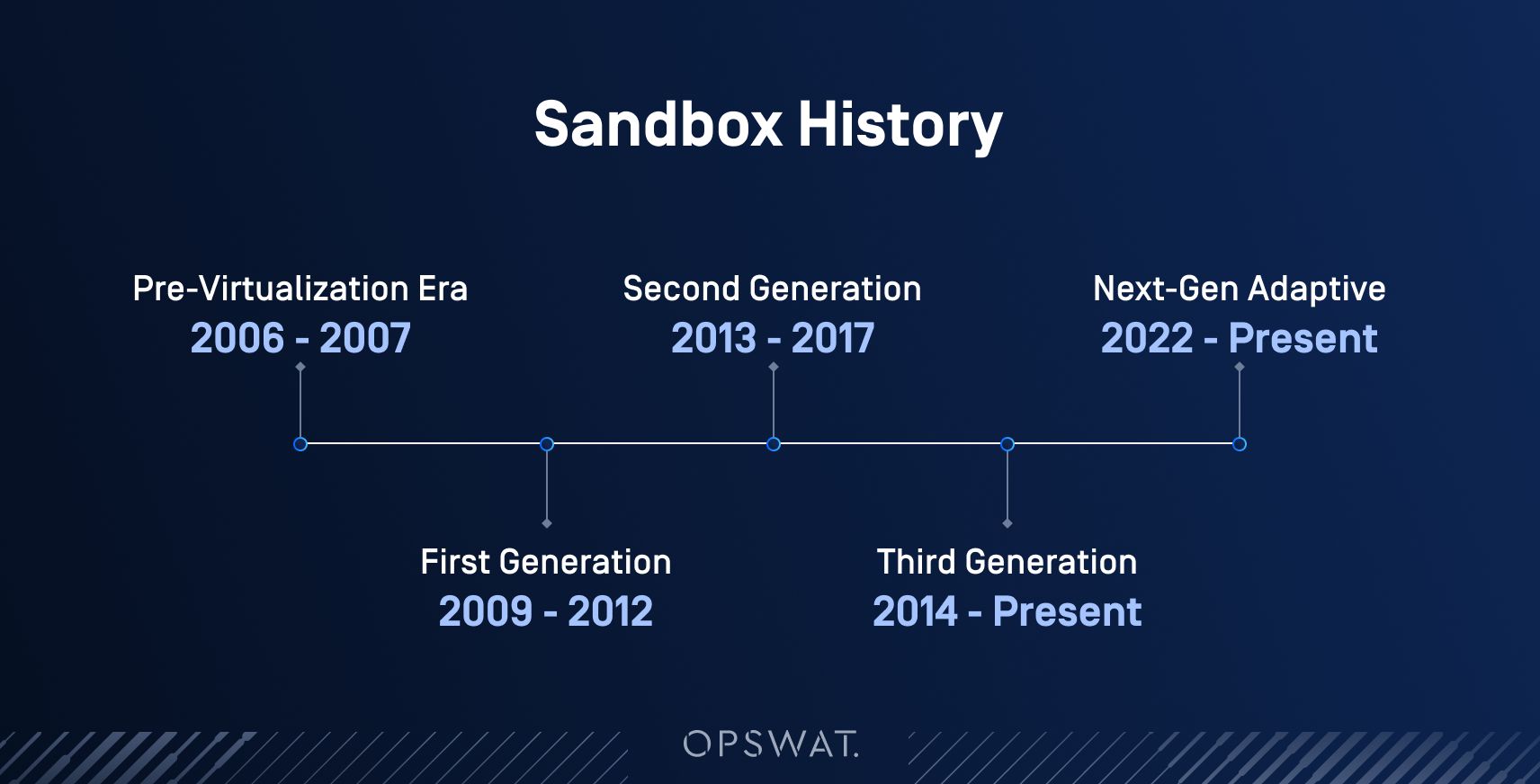

Cum a evoluat Sandboxing de-a lungul timpului

2006: Primele API Sandbox-uri de conectare

- Tehnologie: Introdus modul utilizator API hooking pentru a capta comportamentul malware direct pe sistemul gazdă. Cu toate acestea, aceste sandbox-uri nu aveau o izolare adecvată, lăsând punctul final vulnerabil.

2007: Proiecte academice timpurii Sandbox

- Tehnologie: Similar cu sandboxurile API-hooking, aceste proiecte s-au concentrat pe cercetarea academică, dar nu au fost izolate, ceea ce le face susceptibile de a fi ocolite de malware.

Furnizori notabili:

Sunbelt Software, Proiecte academice

2009: Introducerea Sandbox-urilor bazate pe virtualizare

- Tehnologie: Această epocă a introdus virtualizarea completă a sistemului, permițând ca programele malware să fie executate în mașini virtuale izolate. Acest lucru a oferit o analiză mai sigură prin izolarea completă a programelor malware.

2010: Sandboxuri comerciale bazate pe virtualizare

- Tehnologie: A introdus medii de execuție în mai multe etape care utilizează virtualizarea pentru a detecta amenințările persistente avansate (APT), depășind mecanismele de detecție tradiționale.

Furnizori notabili:

Fundația Cuckoo, FireEye

2012: Sandboxuri de virtualizare bazate pe dispozitive

- Tehnologie: Se concentrează pe sandboxuri pe bază de dispozitive la fața locului pentru medii de înaltă securitate, oferind izolare completă și o analiză comportamentală bogată, ideală pentru rețelele de tip air-gapped.

2013: Analiza hibridă

- Tehnologie: A combinat analiza statică a codului cu execuția dinamică, încorporând descărcări de memorie pentru a oferi informații criminalistice mai profunde, în special pentru programele malware evazive.

Furnizori notabili:

FireEye, Joe Security, Payload Security (achiziționată ulterior de CrowdStrike)

2014: Sandboxing bazat pe hipervizor

- Tehnologie: Aceste sandboxuri au analizat programele malware la nivelul hipervizorului, evitând API hooking și oferind vizibilitate la nivel de kernel, îmbunătățind în același timp invizibilitatea împotriva tehnicilor anti-sandboxing.

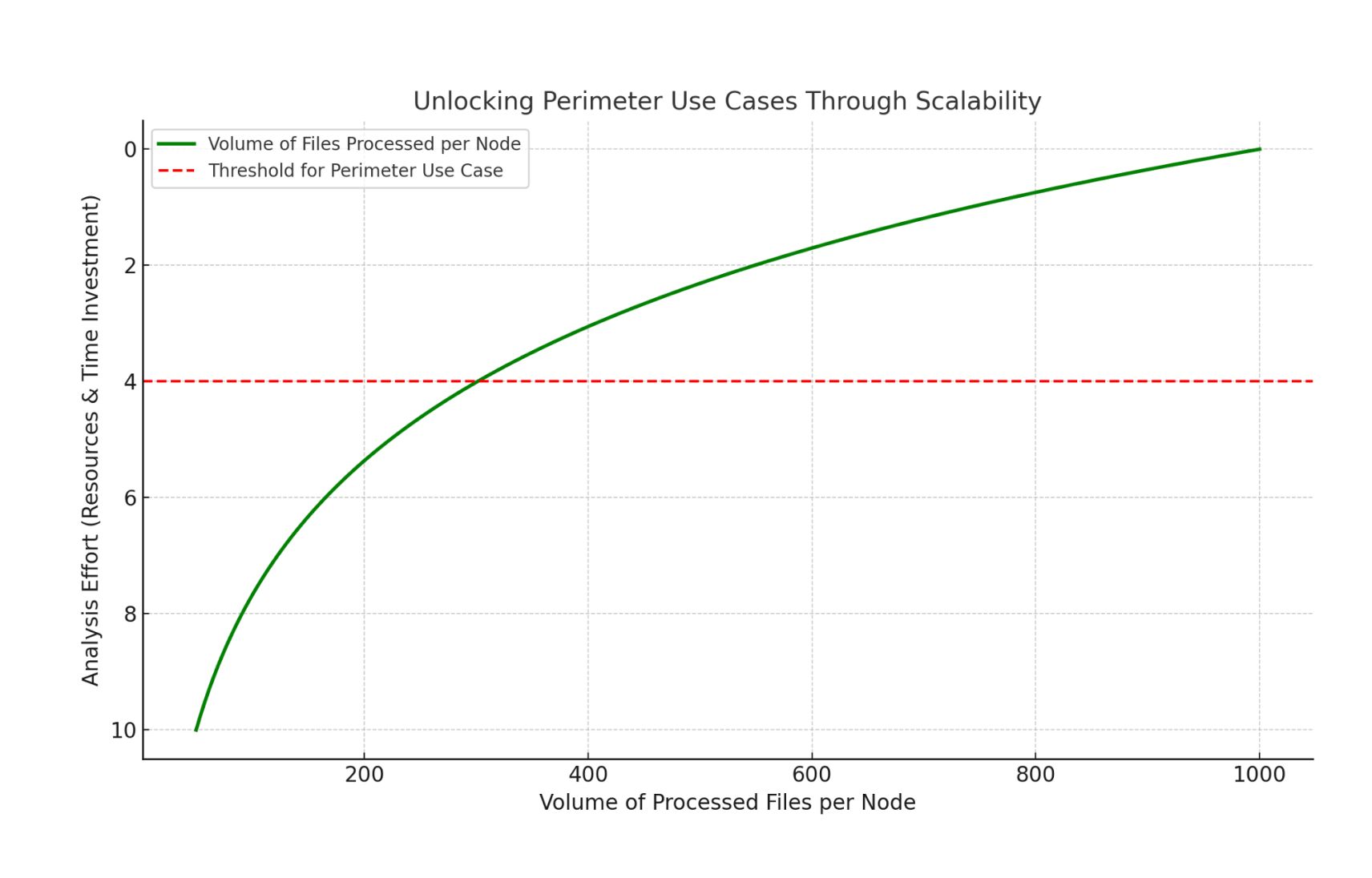

2017-2022: Sandboxing multiplatformă și Cloud

- Tehnologie: A introdus suportul pentru mai multe platforme (de exemplu, Windows, macOS, Linux) și implementări cloud-native, integrând fluxuri de lucru bazate pe API pentru detectarea malware pe scară largă.

Furnizori notabili:

VMRay, Joe Security, CrowdStrike

2022: Sandboxing Adaptive de ultimă generație

- Tehnologie: Sandbox-urile emergente se transformă în platforme complete de detectare a amenințărilor, care combină informații bazate pe inteligență artificială, analize statice și dinamice și motoare de reputație. Aceste platforme includ propriile conducte de orchestrare, oferind capacități complete de detectare și răspuns la amenințări.

- Capabilități: Suportând implementări multi-cloud, acestea combină un debit ridicat cu funcționalitatea SOAR (Security Orchestration, Automation, and Response) pentru a automatiza întregul ciclu de viață al detecției.

Furnizori notabili:

OPSWAT

Apariția analizei și emulării hibride

Pe măsură ce autorii de programe malware și-au dezvoltat tehnicile, a devenit clar că doar analiza statică nu era suficientă pentru a detecta amenințările moderne. Sandbox-urile trebuiau să se adapteze la aceste tactici în evoluție, iar introducerea analizei hibride a reprezentat un pas înainte semnificativ.

VxStream Sandbox și Joe Sandbox au deschis calea, combinând execuția dinamică cu analiza statică a memoriei. Această abordare hibridă a permis o analiză mai aprofundată a programelor malware care au încercat să își ascundă adevăratul comportament folosind tehnici precum criptarea sau ofuscarea. Prin examinarea descărcărilor de memorie, echipele de securitate au putut descoperi intenții malițioase care nu ar fi evidente în timpul execuției normale.

Cea mai recentă tendință în materie de sandboxing este încorporarea emulației, în care programele malware sunt rulate într-un mediu complet sintetic conceput pentru a reflecta cât mai fidel posibil sistemele din lumea reală. MetaDefender Adaptive Sandbox de laOPSWAT și alte platforme avansate utilizează emulația împreună cu analiza hibridă pentru a face față programelor malware fără fișiere, amenințărilor rezidente în memorie și programelor malware care vizează în mod specific apărarea punctelor finale.

Unde ne aflăm astăzi: O prezentare generală a soluțiilor moderne de sandboxing

| Sandbox Tip | Tehnologie | Desfășurare | Caracteristici principale | Cazul ideal de utilizare |

| Platformă de detectare a amenințărilor Cloud | Analiză hibridă, AI și TI | Cloud | API-analiză hibridă orientată, cu integrare în platformele existente | Protecție endpoint pentru întreprinderi, detecție la scară largă |

| Bazat pe aparate Sandbox | Detectarea APT în mai multe etape | La fața locului | Izolare completă, analiză malware în mai multe etape | Mediile de înaltă securitate sau închise ermetic |

| Bazat pe hipervizor Sandbox | Monitorizare la nivel de hipervizor | Cloud | Monitorizare discretă, rezistentă la eludarea sandbox-ului | Detectarea programelor malware evazive, amenințări țintite sau avansate |

| Bazat pe emulație Sandbox | Emulare | Cloud | Productivitate ridicată, suport offline/air-gap (de exemplu, motor de reputație URL) | Detectarea la scară largă a întreprinderilor, infrastructură critică, securitate ridicată |

Exemple de cazuri de utilizare

| Caz de utilizare | Descriere |

| Infrastructură critică / cu aer comprimat | Analiză offline pentru medii izolate și sigure în domeniul utilităților, sănătății și apărării. |

| Analiză automatizată la scară largă | Procesare malware scalabilă, de volum mare, cu termene de răspuns rapide. |

| Advanced Threat Detection & Atacuri țintite | Identificarea amenințărilor sofisticate, pe termen lung și a atacurilor personalizate care vizează ținte de mare valoare. |

| Protecție Enterprise Endpoint | Monitorizare continuă și detectare malware în punctele terminale distribuite. |

| Cercetarea criminalistică a programelor malware | Inginerie inversă detaliată și analiză aprofundată a programelor malware pentru cercetarea în domeniul securității. |

| Detectarea amenințărilor Cloud | Integrare perfectă în cloud pentru detectarea automată a amenințărilor la scară largă. |

Principalele concluzii

Pentru organizațiile care doresc să implementeze o analiză cuprinzătoare a programelor malware, alegerea sandbox-ului va depinde de nevoile lor specifice, fie că este vorba de scalabilitatea soluțiilor cloud-native, de securitatea instrumentelor bazate pe aparate sau de discreția detecției bazate pe hipervizor. Indiferent de situație, sandboxing-ul rămâne un instrument vital atât pentru detectarea imediată a programelor malware, cât și pentru analiza criminalistică mai aprofundată. Cursa pentru depășirea inteligenței malware-ului continuă, iar sandbox-urile sunt în frunte.

Sandboxing-ul a evoluat pentru a combate malware-ul tot mai evaziv

Sandboxing-ul timpuriu se baza pe conectarea de bază API și pe monitorizarea kernel-ului, care s-au dovedit ineficiente împotriva programelor malware sofisticate. Sandbox-urile moderne încorporează analiza hibridă și emulația pentru a detecta chiar și amenințările foarte ofuscate.

Sandbox-urile Adaptive și hibride sunt esențiale pentru detectarea amenințărilor avansate

Prin combinarea analizei statice și dinamice, împreună cu emulația și informațiile bazate pe inteligența artificială, sandboxurile actuale pot analiza mai eficient amenințările complexe, cum ar fi ransomware, exploatările de tip zero-day și amenințările persistente avansate.

Soluțiile Sandboxing variază în funcție de nevoile de implementare

De la sandboxuri bazate pe dispozitive on-premise pentru mediile de tip air-gapped la platforme bazate pe cloud, API pentru detectarea amenințărilor la scară largă, organizațiile ar trebui să selecteze tehnologii de sandboxing care să se alinieze cerințelor lor specifice de securitate.

Viitorul Sandboxing-ului

Tehnologiile moderne de sandboxing au evoluat mult dincolo de iterațiile lor inițiale, combinând virtualizarea, analiza hibridă și emulația pentru a face față amenințărilor din ce în ce mai sofisticate. Pe măsură ce autorii de programe malware continuă să își perfecționeze tacticile, următorul pas în evoluția sandbox-urilor va implica probabil și mai multe sisteme de detectare și învățare adaptivă bazate pe inteligență artificială pentru a rămâne în frunte.

Experimentați gratuit această tehnologie pe site-ul său comunitar: www.filescan.io

Jan Miller este un expert în securitate cibernetică cu peste un deceniu de experiență în analiza programelor malware, tehnologii sandboxing și metode hibride de detectare a amenințărilor. Este fondatorul Payload Security, compania din spatele VxStream Sandbox, care a fost ulterior achiziționată de CrowdStrike și a evoluat în Falcon Sandbox. Activitatea inovatoare a lui Jan în domeniul analizei hibride a stabilit standardul pentru sandboxing-ul modern, combinând atât abordări statice, cât și dinamice pentru detectarea programelor malware.

În prezent, lucrează la OPSWAT în calitate de director tehnologic, unde se concentrează pe dezvoltarea tehnologiilor sandboxing pentru infrastructuri critice și medii de înaltă securitate.