Angajamentul OPSWAT față de promovarea securității cibernetice se face remarcat pe scena internațională, în contextul în care doi dintre analiștii noștri de top în domeniul detectării amenințărilor, Daniel Ruiz A și Roland Győrffi, membri ai echipei MetaDefender , prezintă cercetări inovatoare la HackBCN și BSides Budapest.

Urmăriți călătoria lor prin Europa, care evidențiază dedicarea implicată, cuprinzând ingineria inversă riguroasă, povești tehnice convingătoare și discuții captivante în profunzime cu comunitatea de securitate cibernetică.

Faceți cunoștință cu vorbitorii

Daniel Ruiz A

Activând din Spania, Daniel este un analist malware pasionat de ingineria inversă și de cercetarea dedicată a amenințărilor. Cercetările anterioare privind amenințările au scos la iveală adversari care se hrănesc cu alți adversari - da, atacatori care țintesc alți atacatori.

Roland Győrffi

Originar din Ungaria, Roland este o altă forță în cadrul echipei, îmbinându-și experiența în dezvoltarea de jocuri cu ingineria inversă profesională a programelor malware. Roland se concentrează pe modul în care malware-ul sofisticat se ascunde în interiorul pachetelor software legitime - în special pentru instalatoarele MSI.

Sosiri, primele impresii și conexiuni pre-conferință

16 mai - HackBCN, Barcelona

Dani a ajuns în vibrantul oraș Barcelona pentru HackBCN - o conferință populară desfășurată într-un cinematograf plin de viață. Mai mult decât un simplu loc de întâlnire, a fost un spațiu plin de energie tinerească și discuții de ultimă oră. Aici, legăturile lui Daniel au fost profunde - a împărtășit informații despre malware cu cercetători cunoscuți în domeniu, precum Sergi Álvarez (autorul Radare2) și Marc Rivero (Kaspersky).

21 mai - BSides BUD, Budapesta

Pentru a-și începe angajamentul la Budapesta, Roland și Dani au participat la un eveniment pre-conferință exclusiv pe bază de invitație. Organizată la Cyber Islands, un loc unic transformat de IVSZ și Hacktivity, seara a promovat conexiuni valoroase între vorbitorii și practicienii din domeniul securității cibernetice. Această întâlnire a facilitat crearea de rețele între vorbitori și experți în securitate cibernetică, oferind quiz-uri captivante și băuturi răcoritoare locale, stabilind un ton de colaborare înainte de sesiunile principale ale conferinței.

Hacking the Spotlight: Discuții tehnice care lovesc tare

Discuția lui Roland: Dincolo de extragere - disecarea fișierelor MSI malițioase

La BSides Budapesta, Roland a prezentat publicului potențialul înșelător al fișierelor Microsoft Installer (MSI). Folosind instrumentul său open-source msiparse, el a demonstrat modul în care autorii de programe malware integrează sarcini utile și scripturi adânc în fișierele de instalare - ocolind apărarea tradițională. El a prezentat mostre din lumea reală și tehnici practice de analiză, lăsând participanții cu informații și instrumente.

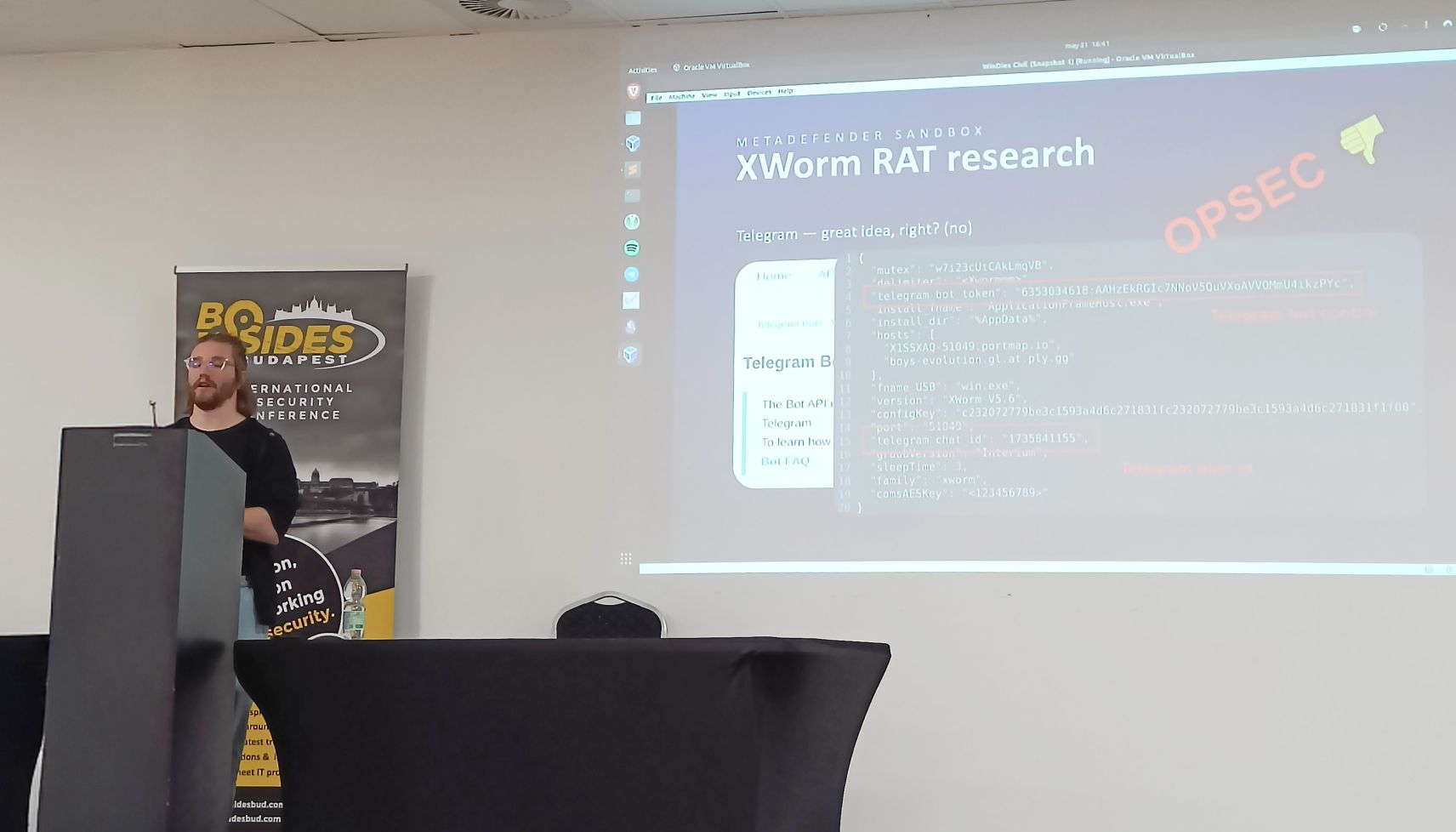

Discuția lui Daniel: Descoperirea atacatorului atacatorilor

Atât la Barcelona, cât și la Budapesta, Daniel a expus o poveste nebunească din subteranele malware-ului: modul în care actorii care răspândesc malware-ul XWorm erau ei înșiși infectați de un constructor troianizat care conținea Millenium RAT. Un caz în care prădătorii devin pradă din cauza eșecurilor OPSEC. Discuția a urmat calea investigativă de la forumurile subterane la serverele Telegram C2 - dezvăluind sute de actori de amenințare infectați.

În spatele scenei: Note de pe teren

Nu a fost vorba despre marketing sau despre promovarea produselor noastre, ci despre schimbul de cunoștințe. Faptul că am putut să ne conectăm cu colegii noștri, să schimbăm idei și povești la masă și la discuții nocturne a fost la fel de valoros ca și prezentările în sine. A fost un privilegiu să cunosc profesioniști atât de buni.

Daniel Ruiz AAnalist senior în domeniul malware la OPSWAT Echipa MetaDefender

Conferințele de acest gen nu sunt doar etape. Sunt grupuri de reflecție pentru a explora cele mai recente informații privind amenințările. Înveți la fel de multe din discuțiile de pe hol ca și din slide-uri.

Roland GyőrffiAnalist de malware la OPSWAT Echipa MetaDefender

Un punct culminant important a fost masa rotundă post-conferință, unde Roland și Daniel au stat de vorbă cu alți vorbitori și cu un oficial maghiar din domeniul securității cibernetice pentru a discuta despre tendințele amenințărilor naționale și colaborarea transfrontalieră.

Instantanee de călătorie și clipuri de la conferințe

De la călătoriile cu trenul prin Ungaria până la auditoriile luminate cu neon din Spania, călătoria lor a fost presărată cu momente minunate. Printre instantaneele preferate se numără:

Cele mai importante paneluri BSidesBUD cu voci de încredere din industrie

Roland plimbă participanții prin codul malware în mijlocul prezentării (da, cu demonstrații live!)

Malware Masters & Peers: CTF Showdown la BSidesBUD

De la malware la metal: Analiștii noștri de amenințări se ocupă de spargerea de încuietori din lumea reală

Reflecții finale

Aceste călătorii nu au fost doar ocazii de a vorbi - au fost dovezi ale viziunii OPSWATîn acțiune. Împărtășirea cercetărilor originale privind programele malware, învățarea de la colegi și amplificarea vocilor experților tehnici este ceea ce împinge industria înainte.

Un cuvânt care a rezumat totul pentru ambii analiști? "Cercetare".

Pentru că, în cele din urmă, aceasta este ceea ce alimentează inovarea, comunitatea și apărarea în domeniul securității cibernetice.